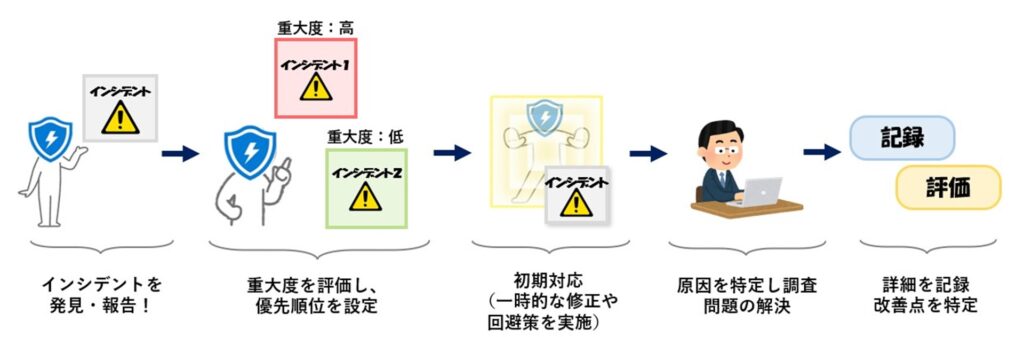

セキュリティインシデントは、不正アクセスやデータ漏洩などの問題や出来事を指します。 インシデント発生時には、迅速な対応が重要になり、対応を行うことでセキュリティ状況が改善され、将来的なインシデントの発生を防ぐことができます。 この記事では、インシデント対応をするうえで役立つ知識を紹介します。

<インシデントを発見してからクローズするまでの流れ>

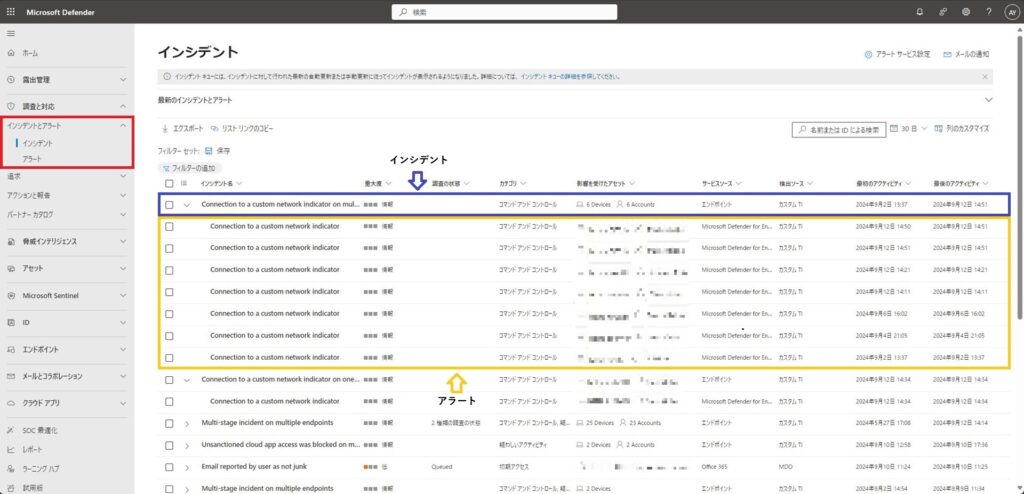

1.アラートとインシデントの違い

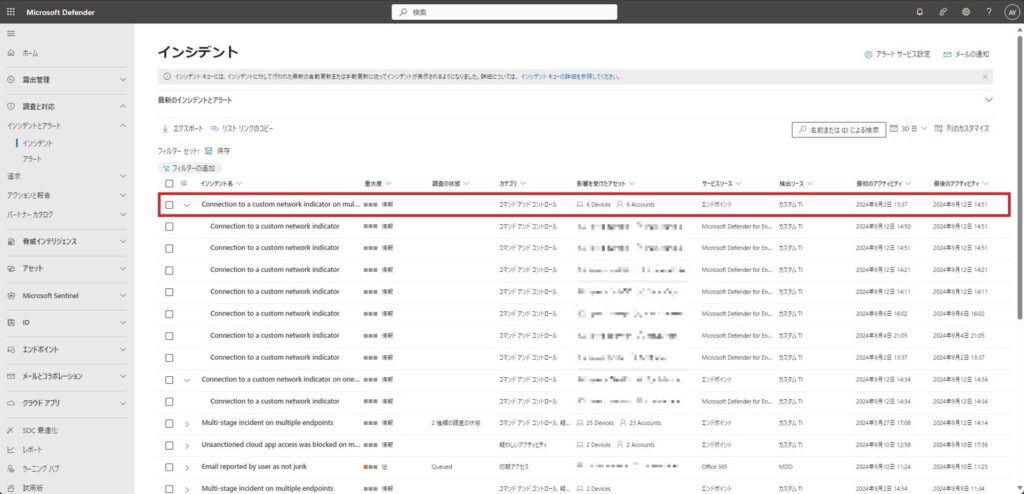

「Microsoft Defender」を開きます。

「インシデントとアラート」を展開し、「インシデント」をクリックすると、発生したインシデントの一覧が表示されます。

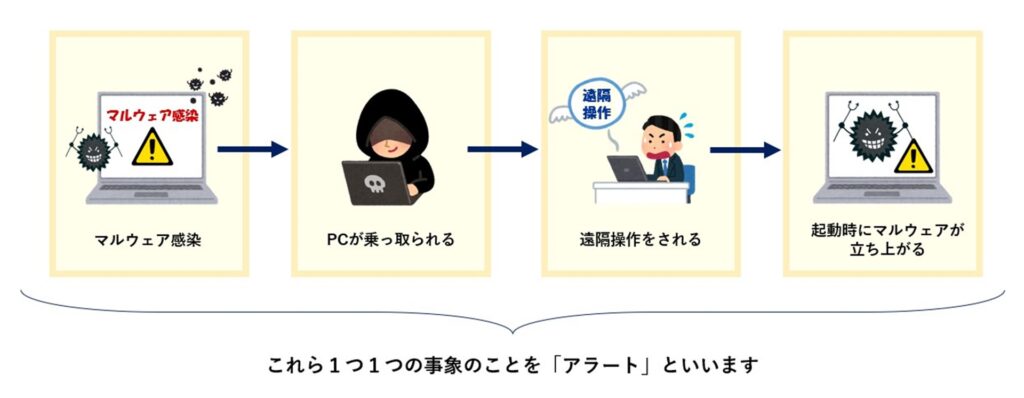

アラート

連続して行われる、1つ1つの事象のことを「アラート」といいます。

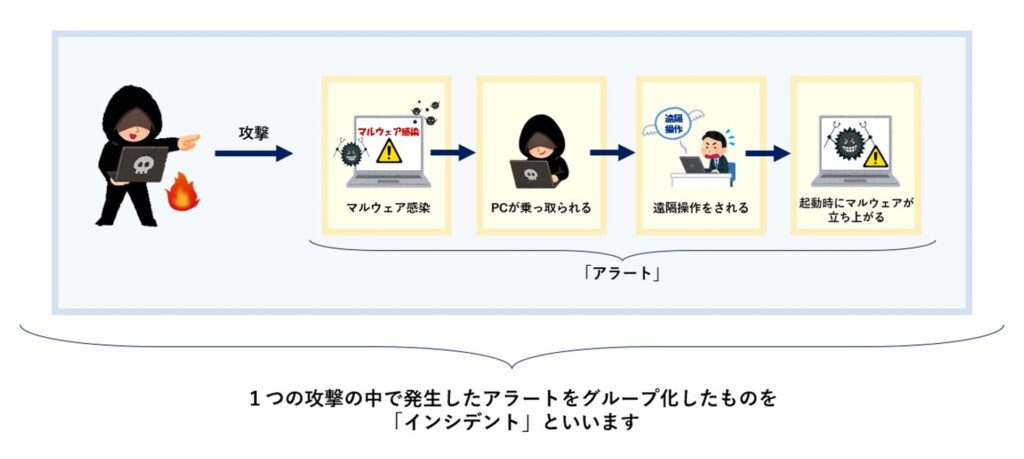

インシデント

1つの攻撃の中で、連続して発生したアラートをグループ化したものをインシデントといいます。

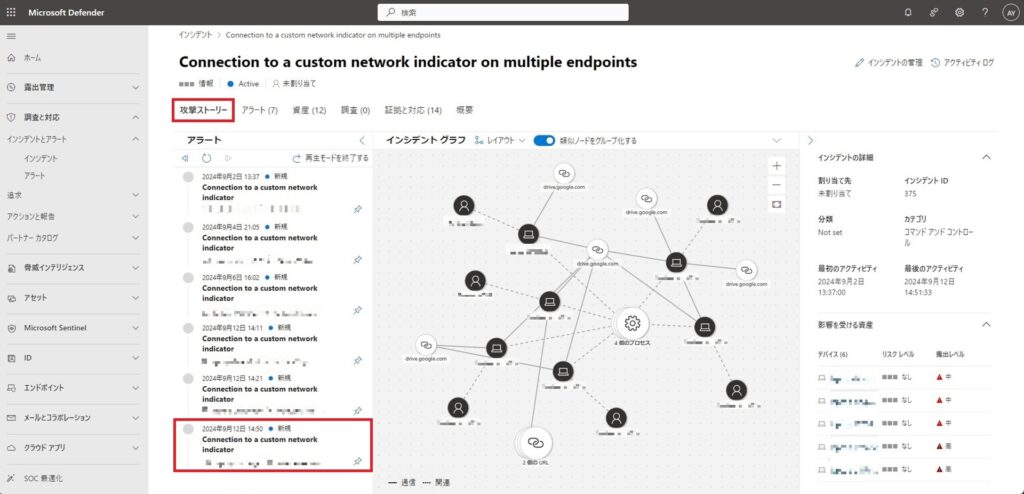

2.インシデント画面の概要

それでは早速、インシデントを開いて調査していきましょう!

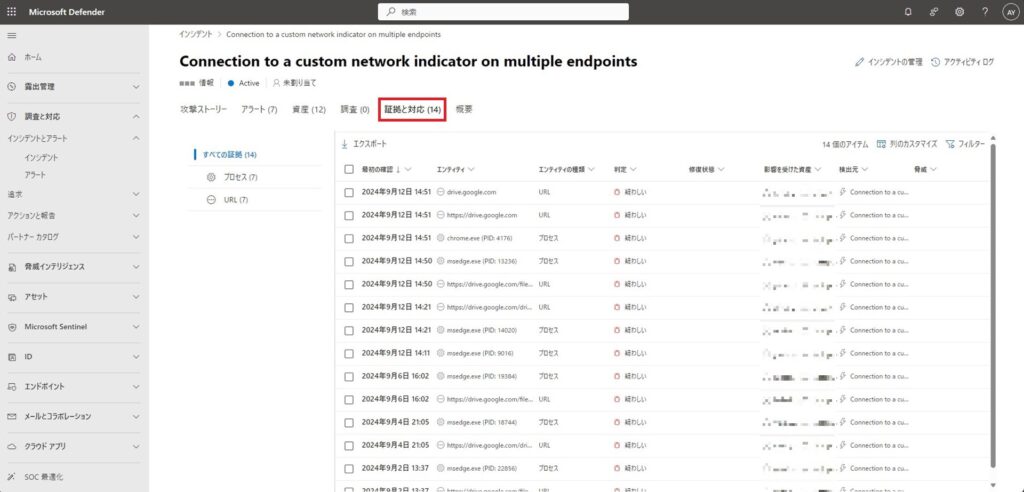

「証拠と対応」

インシデントが引き起こされた原因となるexeファイルなどを確認するページです。 このページを見ることで、どういった内容の攻撃なのかを概要として把握することができます。

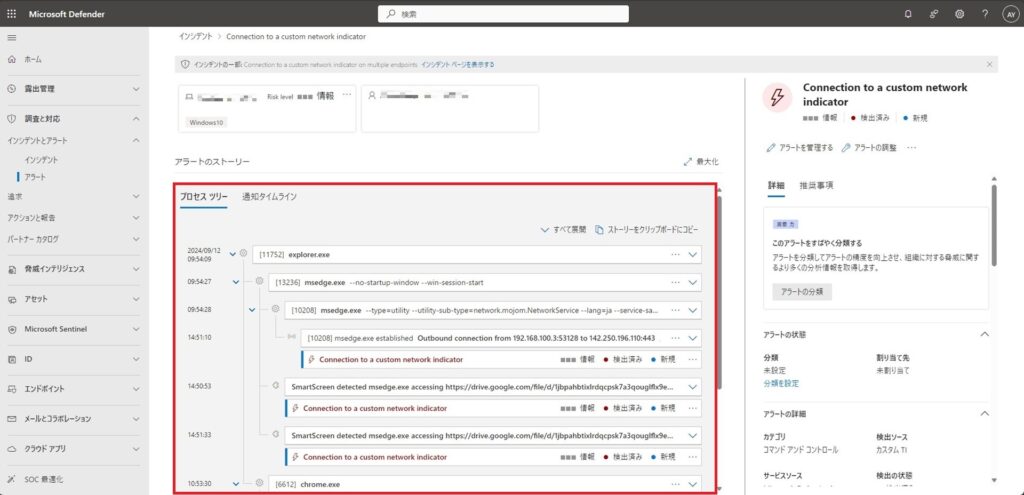

「攻撃ストーリー」

あるプロセスから呼び出されたプロセスを確認し、全体の流れを把握できます。

アラートをクリックすると、プロセスツリーが表示されます。

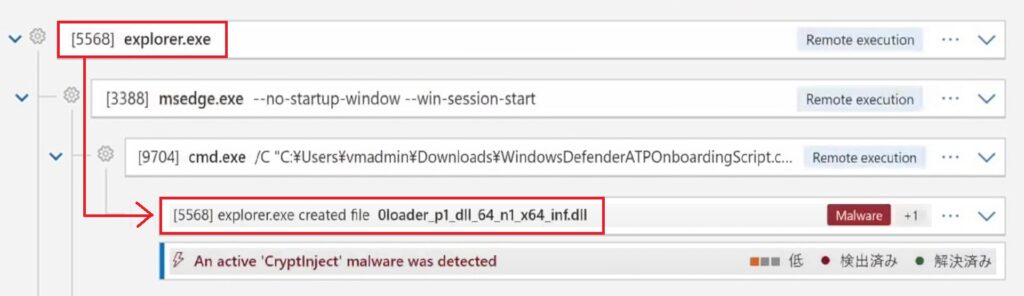

たとえば、下記のプロセスツリーでは「explorer.exe」(デスクトップ画面)から「dllファイル」がcreated(作られた)ということが読み取れます。 要するに、デスクトップ画面上のある操作によってdllファイルが生成された。ということです。

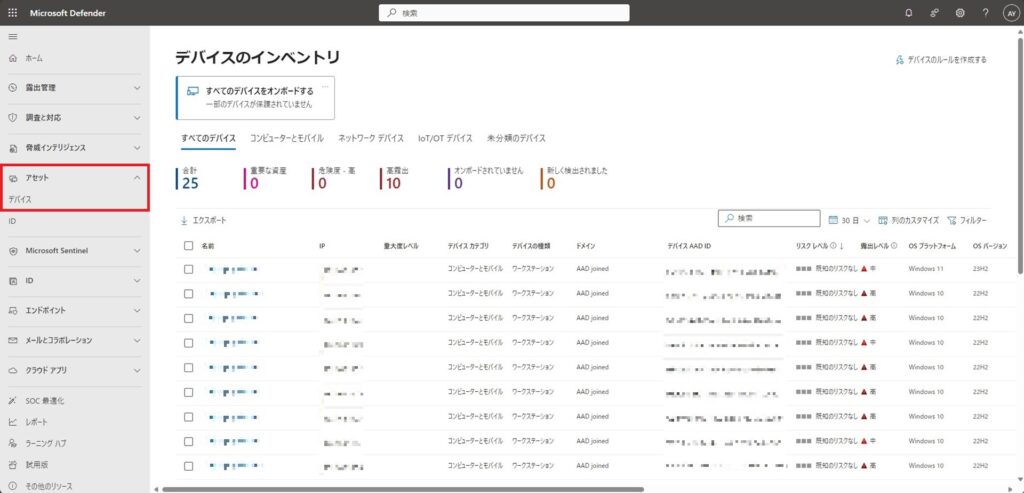

「デバイスのインベントリ」

「アセット」を展開し、「デバイス」をクリックします。 デバイスのインベントリでは、MDEに登録されたデバイスの情報が確認できます。

さらに該当デバイスをクリックし、「タイムライン」を開くと、デバイスがどのようなファイルにアクセスをしたのかを確認できるようになっているため、インシデント対応にも役立ちます。

※「タイムライン」は、使用しているライセンスの種類や管理者の設定によって表示が制限される場合があります。

3.アラートの詳細・調査

プロセスツリーを参考に、悪性のプロセスを見分けましょう!

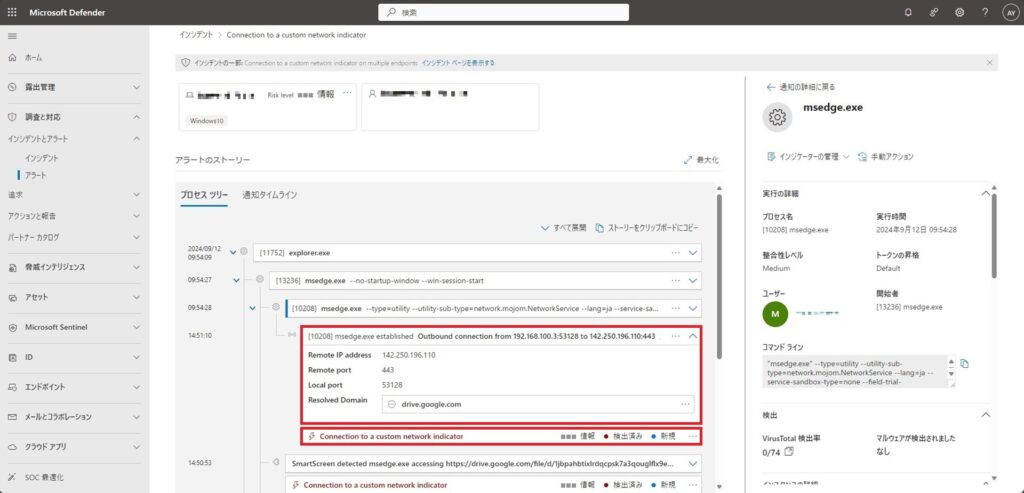

赤字で書いているのはアラートの名称です。 その1つ上のプロセスが、悪性のプロセスとなります。※今回は「msedge.exe」でした。

※ただし、「msedge.exe」自体が悪者。というわけではありません。そこで、悪性のプロセスを見分けることが重要です!

アラートをクリックすると、右側に詳細が表示されます。

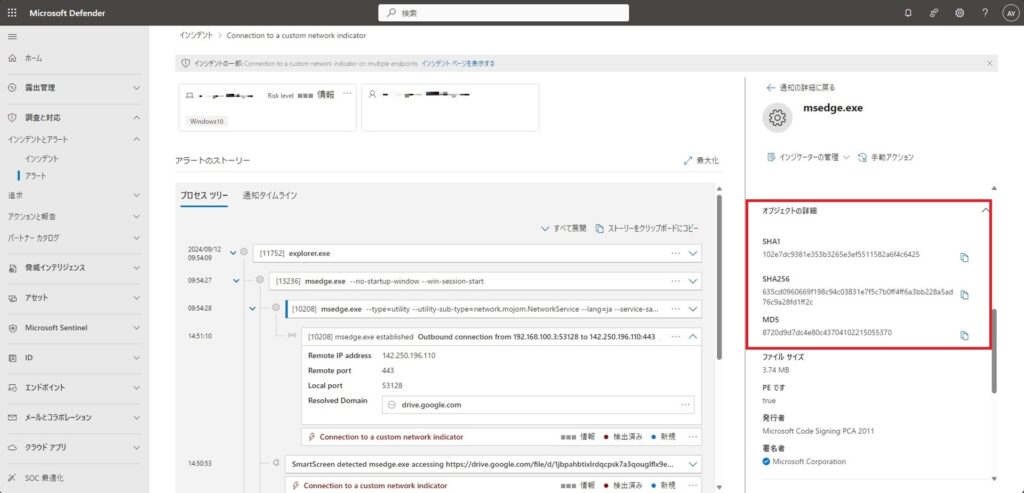

「オブジェクトの詳細」まで下がると、hash値が載っているのでコピーし、「Virustotal.com」のウェブサイトで検索をかけて調査します。

[https://www.virustotal.com/gui/home/upload]

※注意※

「Virustotal.com」とは、ファイルやURLを分析して、マルウェアやその他のセキュリティ脅威を検出するためのオンラインサービスです。 プライバシーとセキュリティに注意を払う必要がありますので、個人情報や機密情報を含むファイルやURLをアップロードしないようにしてください。

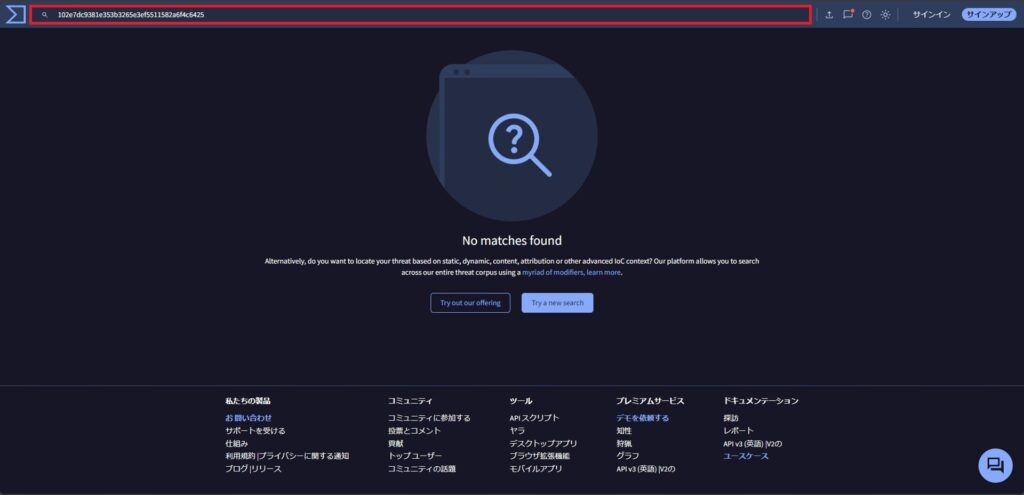

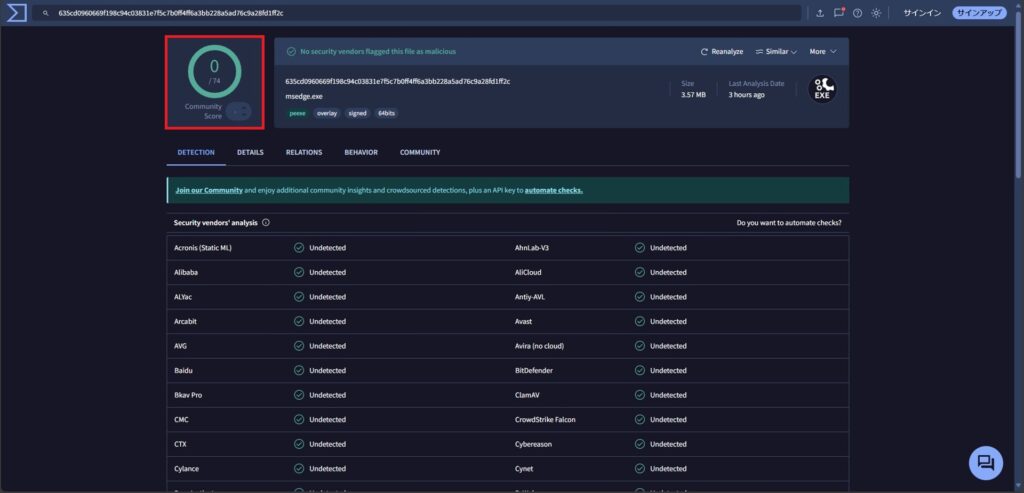

実際に「Virustotal.com」で検索をかけて調査してみました。 検索バーに先ほどのhash値を入力し、検索します。

検索結果が表示されました。

検索結果の左上に表示される数値は、複数のアンチウイルスエンジンによってマルウェアや脅威として検出された数を示しています。例えば、「5/60」と表示される場合、60個のアンチウイルスエンジンのうち5個がそのファイルやURLを脅威として検出したことを意味します。数値が高いほど、そのファイルやURLがマルウェアである可能性が高いと考えられます。

※今回は、「0/74」と表示されたので、悪性のプロセスである可能性が低いことがわかりました。

その他お困りごとも動画で解説!