こんにちは!小林です!

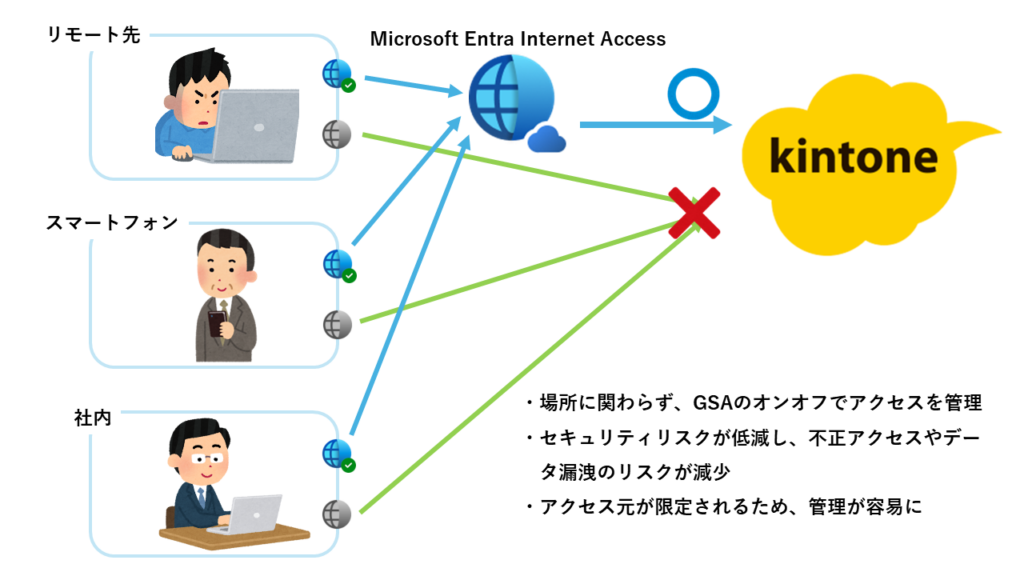

クラウドベースの業務アプリケーションを利用する際、セキュリティの確保は最優先事項です。特に、外部からの不正アクセスを防ぎつつ、必要な通信を確保することは重要です。本記事では、kintoneを利用している企業が、Global Secure Access(GSA)からの通信のみを許可する方法について詳しく解説します。この方法では、GSAをオンオフで管理することができ、Androidデバイスでも同様に管理が可能です。この手法を導入することで、会社のIPアドレスからのみ許可された環境から、簡単に移行できます。

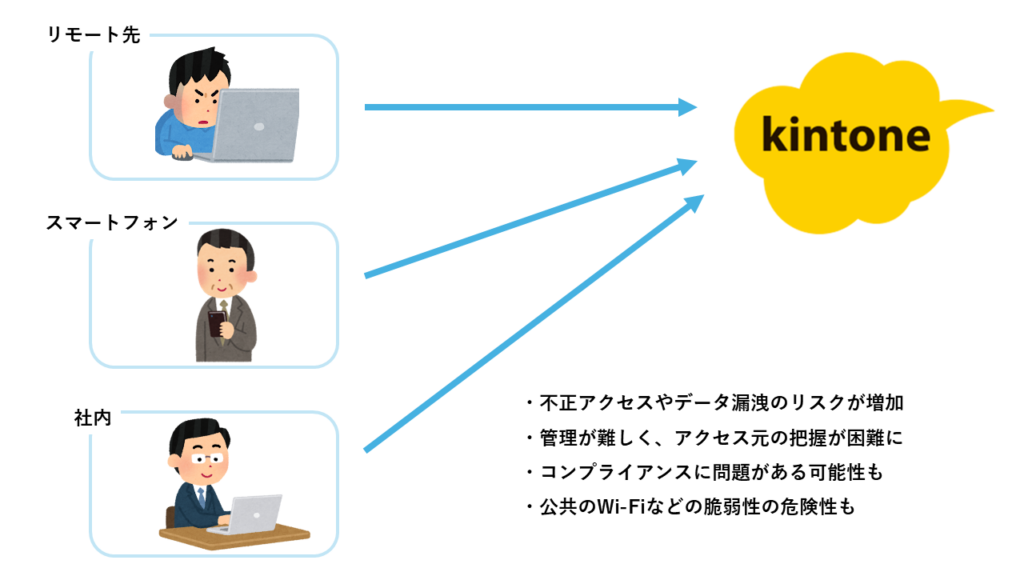

<従来>

<今後>

目次

- 1.Global Secure Accessの配布

- 2.kintoneでIPアドレス制限

- 3.IPアドレス制限の様子

- …PCの場合

- …Androidの場合

- 4.cybozu ログ確認

- 5.kintone SSO設定

1.Global Secure Accessの配布

最初に Global Secure Access (以下「GSA」という) の配布を実施します。

配布方法は下記ブログをご参照ください。

・Microsoft Entra Internet AccessでOffice 365を制御する方法 | yjk365

また、上記URLの「3.ウェブフィルタリングの方法」の3から、「Internet Access profile」を有効にしてください。

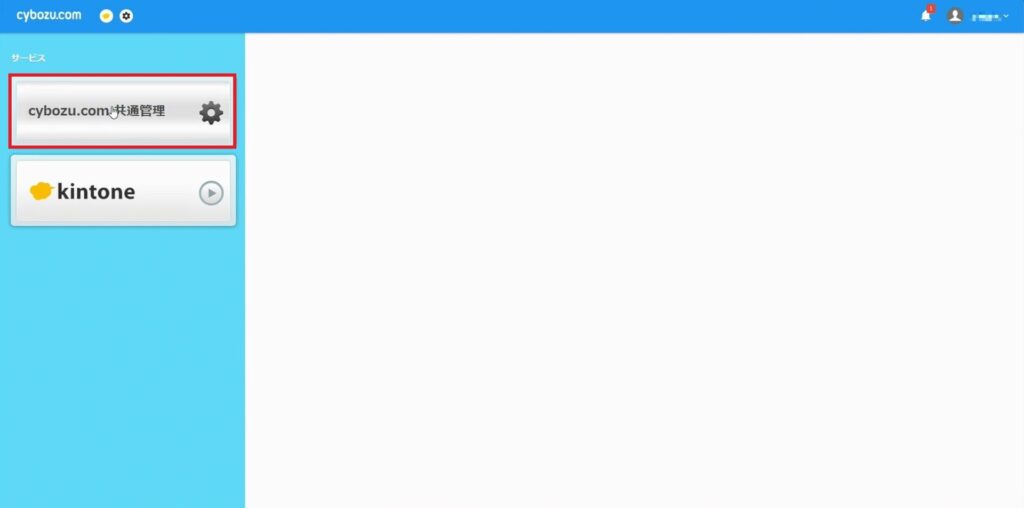

2.kintoneでIPアドレス制限

1.cybozu.comにアクセスし、「cybozu.com共通管理」をクリックします。

2.「システム管理」より、「アクセス制限」をクリックし、「サイボーズドットコム ストア」をクリックします。

3.「ドメイン管理」をクリックし、「セキュリティと認証」をクリックし、「IPアドレス制限」より「編集」をクリックします。

4.「一部許可」を選択し、下記のように入力し、「保存」をクリックします。

ーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーー

| IPアドレス | CIDR | メモ |

| 128.94.0.0 | 19 | GSA |

| 151.206.0.0 | 16 | GSA |

| XXX.XXX.XX.X(管理者IPアドレス | 空欄 | 管理者 |

※GSAのIPアドレスにつきまして、下記URLを参考ください。

・グローバル セキュア アクセスのポイント オブ プレゼンスと IP アドレス – Global Secure Access | Microsoft Learn

※管理者IPアドレスはご自身で確認し、入力してください。

ーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーー

5.指定のIPアドレスに変更できました。

3.IPアドレス制限の様子

2. kintoneでIPアドレス制限で設定したIPアドレスの挙動確認をしてみましょう。

<設定一覧表>

| GSA | デバイス | 結果 |

| 無効 | PC | アクセス不可 |

| Android | アクセス不可 | |

| 有効 | PC | アクセス可能 |

| Android | アクセス可能 |

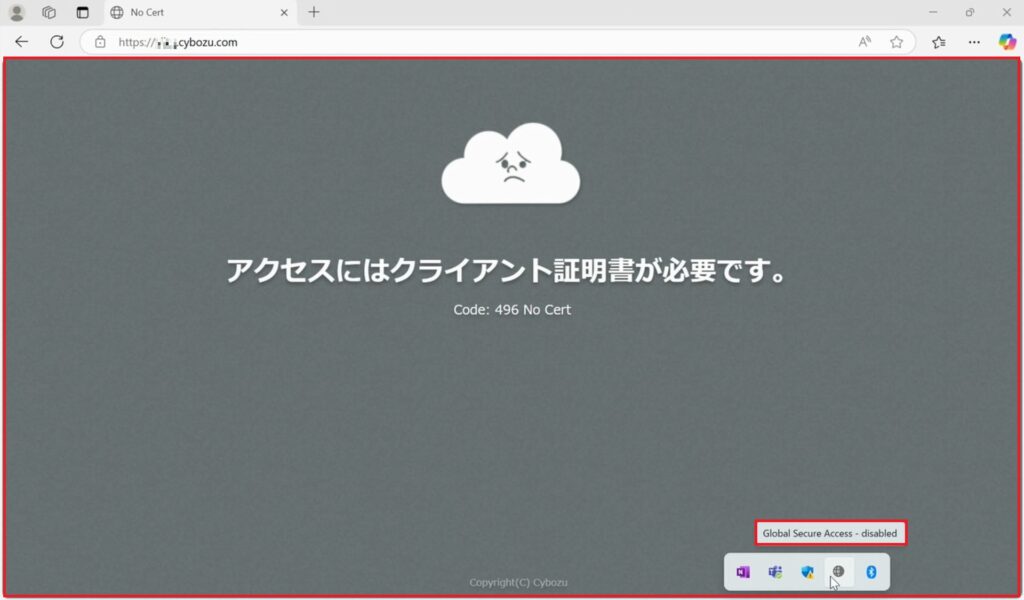

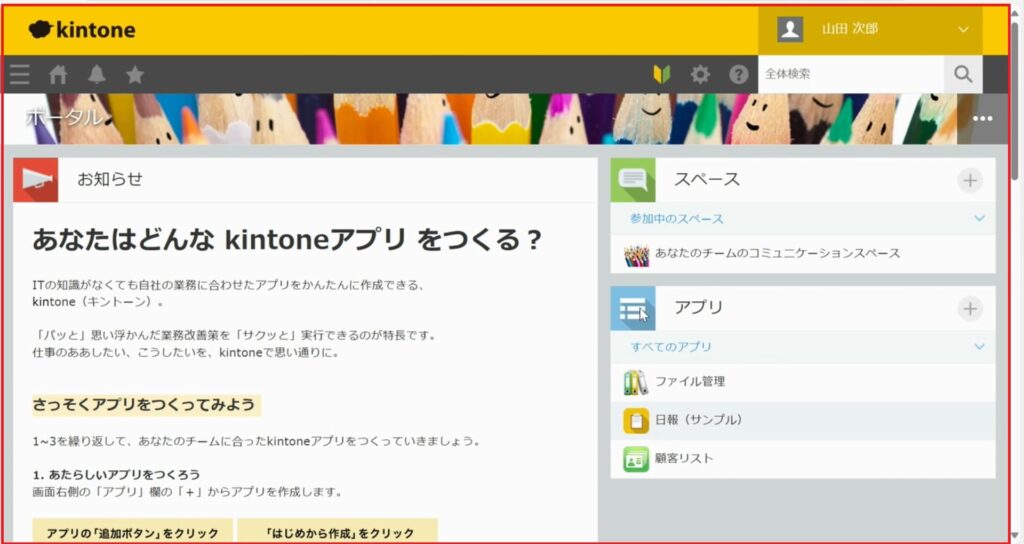

PCの場合

cybozu.comにアクセスします。

<GSAが無効の場合>

cybozu.comにアクセスが出来ませんでした。

<GSAが有効の場合>

cybozu.comにアクセスが出来ました。

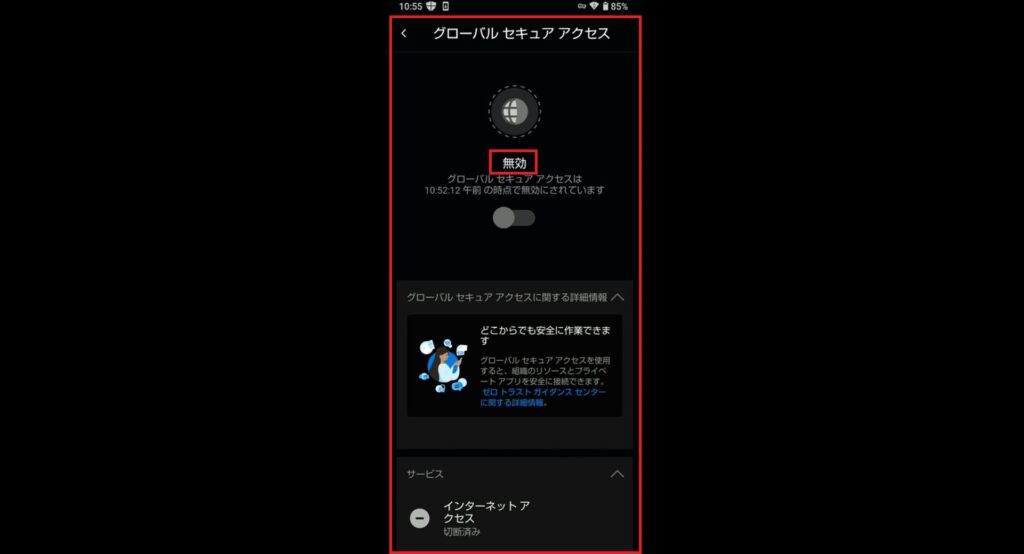

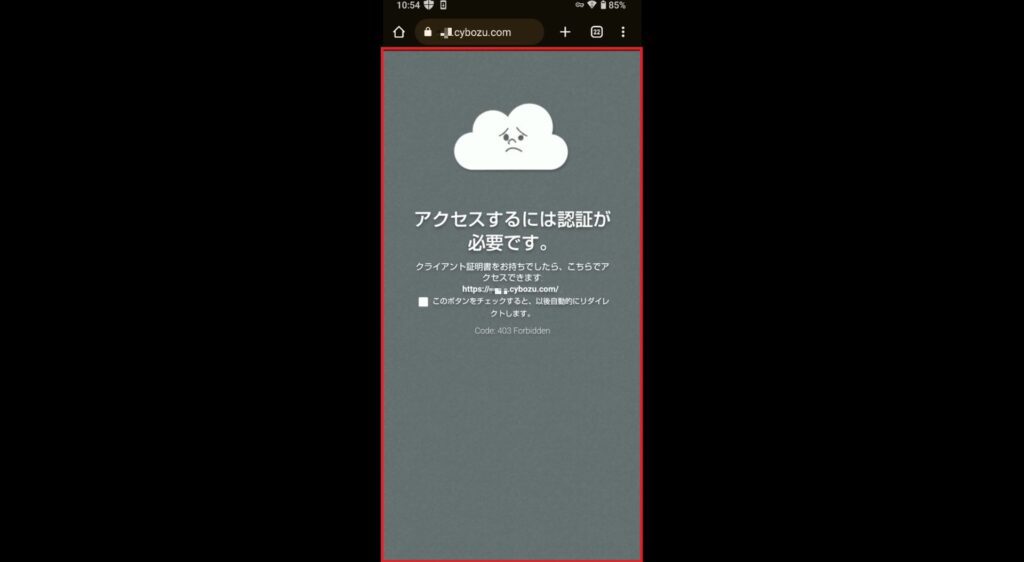

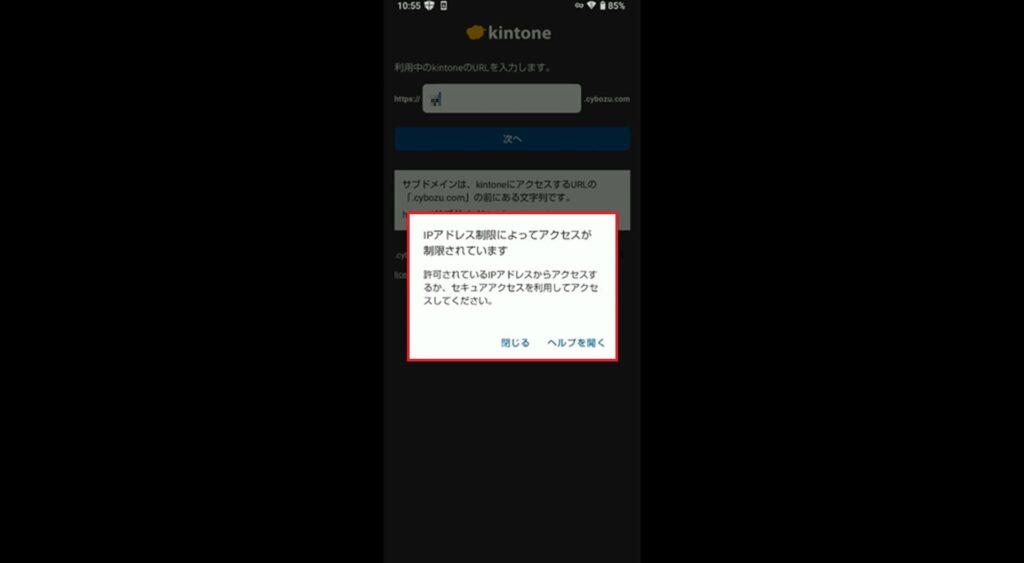

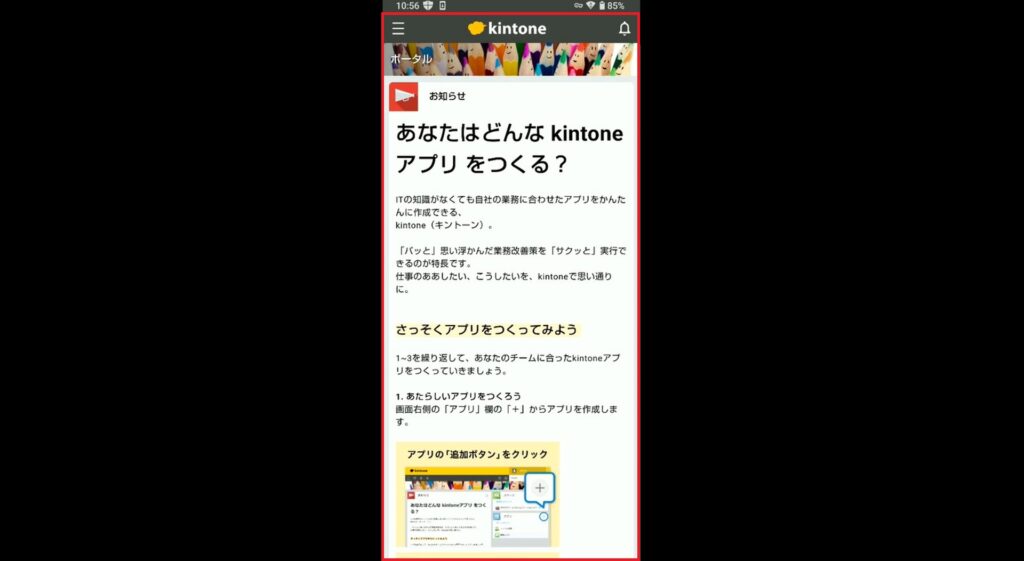

Androidの場合

「MS Defender」のアプリを開きます。

<GSAが無効の場合>

cybozu.comにアクセス出来ませんでした。

「IPアドレス制限によってアクセスが制限されています」という通知も出ました。

<GSAが有効の場合>

cybozu.comにアクセスが出来ました。

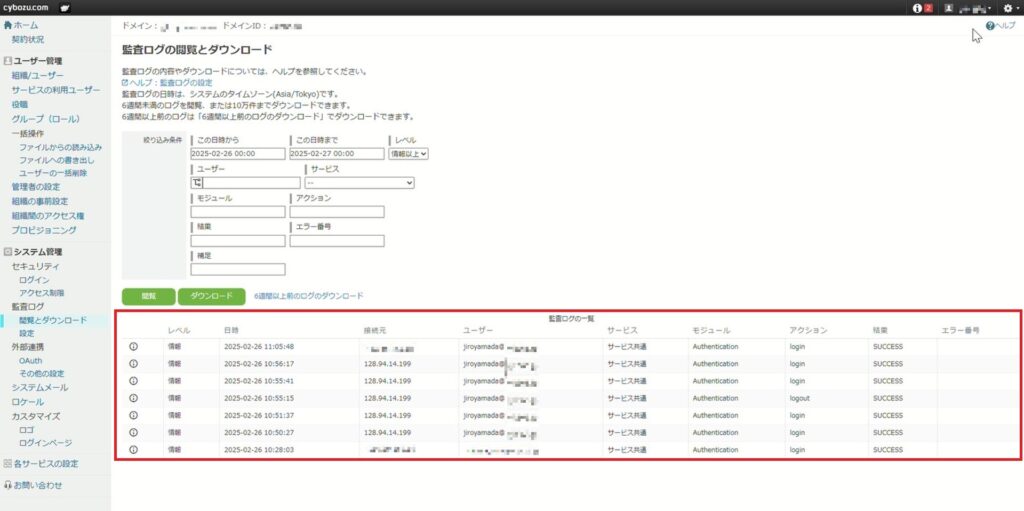

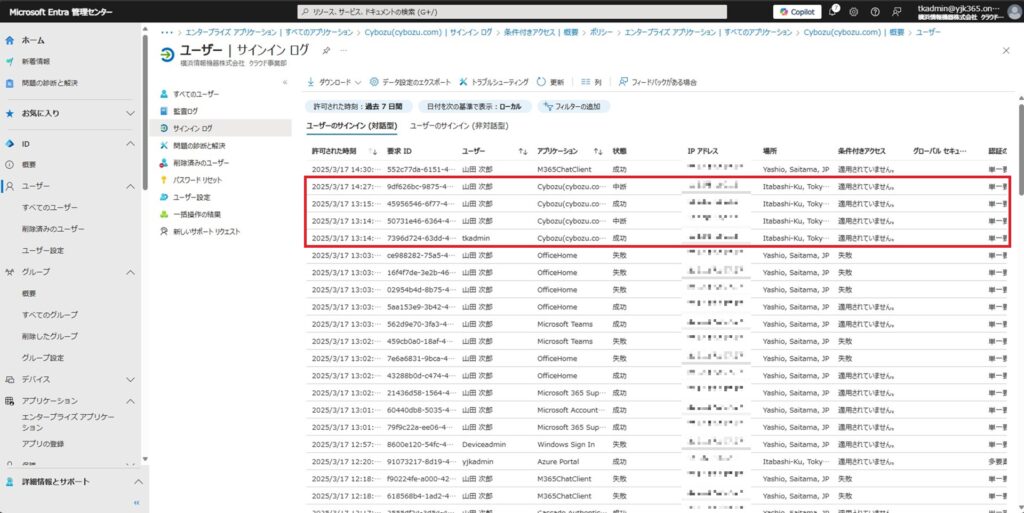

4.cybozu ログ確認

ログの詳細を確認してみましょう。

※ログが閲覧できるのは、 cybozu管理者である必要があります。

1.「cybozu.com共通管理」を開き、「監視ログ」より、「閲覧とダウンロード」をクリックします。

2.ここで、いつ、誰が、アクション、結果などの詳細が確認できます。

※IPアドレス制限されたログではないこと、ご留意ください。結果が「SUCCESS」のみ表示されます。

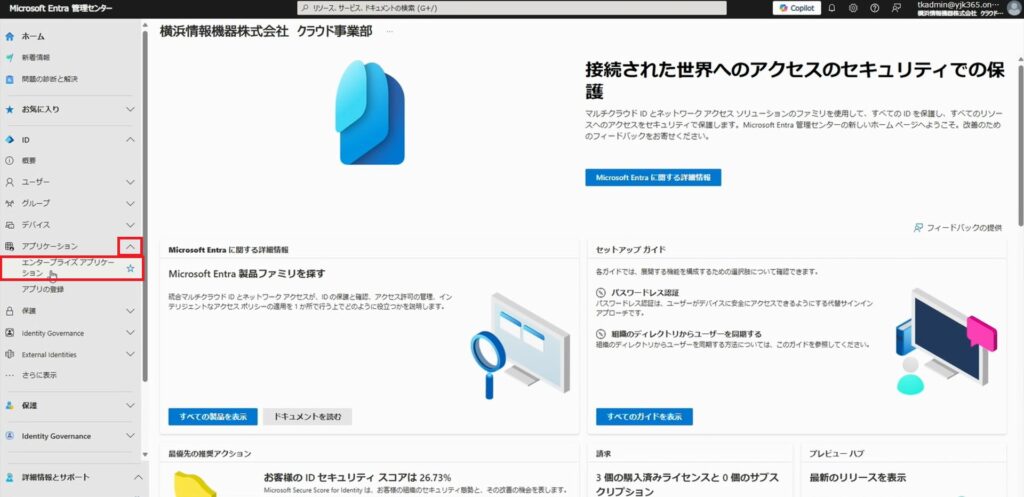

5.kintone SSO設定

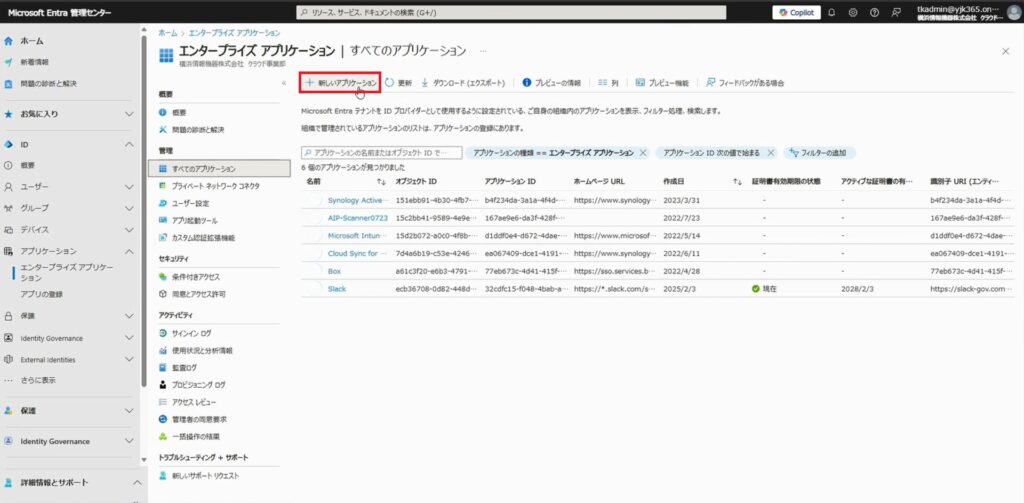

1.Microsoft Entra 管理者センターを開きます。

2.「アプリケーション」を開き、「エンタープライズアプリケーション」をクリックします。

3.「+新しいアプリケーション」をクリックします。

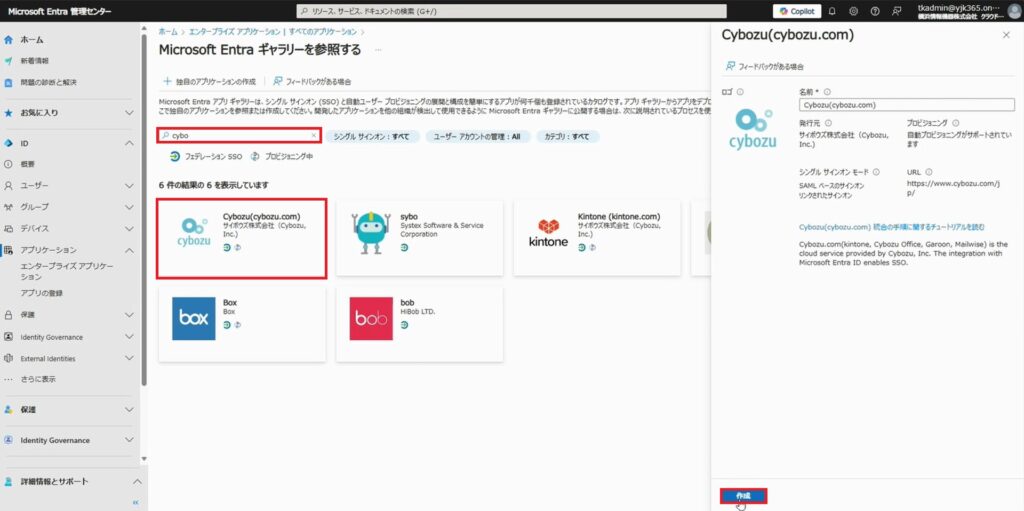

4.検索欄に「cybozu」を入力し、「Cybozu(cybozu.com)」をクリックし、「作成」をクリックします。

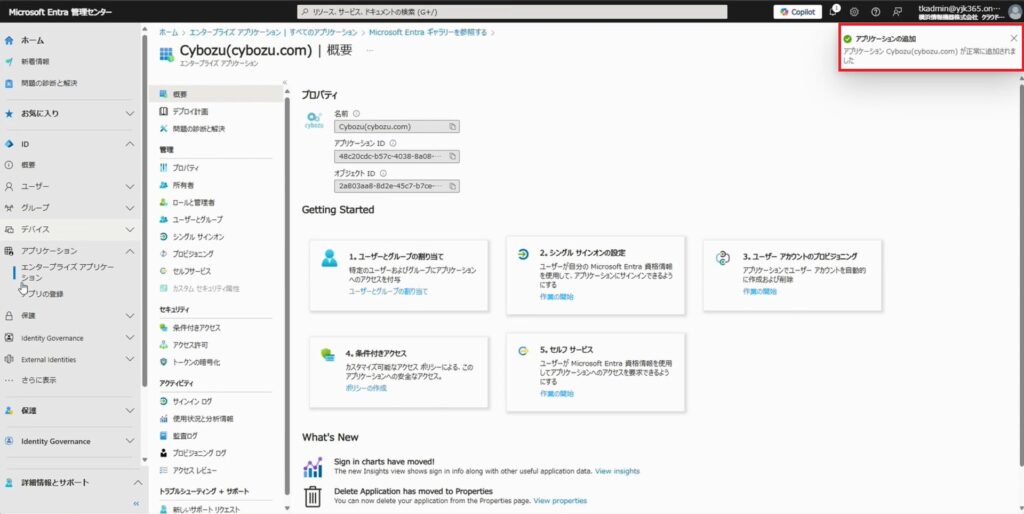

5.「 Cybozu(cybozu.com) 」が追加されました。

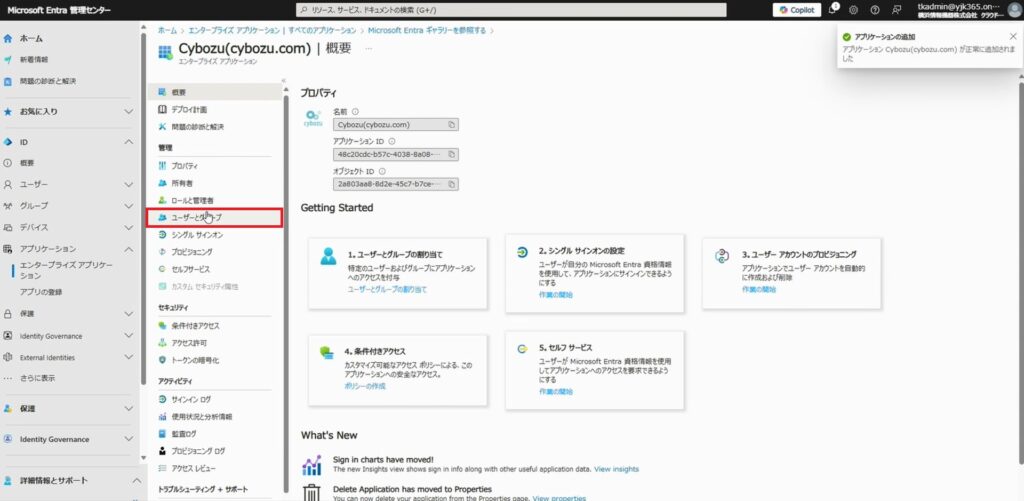

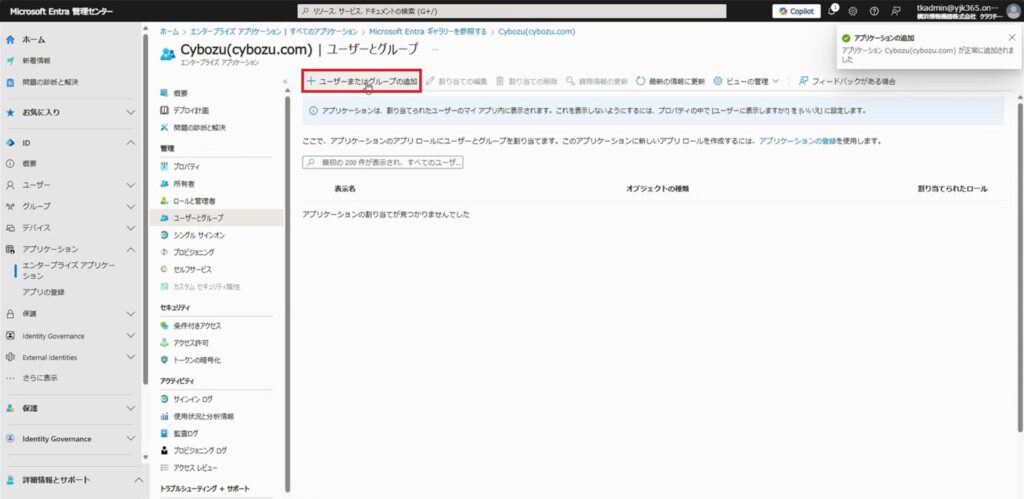

6.「 Cybozu(cybozu.com) |概要」より、「ユーザーとグループ」をクリックします。

7.「+ユーザーとグループの追加」をクリックします。

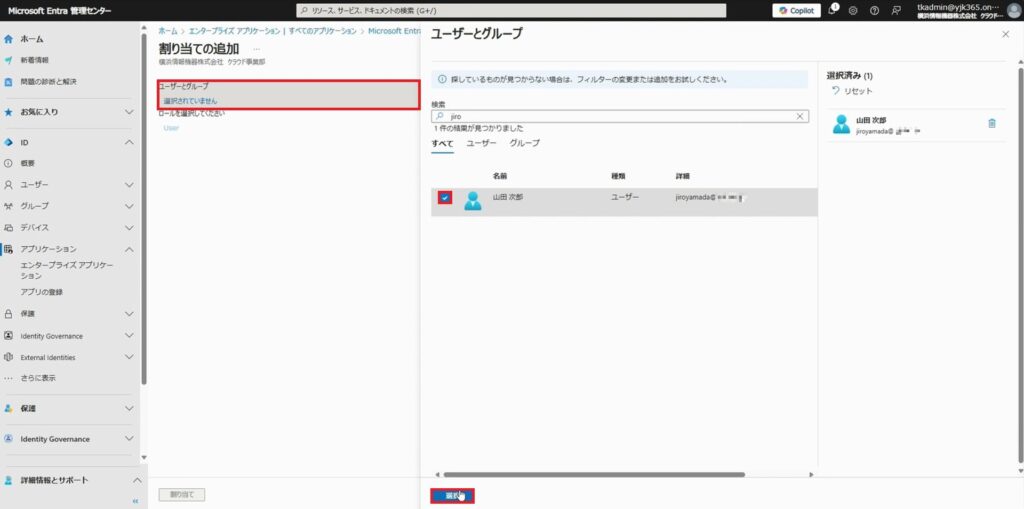

8.「ユーザーとグループ」をクリックし、該当ユーザーにチェックを入れ、「選択」をクリックします。

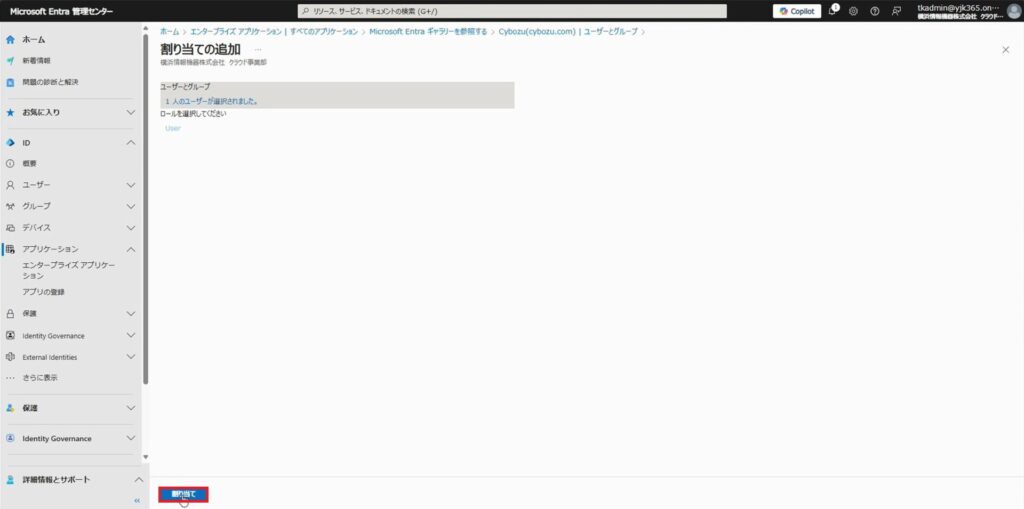

9.「割り当て」をクリックします。

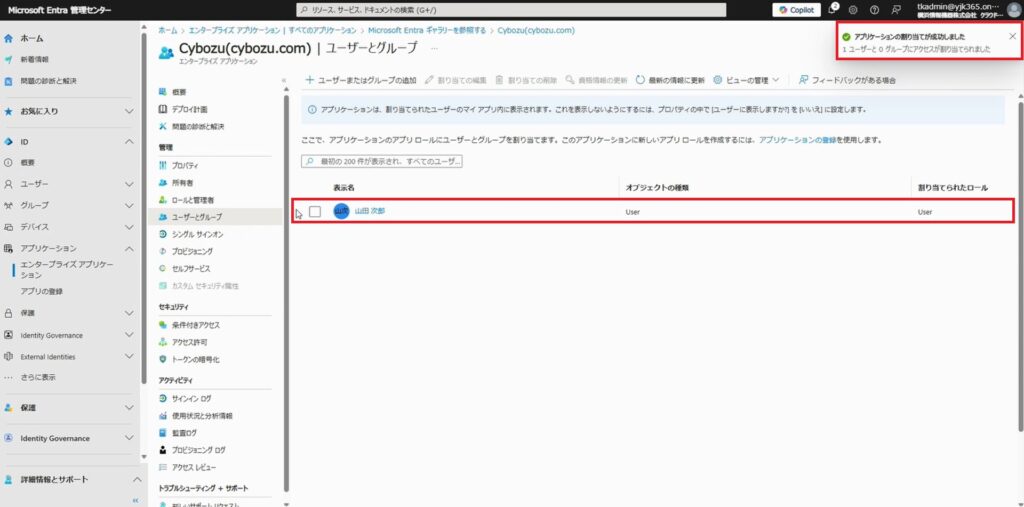

10.割り当てが完了いたしました。

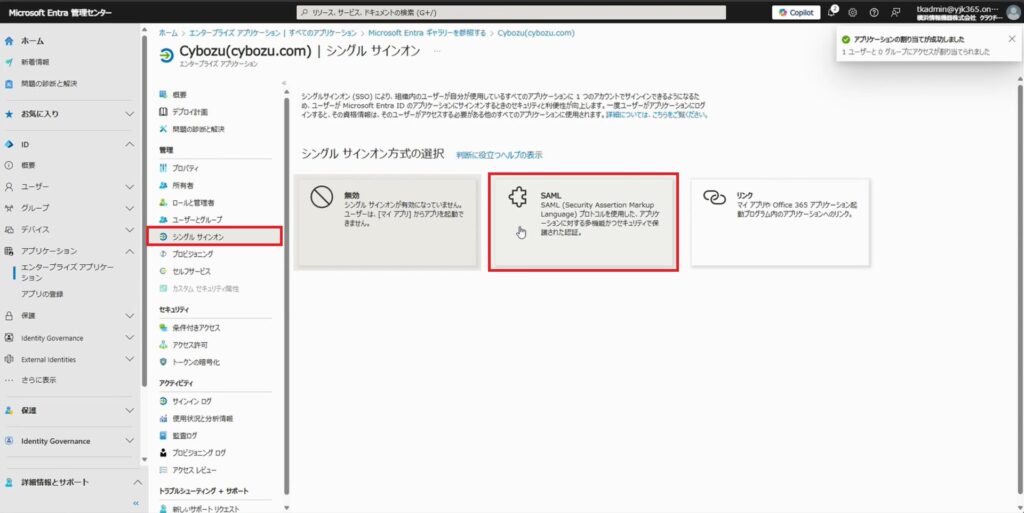

11.「シングル サインオン」をクリックし、「SAML」をクリックします。

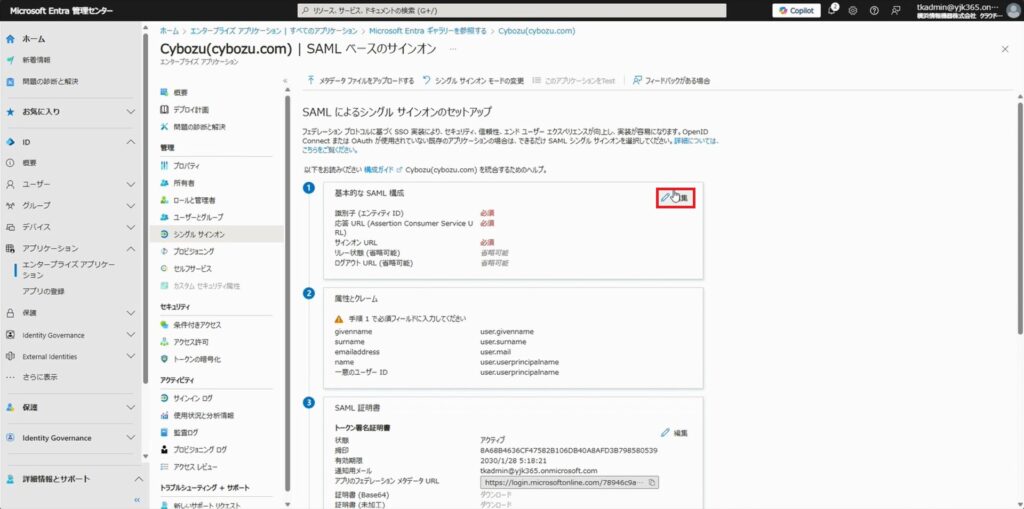

12.「基本な SAML 構成」より、「編集」をクリックします。

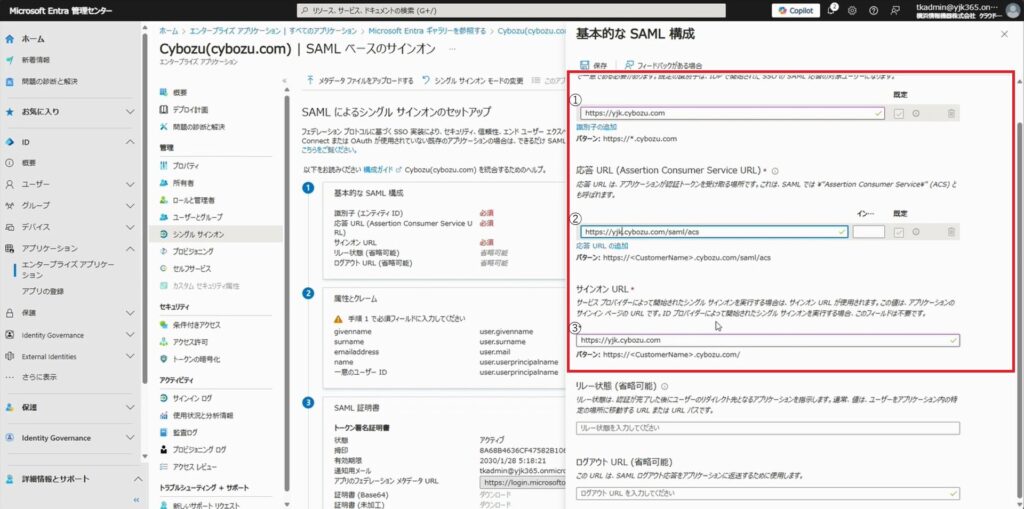

13.下記項目を入力します。

ーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーー

| ① | 識別子(エンティティID) | https://sample.cybozu.com |

| ② | 応答URL(Assertion Consumer Service URL) | https://sample.cybozu.com/saml/acs |

| ③ | サインオンURL | https://sample.cybozu.com |

※上記赤文字sampleの部分は、連携するcybozu.comのサブドメイン名に合わせて変更してください。

ーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーー

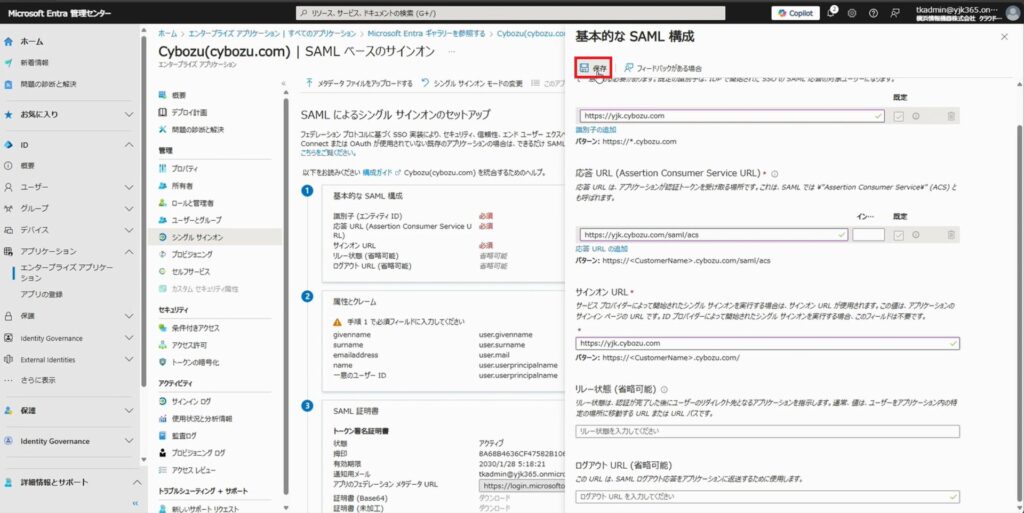

14.「保存」をクリックします。

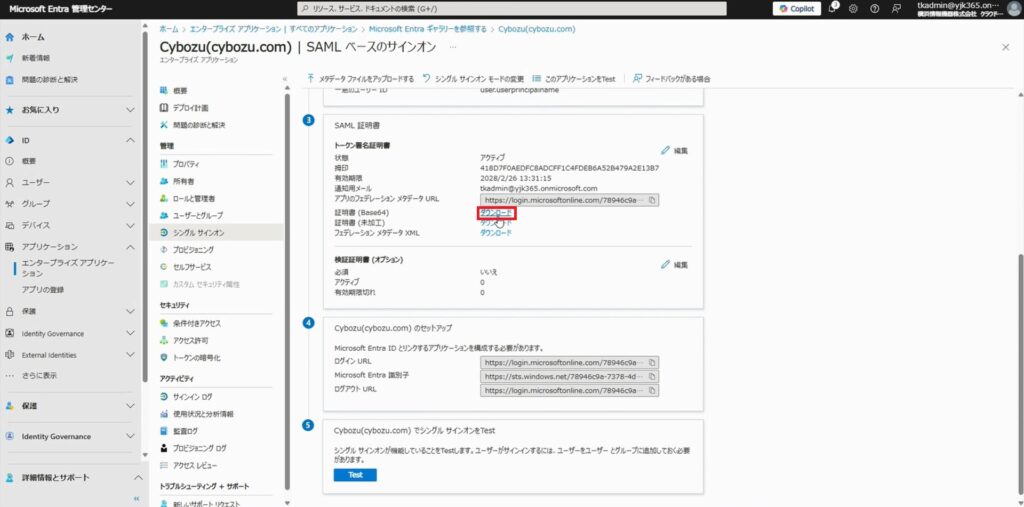

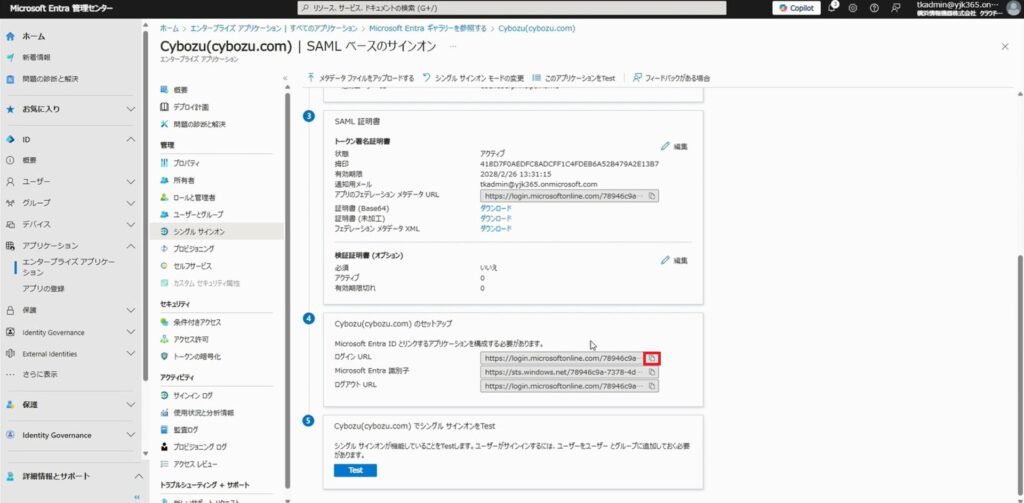

15.「証明書(Base64)」より、「ダウンロード」をクリックします。

16.「cybozu.comのセットアップ」の「ログインURL」をコピーしておきます。

17.cybozu共通管理を開き、「システム管理」より、「ログイン」をクリックします。

18.「SAML認証を有効にする」にチェックを入れ、各URLを下記のように入力します。

ーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーー

| ① | Identity ProviderのSSOエンドポイントURL | 16.でコピーしたURL |

| ② | cybozu.comからのログアウト後に遷移するURL | https://login.microsoftonline.com/common/wsfederation?wa=wsignout1.0 |

ーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーー

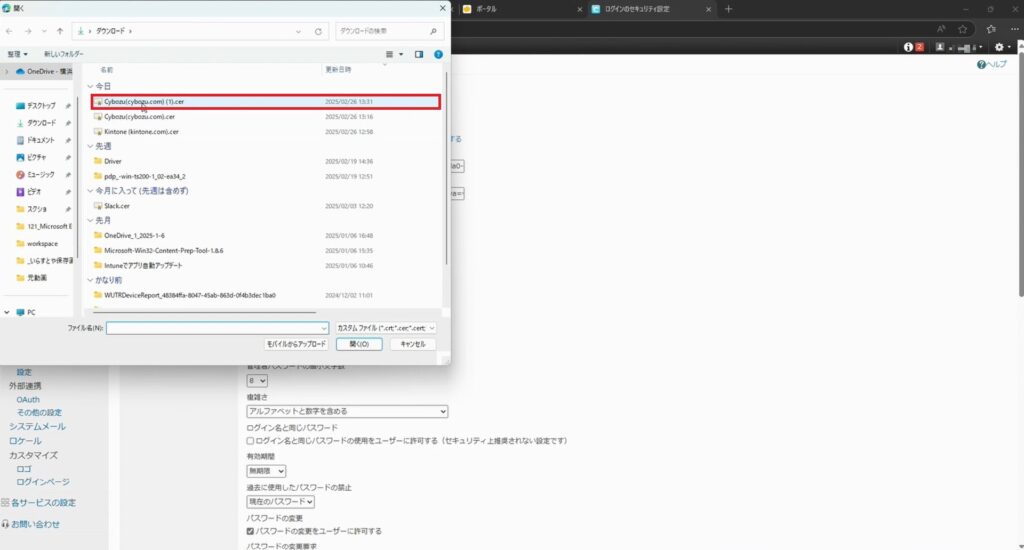

19.「参照」をクリックします。

20.15.ダウンロードした証明書を選択しアップロードします。

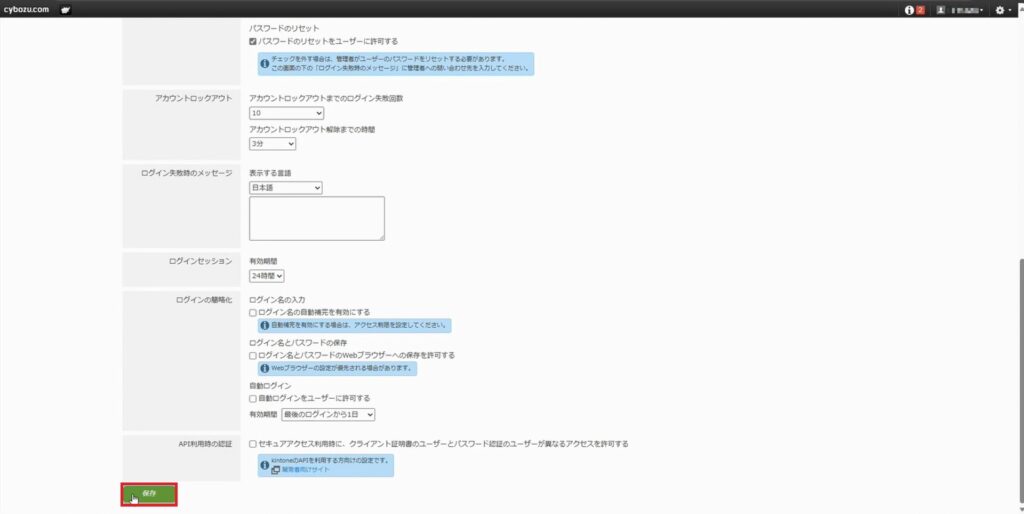

21.「保存」をクリックします。

22.動作確認していきましょう。

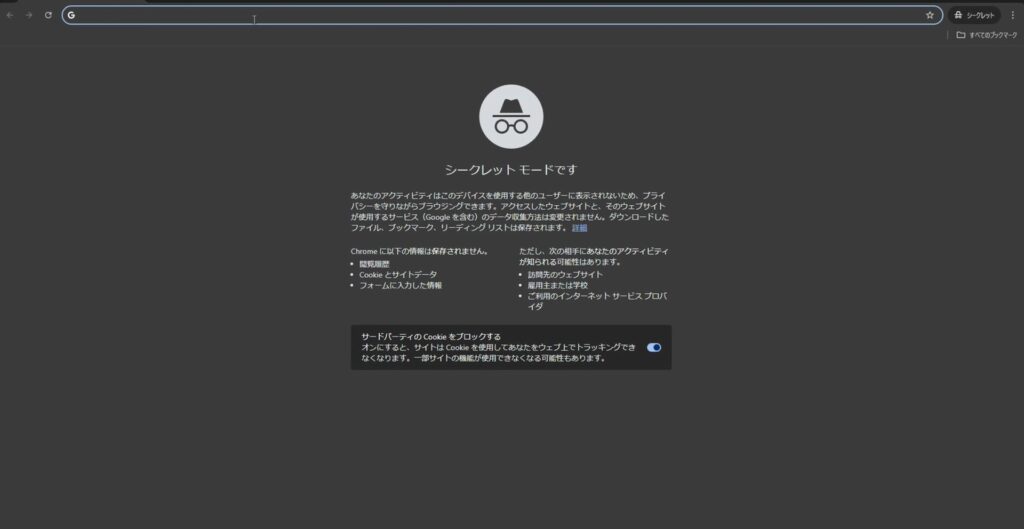

シークレットブラウザーを開き、 cybozu.comにアクセスします。

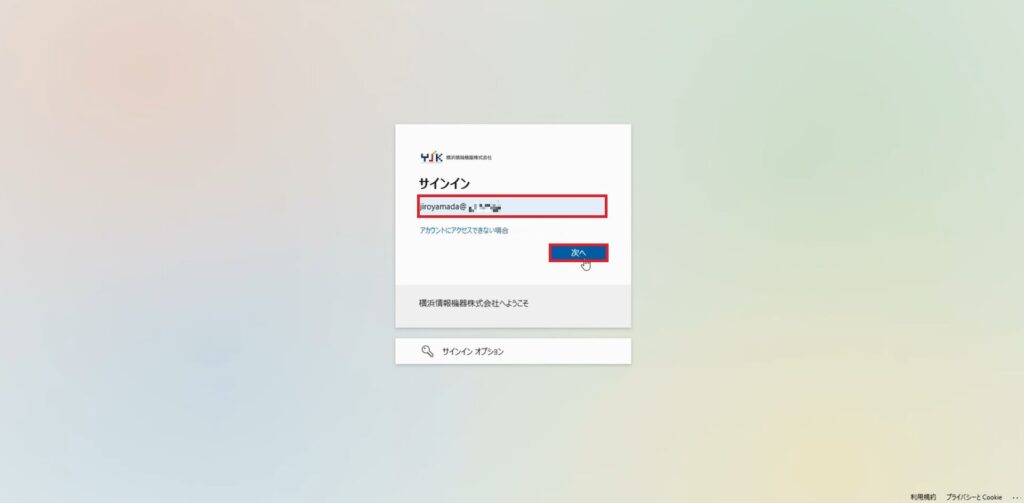

23. Microsoftのログイン画面に切り替わり、ログイン名を入力し、「次へ」をクリックします。

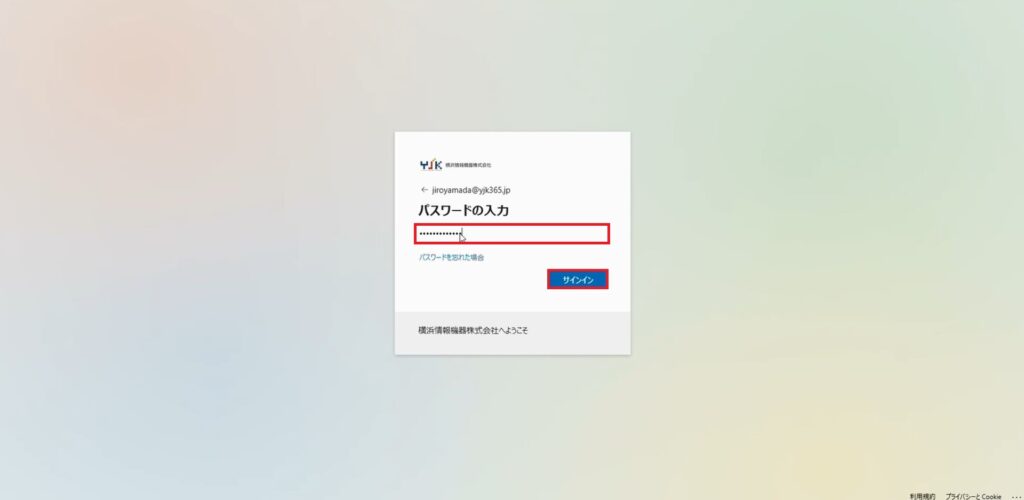

24.パスワードを入力し、「サインイン」をクリックします。

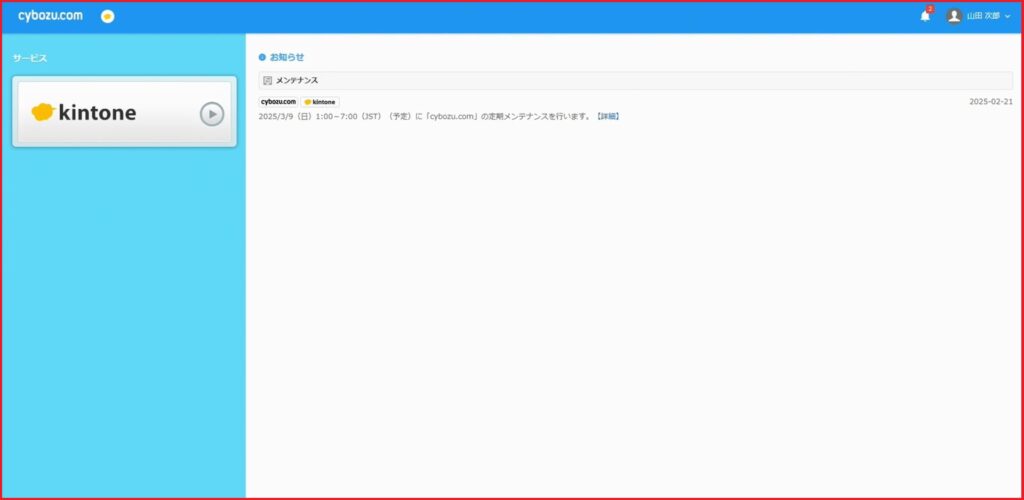

25. cybozu.comの画面が表示されることを確認できれば、SSO設定が成功しているので正しい結果になります。

26.Micosoft Entra管理センターで、サインイン ログも確認できました。

その他お困りごとも動画で解説!