こんにちは!望月です!

近年、企業のIT環境がクラウド化・高度化する一方で、

サイバー攻撃は年々巧妙かつ高速化しています。

情シス担当者には、限られた時間と人数で確実なセキュリティ運用が求められる時代になりました。

本記事では、Microsoft Sentinel を中心に、

ログの可視化から脅威検知、さらには自動対応までを実現する

実践的なセキュリティ運用の考え方と構成例を解説します。

目次

1.基礎知識

Sentinel環境構築とは?

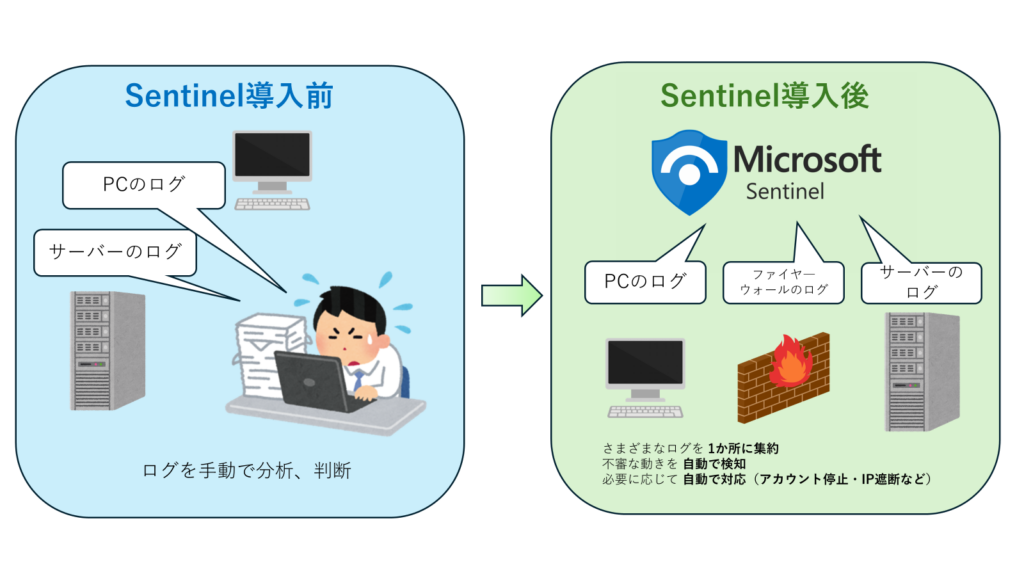

Microsoft Sentinelは、

社内のログをまとめて監視し、攻撃を自動で見つけて対処するクラウド型セキュリティサービスです。

これまで、サーバー・PC・ファイアウォールなどのログはバラバラに管理されており、

「本当に危険な兆候」を見つけるのは大変でした。

Sentinelを導入すると、

- さまざまなログを 1か所に集約

- 不審な動きを 自動で検知

- 必要に応じて 自動で対応(アカウント停止・IP遮断など)

が可能になります。

Sentinelは

- SIEM(ログを集めて分析する仕組み)

- SOAR(検知後の対応を自動化する仕組み)

の2つを備えており、

「気づく → 判断する → 対処する」を人手に頼らず実行できます。

クラウドサービスのため、大掛かりな機器は不要で、

Microsoft 365 や Azure を使っている企業なら 短期間・低コストで導入できるのも特長です。

2.この作業が必要なケース

「Sentinelは便利そうだけど、本当に自社に必要なのか?」

そう感じる方も多いでしょう。

例えば、インシデント発生時に

PC、メール、ファイアウォールなど複数の管理画面を行き来し、

原因特定に時間がかかっていませんか。

Microsoft Sentinelを導入すると、

これらのログを1画面に集約して横断的に分析できるため、

原因調査にかかる時間を大幅に短縮できます。

Sentinelは、

「調査に追われる運用」から「迅速に判断できる運用」へ切り替えるための仕組みです。

3.作業前の注意点

構築前に確認しておくべきポイント

構築作業に入る前に、以下の点を押さえておくことで、

手戻りや想定外のトラブルを防ぐことができます。

1. 権限の確認

Sentinelの構築には、Azureサブスクリプションに対する

「共同作成者」または「所有者」権限が必要です。

事前に権限を確認し、不足している場合は管理者へ申請しておきましょう。

2. コストの把握

Sentinelの主なコストは、

**ログ取り込み量(インジェスト)と保存期間(リテンション)**です。

最初は重要なログに絞ったスモールスタートを推奨します。

3. 検知目的の整理

「何を守り、何を検知したいのか」を事前に決めておくことで、

ルール設計や運用がスムーズになります。

例:特権アカウントの不正利用、海外からのサインイン検知など。

4. Teams通知の方針決定

通知対象・通知先・通知内容を事前に決めておかないと、

アラート過多による運用負荷が発生します。

緊急度に応じた通知ルール設計が重要です。

4.具体的な手順

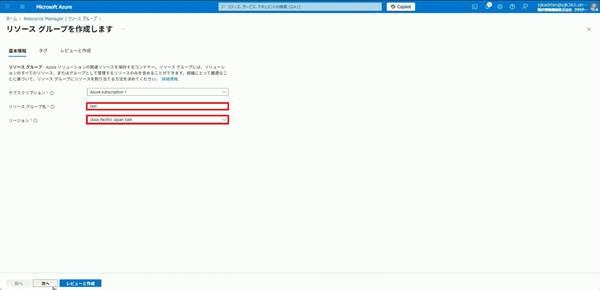

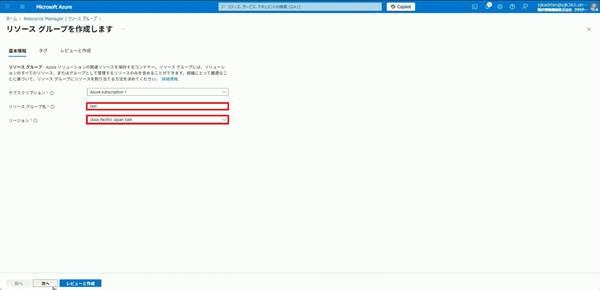

1.「リソース グループ」をクリックします。

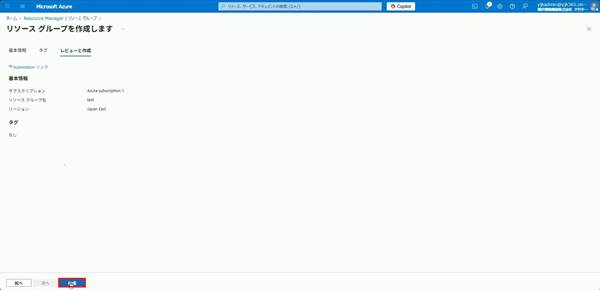

2.「サブスクリプション」に「Azure subscription 1」、「リソース グループ名」に「test」、「リージョン」に「(Asia Pacific) Japan East」を入力します。

3.「作成」をクリックします。

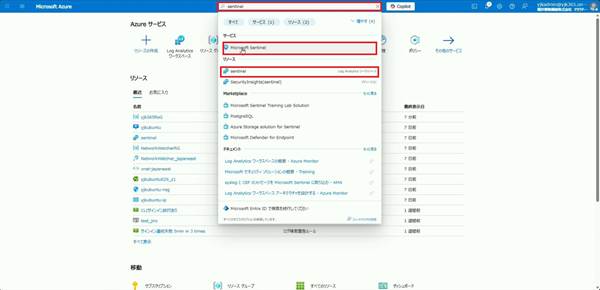

4.「Microsoft Sentinel」をクリックします。

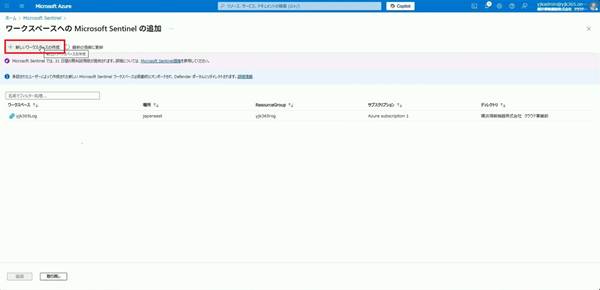

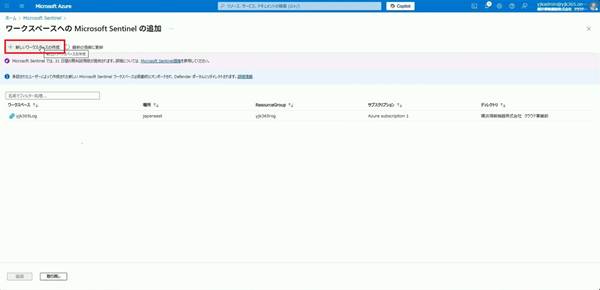

5.「新しいワークスペースを作成」をクリックします。

6.「新しいワークスペースの作成」をクリックします。

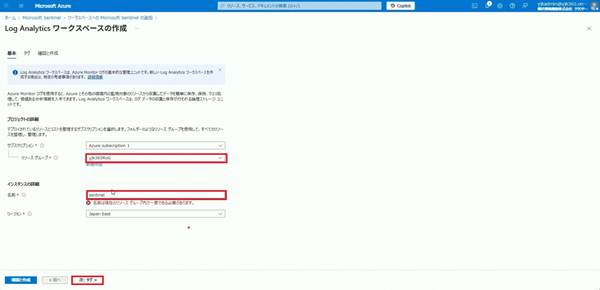

7.「リソース グループ」に「yjk365RoG」、「名前」に「sentinel」を入力し、「次: タグ >」をクリックします。

8.「Defender ポータルに移動するには、こちらをクリックしてください」をクリックします。

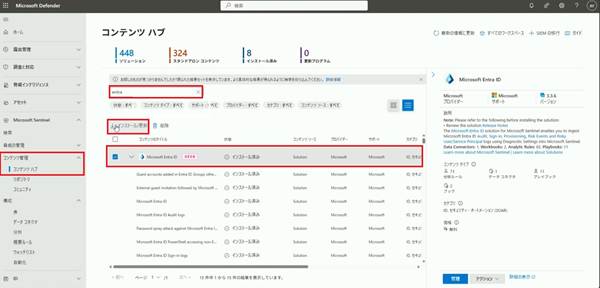

9.「Microsoft Entra ID」にチェックを入れ、「インストール/更新」をクリックします。

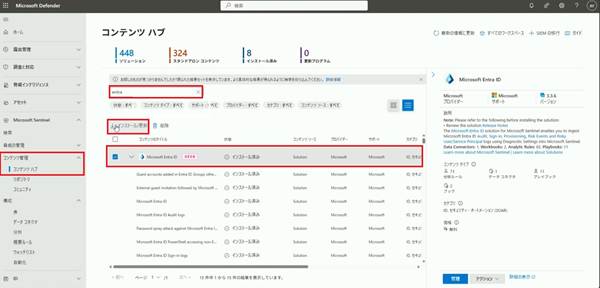

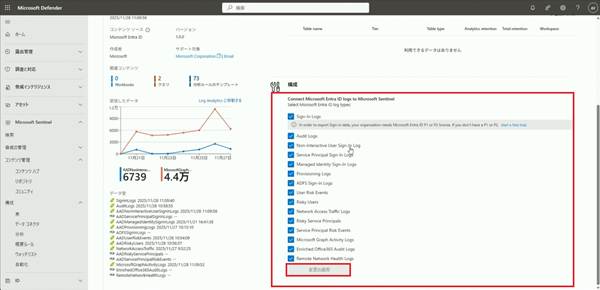

10.「コネクタ ページを開く」をクリックします。

11.接続するログの種類を選択し、「変更の適用」をクリックします。

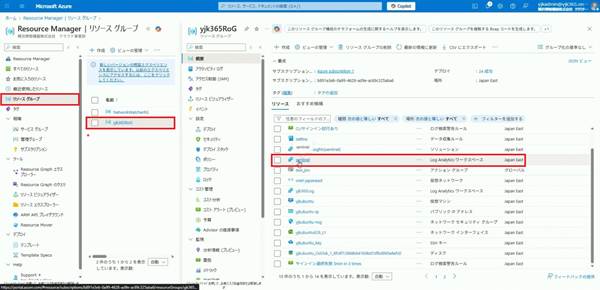

12.「リソースグループ」、「yjk365RoG」、「sentinel」の順にクリックします。

13.「Playbook with alert trigger」をクリックします。

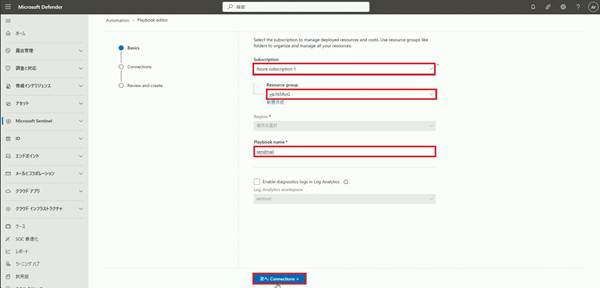

14.「Subscription」に「Azure subscription 1」、「Resource group」に「自分のグループ」、「Playbook name」に「sendmail」を入力し、「次へ: Connections >」をクリックします。

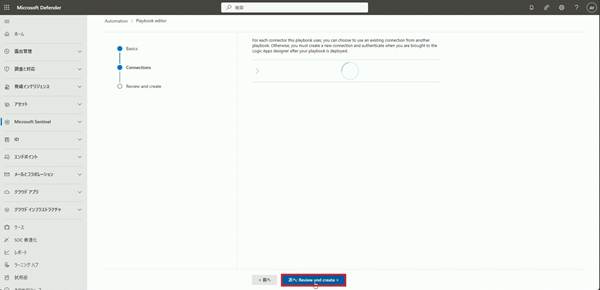

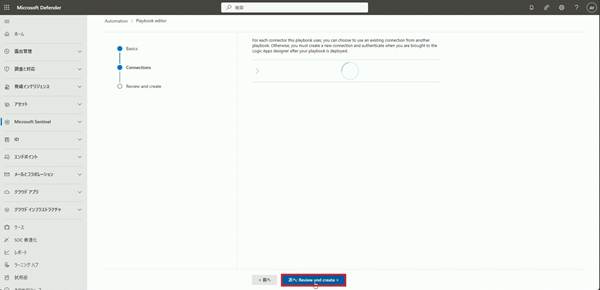

15.「次へ: Review and create」をクリックします。

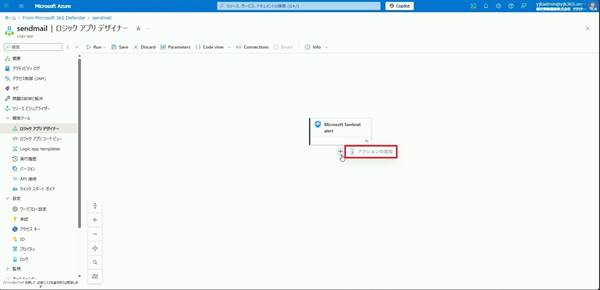

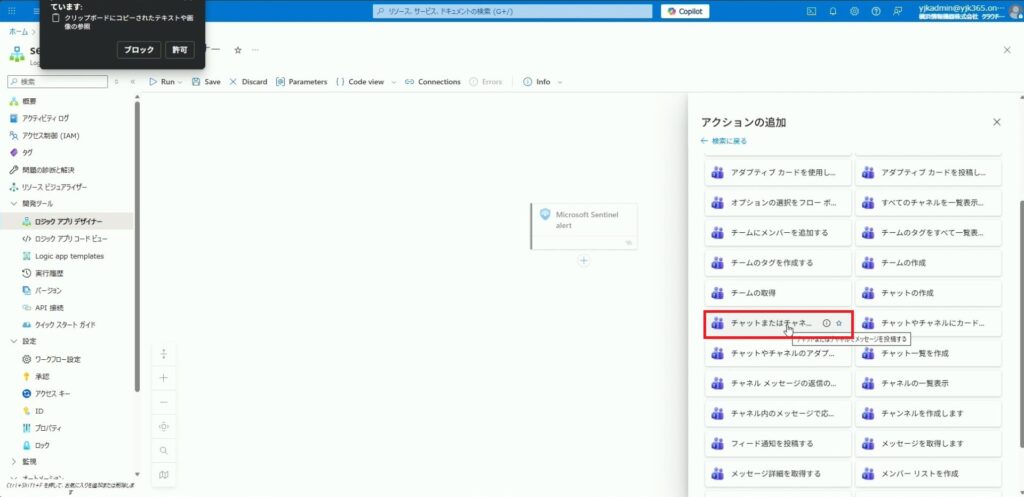

16.「アクションの追加」をクリックします。

17.「チャットまたはチャネルメッセージを投稿する」をクリックします。

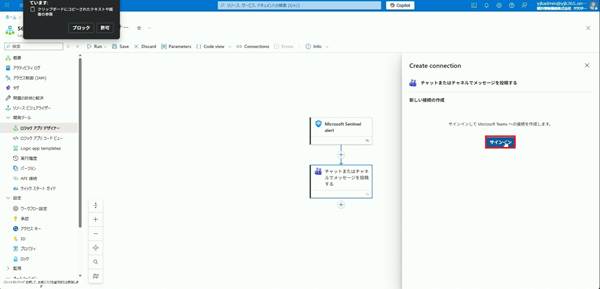

18.「サインイン」をクリックします。

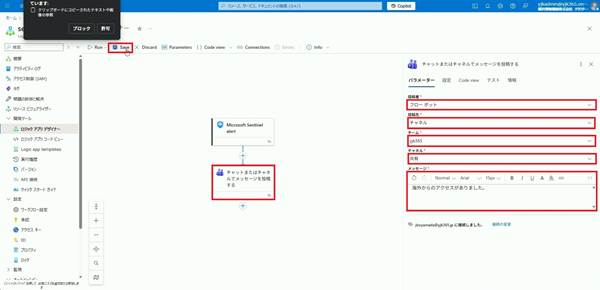

19.「チャットまたはチャネルでメッセージを投稿する」の各パラメータを入力し、「Save」をクリックします。

20.「スケジュル済みクエリルール」をクリックします。

21.「次へ: ルールのロジックを確定 >」をクリックします。

22.「ルールのクエリ」に「SignInLogs where Location != “JP”」を入力します。

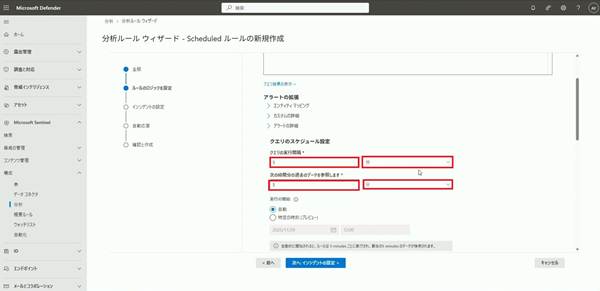

23.「クエリの実行間隔」と「次の時間分の過去のデータを参照します」を、両方とも「5」「分」に設定します。

24.「次へ: インシデントの設定 >」をクリックします。

25.「次へ: 自動応答 >」をクリックします。

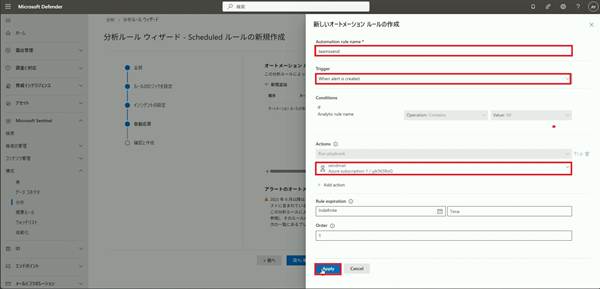

26.「teamssend」と入力し、「When alert is created」と「sendmail Azure subscription 1 / 自分のグループ」を選択して、「Apply」をクリックします。

27.「保存」をクリックします。

以上で完了です。

構築完了後の挙動

Microsoft Sentinel の環境構築が完了すると、

セキュリティ運用は次のように変化します。

まず、

各システム(Microsoft 365、FortiGate など)からのログが

自動的にSentinelへ集約され、常時分析される状態になります。

不審な挙動が検知されると、

Sentinelがそれをインシデントとして自動生成し、

管理画面上で時系列・関連ログをまとめて可視化します。

あらかじめ設定した自動化ルール(SOAR)がある場合は、

- 危険なIPアドレスの抽出

- FortiGateへのIPブロック指示

- Microsoft Teamsへの通知

といった対応が人手を介さず自動で実行されます。

情報システム部門は、

アラート内容と対応結果を確認するだけでよく、

手動でのログ調査や初動対応が大幅に削減されます。

5.まとめ

今回は、Microsoft Sentinelを用いた基本的な環境構築から、ログの接続、検知ルールの作成、そしてPlaybookによるTeams通知の自動化までを一通り解説しました。

Sentinelを導入することで、これまで人手に頼っていたログ監視やアラート対応を自動化し、セキュリティ運用を「受け身」から「能動的」へと進化させることができます。

すべてを一度に完璧に構築する必要はありません。まずは重要なログから取り込み、小さく始めて少しずつ改善していくことが、無理なく運用を定着させるポイントです。

本記事が、皆様のセキュリティ運用を次のステージへ進める第一歩となれば幸いです。