こんにちは!小林です!

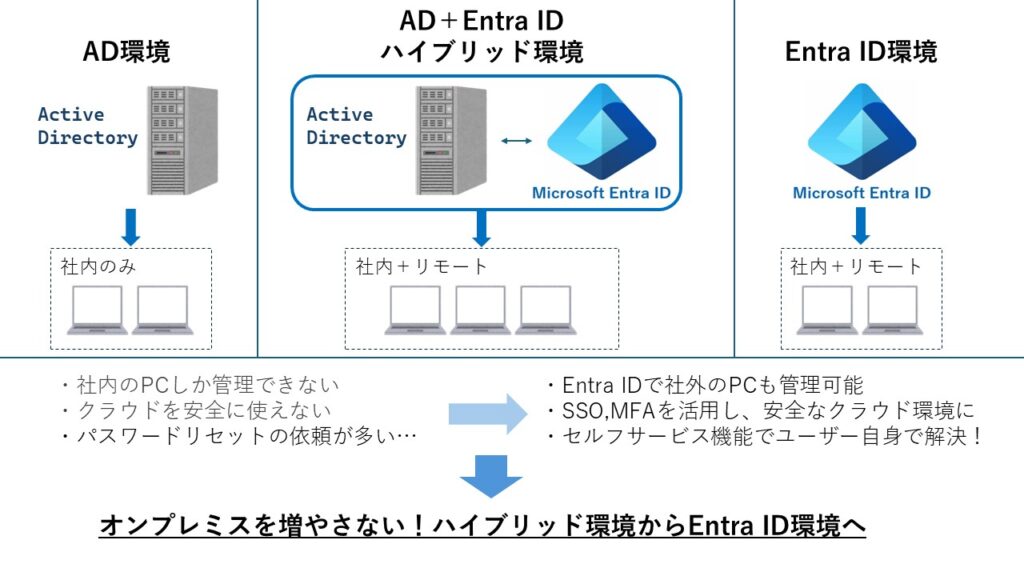

このブログでは、Active Directory(AD)で管理しているドメイン参加PCを、MDM登録してIntuneの機能を使えるようにする方法を紹介します。この方法で、オンプレミスのADを利用している企業がEntra IDでの管理に移行でき、Intuneでのデバイス管理が可能になります。AD環境からAD+Entra IDのハイブリッド環境に移行し、より効率的で安全なIT環境を構築していきましょう!

目次

- 1.Entra ConnectでADとEntra IDのユーザ同期

- 2.Entra ハイブリッド参加でADとEntra IDのデバイス同期

- 3.GPOでIntuneにデバイス登録

- 4.補足―Officeのライセンス変更、アカウント種類別説明

- 5.参考

1.Entra ConnectでADとEntra IDのユーザ同期

はじめに、管理別の特徴を以下の表に示します。

| 項目 | Active Directory (AD) | AD + Entra ID | Microsoft Entra ID |

| デバイス参加 | AD参加 | Entra ハイブリッド参加 | Microsoft Entra参加 |

| 定義 | オンプレミスのWindows Server上で動作するディレクトリサービス | オンプレミスのADとEntra IDのハイブリッドサービス | クラウドベースのID管理サービス |

| ユーザ管理 | オンプレミスのADで、ユーザ管理 | ADとともに、Entra IDでのユーザ管理 | Microsoft Entra IDで、ユーザ管理 |

| 多要素認証 | × | MFA | MFA |

| SaaSへのアクセス制御 | × | 条件付きアクセス | 条件付きアクセス |

| デバイス管理 | GPO | GPOとIntune | Intune |

| 認証 | Kerberos および NTLM プロトコル | 両方を利用(環境依存) | OAuth/OpenID Connect ベースのプロトコル |

表1.管理別表

このブログでは、Active Directory(AD)環境からAD+Entra IDのハイブリッド環境に移行します。オンプレのアプリを増やさずに、PC変更や環境再編時にEntra ID管理へ移行していくことで、最終的にEntra IDのみの環境を目指します。 今回はAD + Entra ID (上記表青字部分)にフォーカスを当てます。

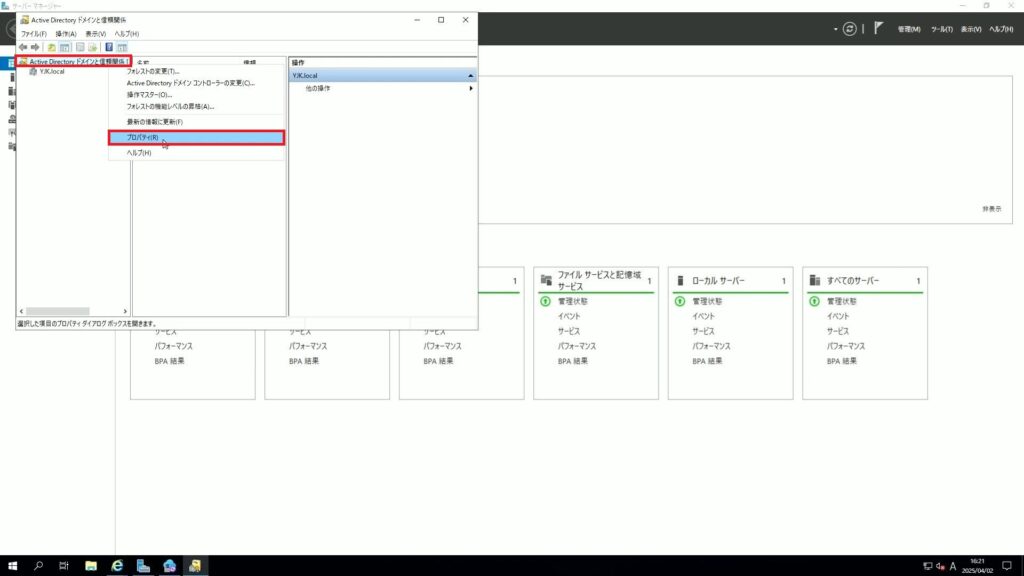

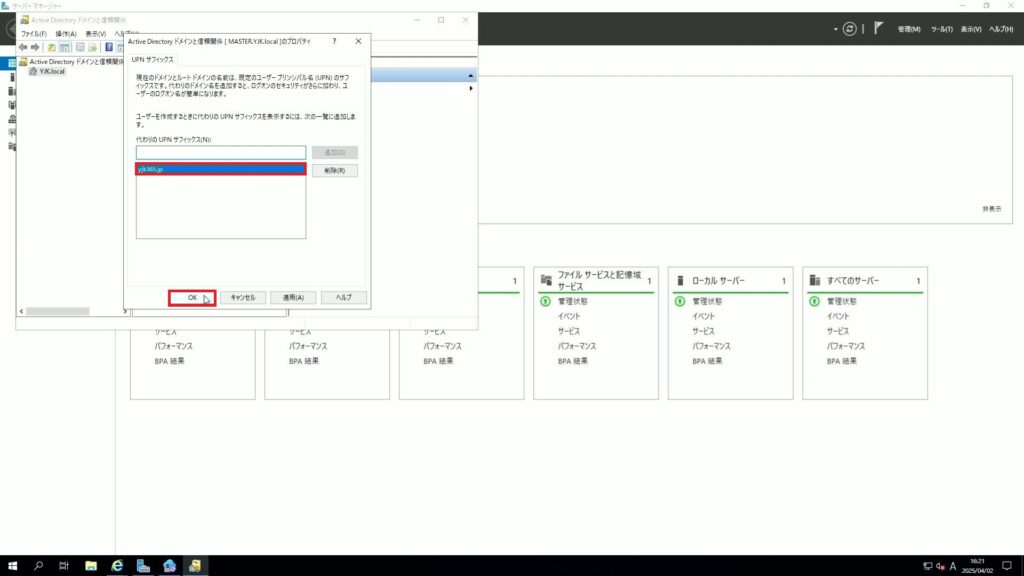

1.「サーバーマネージャー」から、「ツール」、「Active Directoryドメインと信頼関係」を開きます。

2.「Active Directoryドメインと信頼関係」を右クリックし、「プロパティ」を開きます。

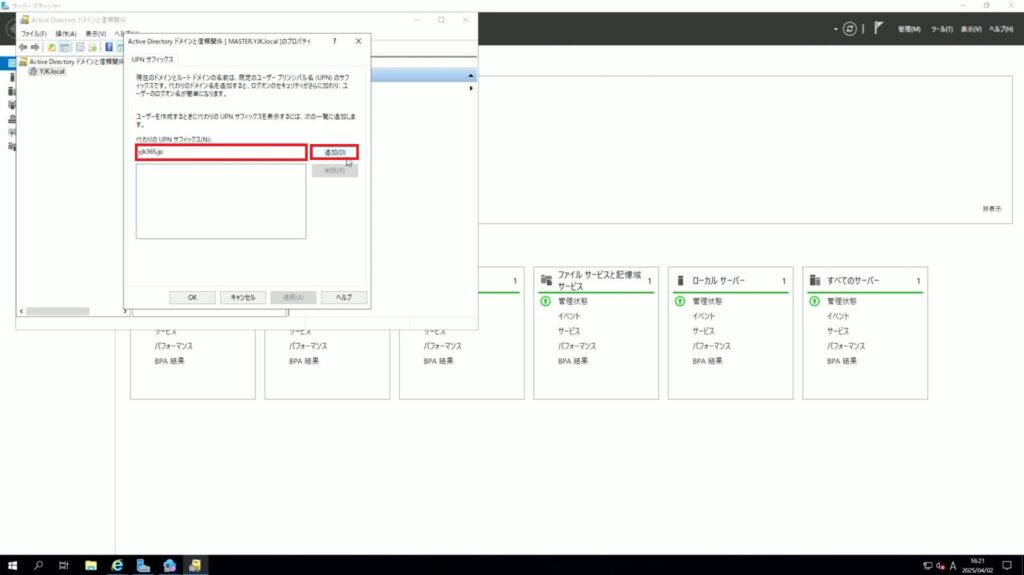

3.利用しているドメインを追加し、「OK」をクリックします。

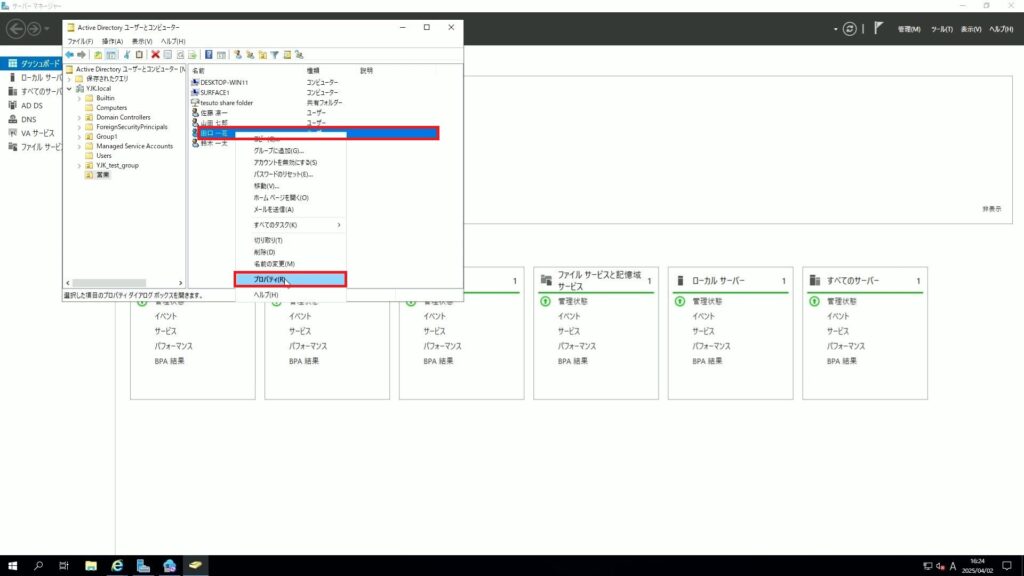

4.「サーバーマネージャー」から、「ツール」、「Active Directoryユーザーとコンピューター」をクリックします。

5.同期させるユーザーを選択し、「プロパティ」をクリックします。

※ユーザーはまとめて選択可能です。

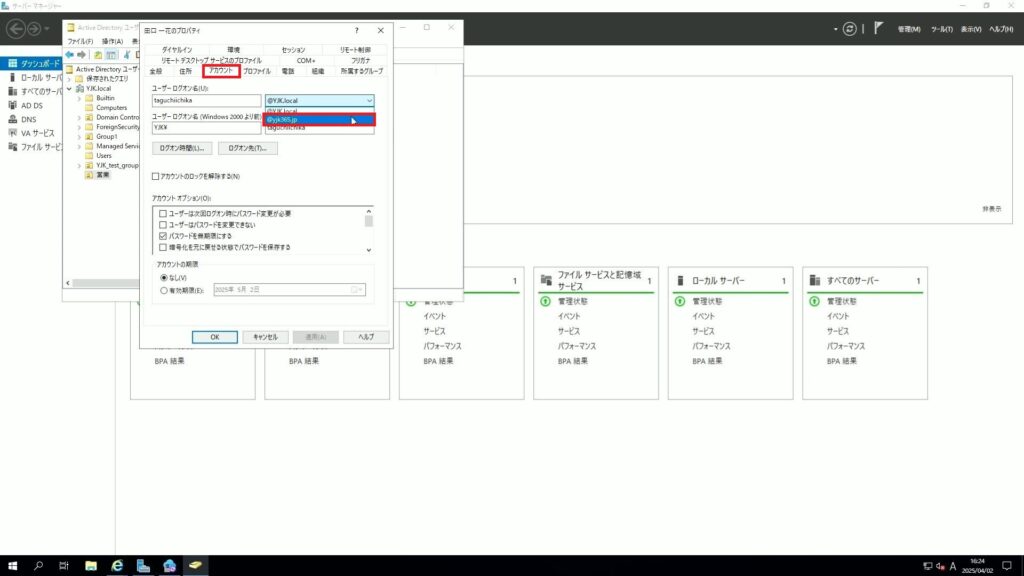

6.「アカウント」タブから、ログオン名のドメインを、利用しているドメインに変更します。

※ドメインを変更することで、ドメイン参加PCのドメインの表示も更新されます。

写真のように、ドメインが@YJK.localから@yjk365.jpになります。

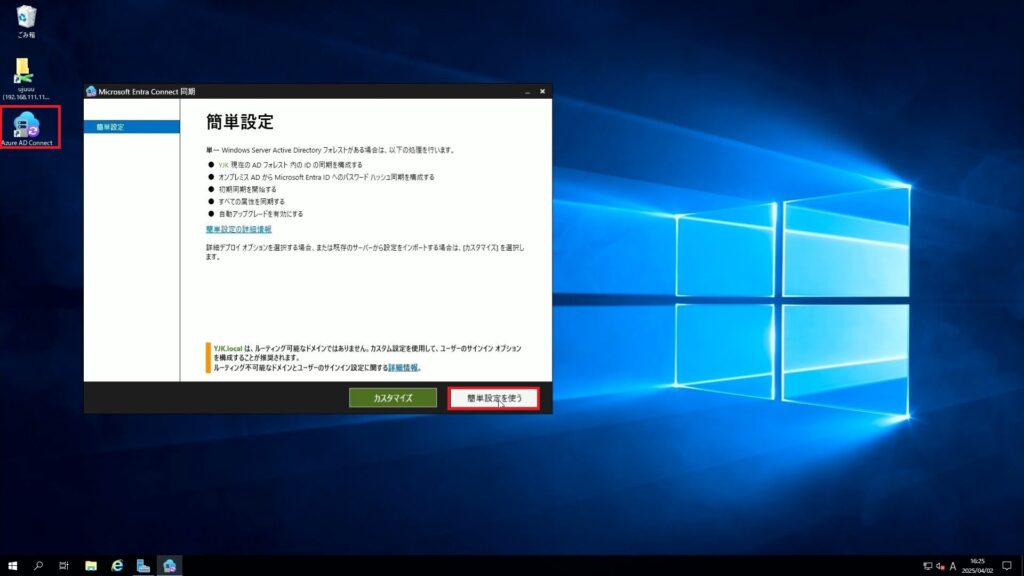

7.以下のURLから、Entra Connectをインストールし、「簡単設定を使う」をクリックします。

Download Microsoft Entra Connect from Official Microsoft Download Center

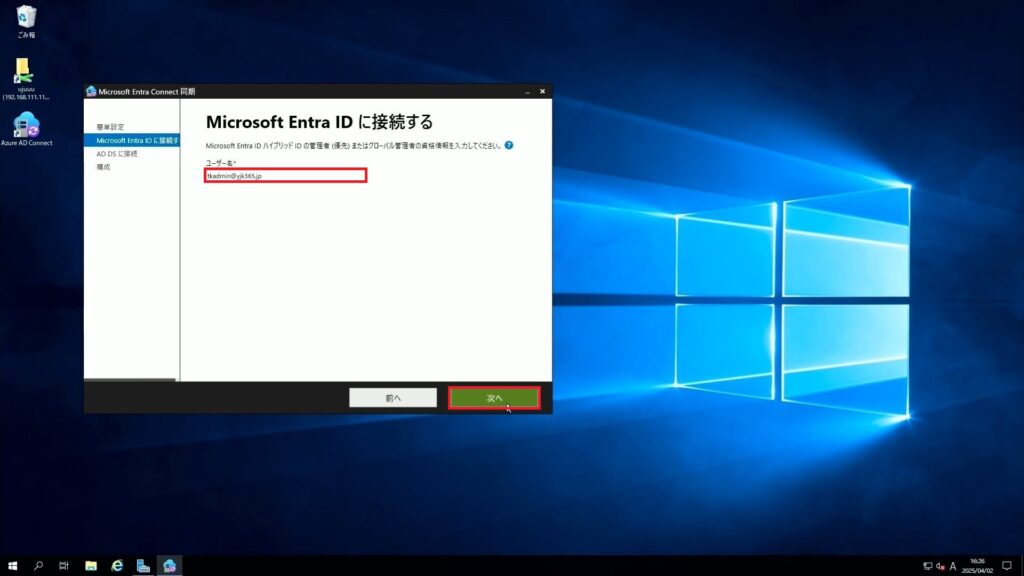

8.「ユーザー名」を入力し、「次へ」をクリックします。

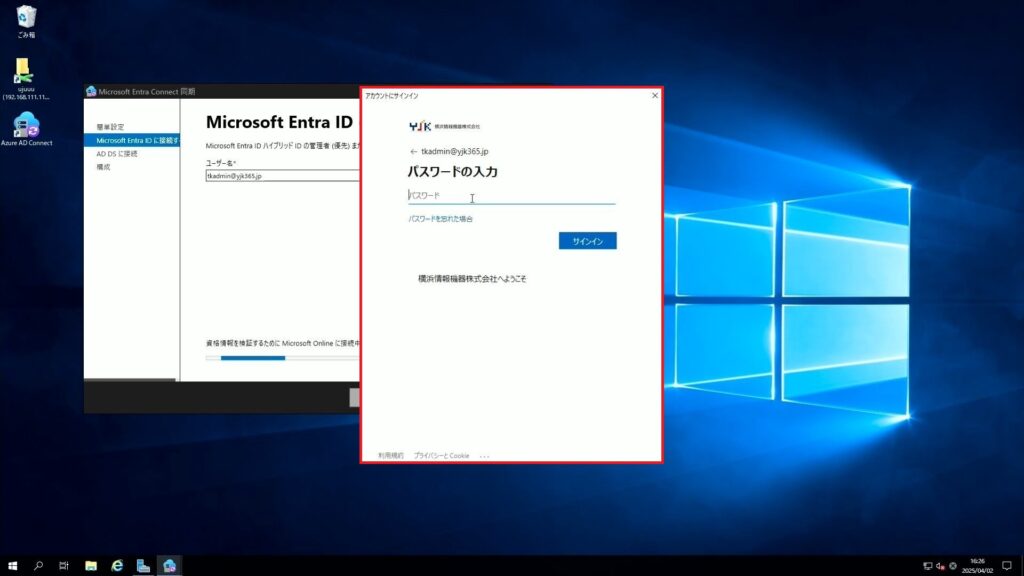

9.アカウントへログインします。

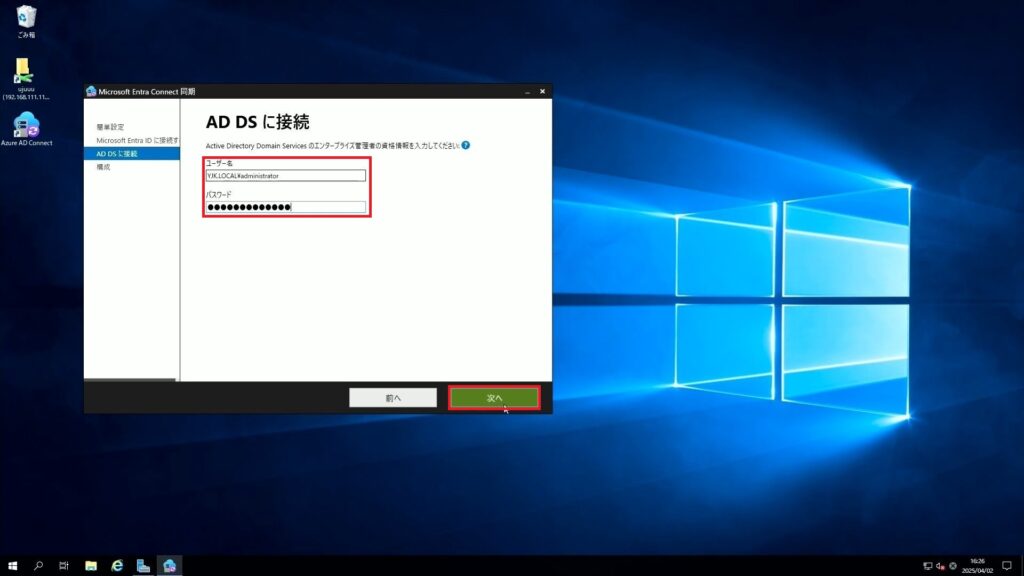

10.ADの管理者でログインし、「次へ」をクリックします。

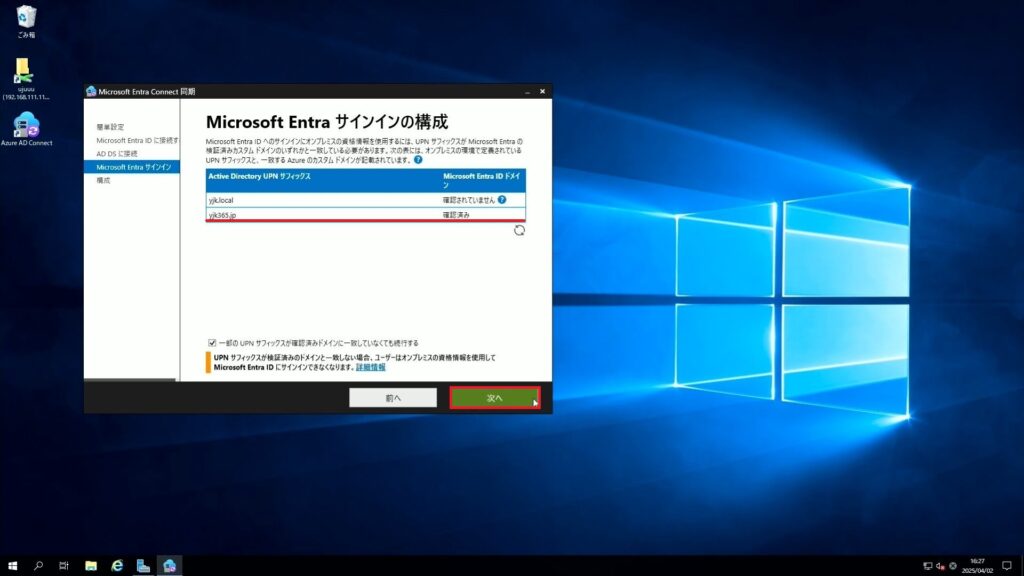

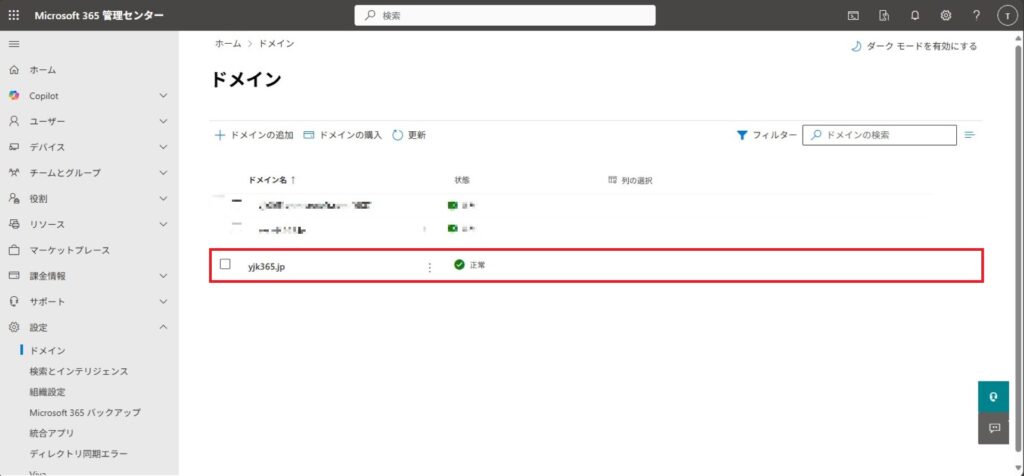

11.利用しているドメインが「確認済み」になっていることを確認し、「次へ」をクリックします。

※確認済みになっていない場合、ADのUPNサフィックスが登録できていないか、管理センターで利用しているドメインが追加されていない可能性があります。

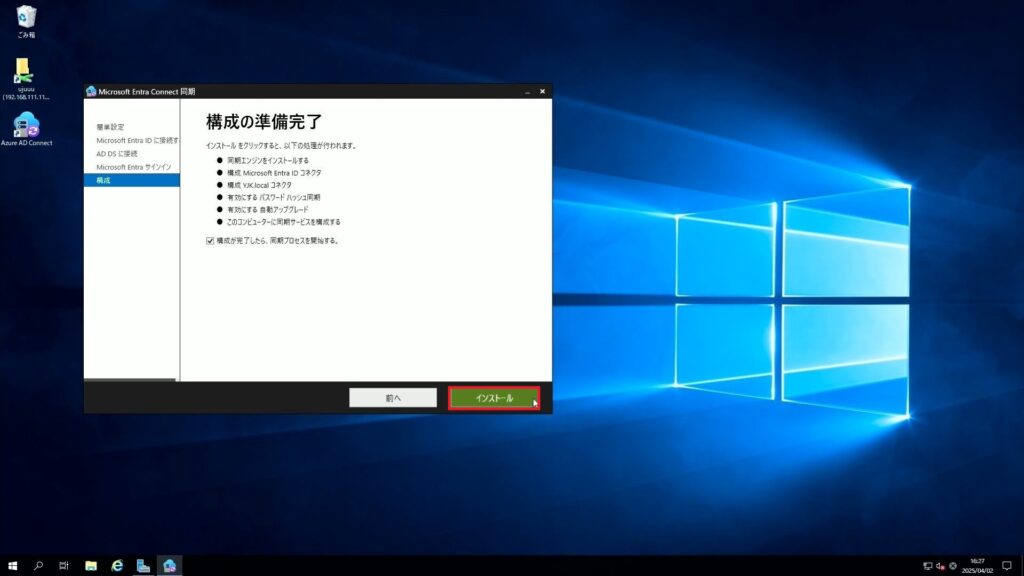

12.「インストール」をクリックします。

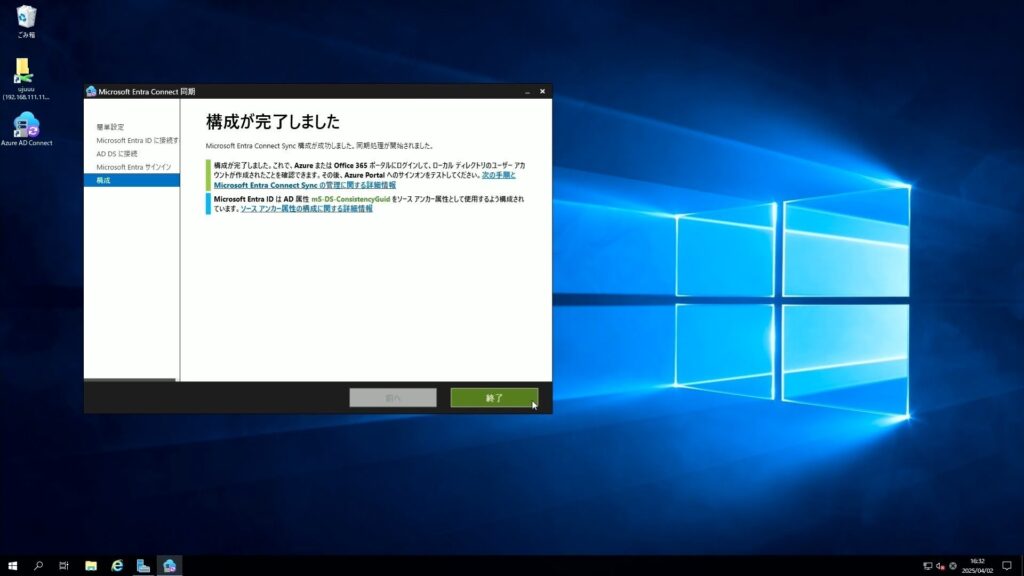

13.「終了」をクリックします。

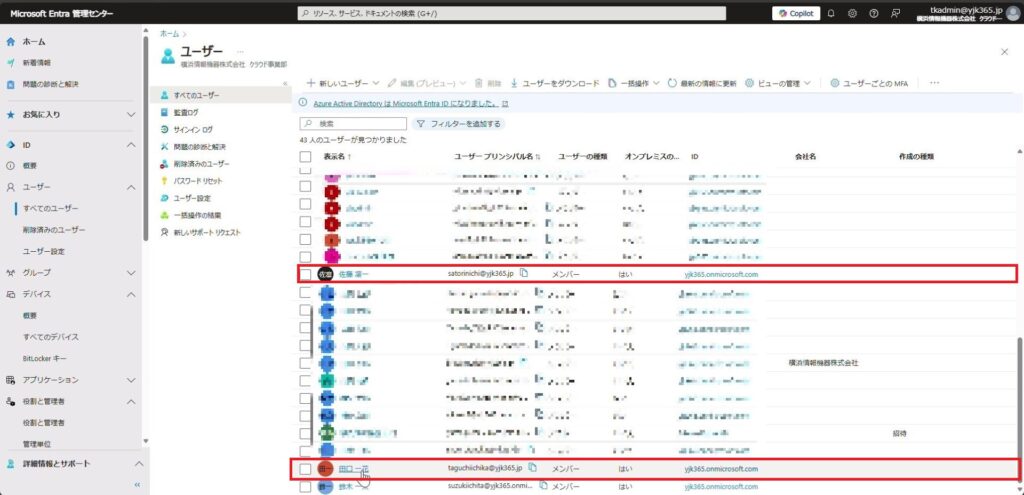

14.同期をすることで、Entra管理センターにユーザーが追加されました。

2.Entra ハイブリッド参加でADとEntra IDのデバイス同期

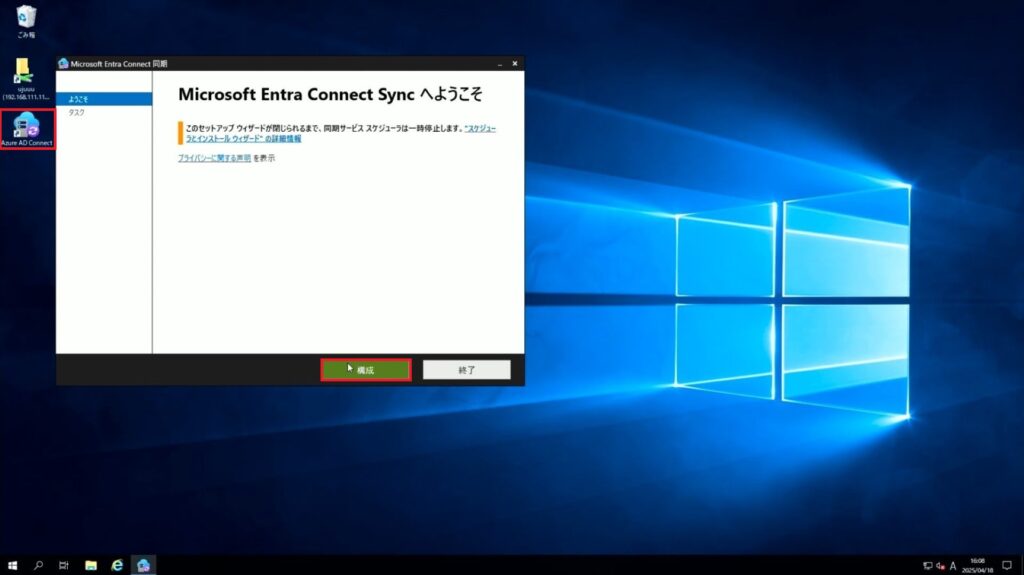

1.「Entra Connect」を開き、「構成」をクリックします。

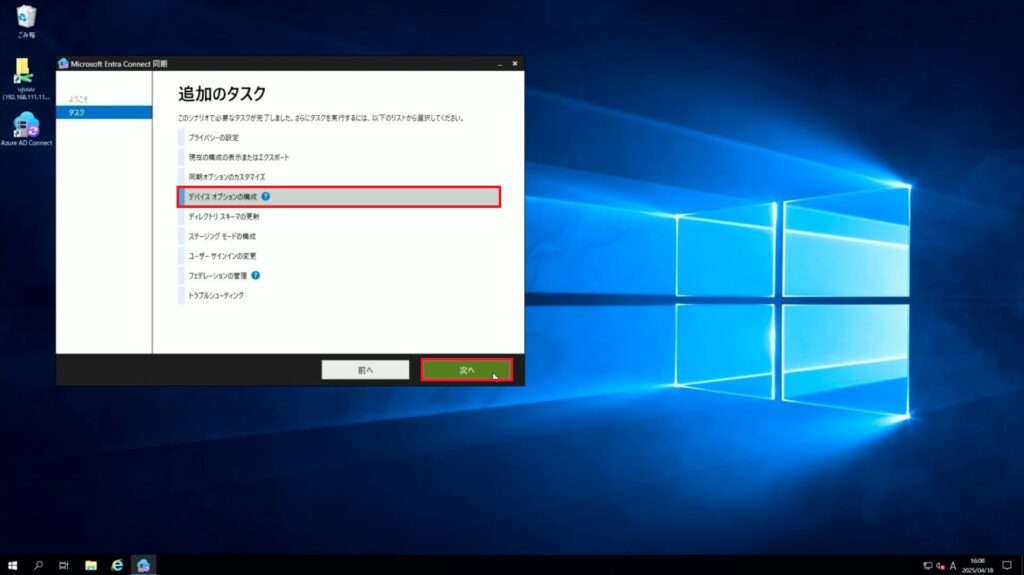

2.「デバイス オプションの構成」をクリックし、「次へ」をクリックします。

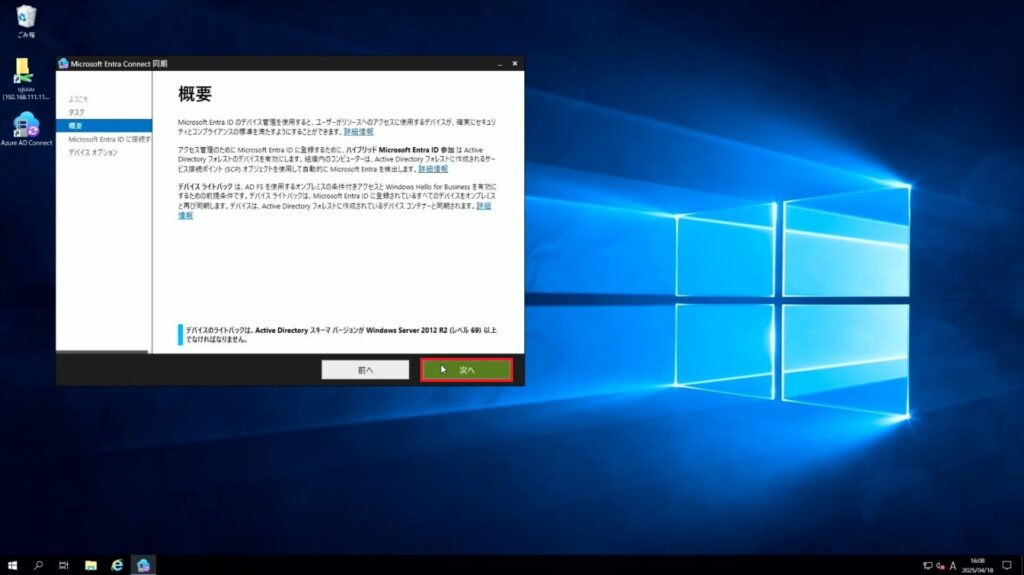

3.「次へ」をクリックします。

4.「次へ」をクリックします。

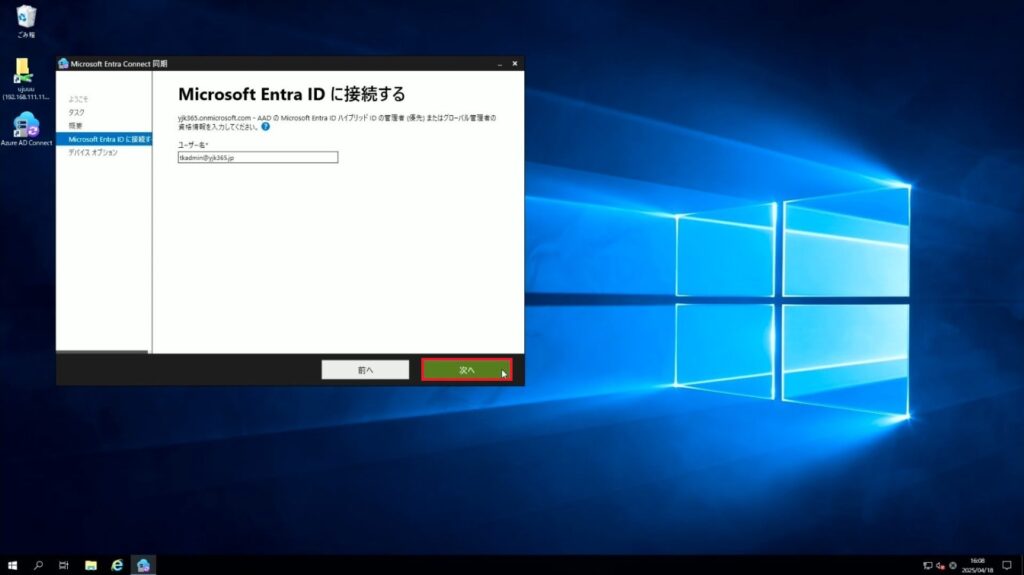

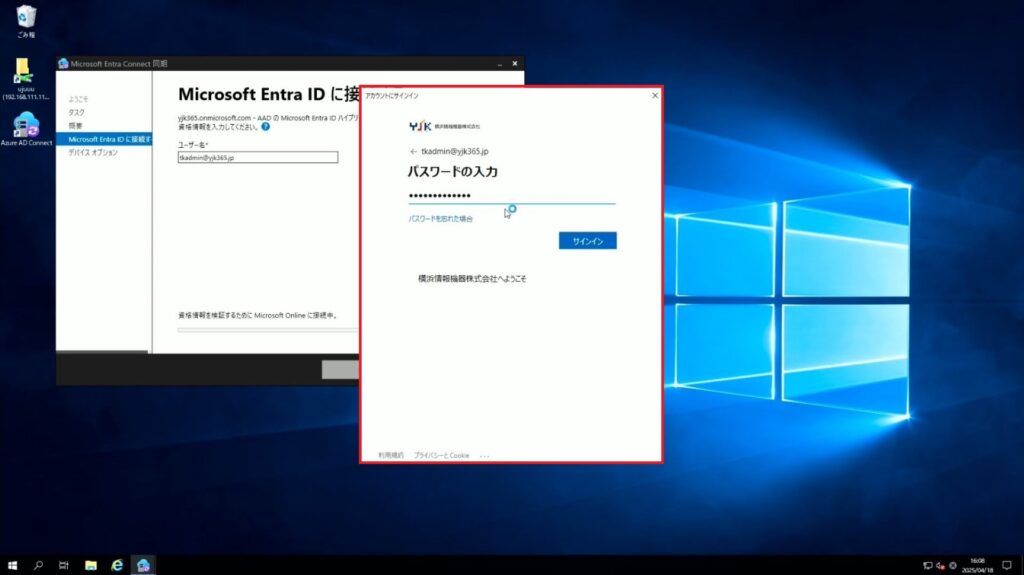

5.アカウントへログインします。

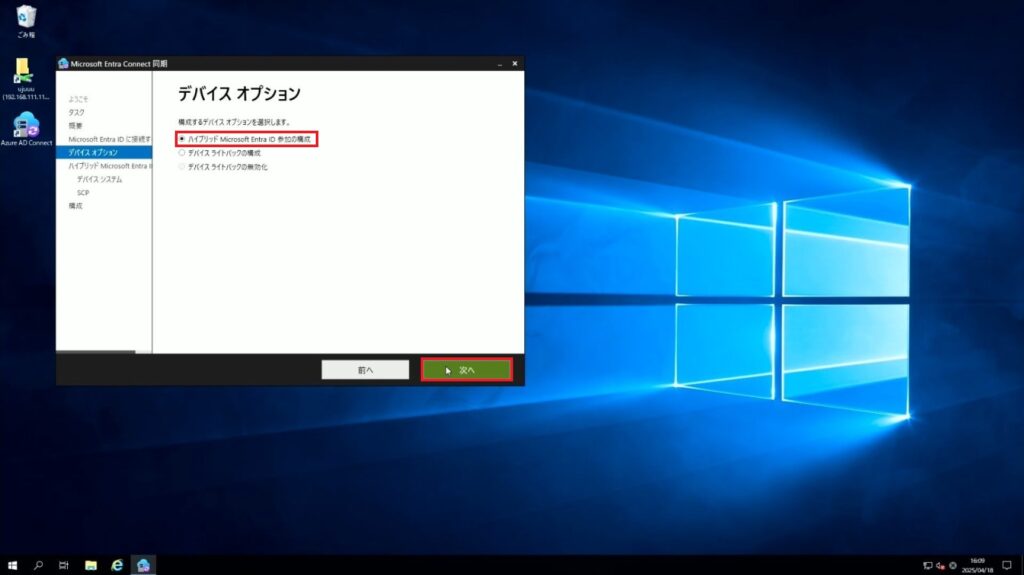

6.「ハイブリッド Microsoft Entra ID 参加の構成」を選択し、「次へ」をクリックします。

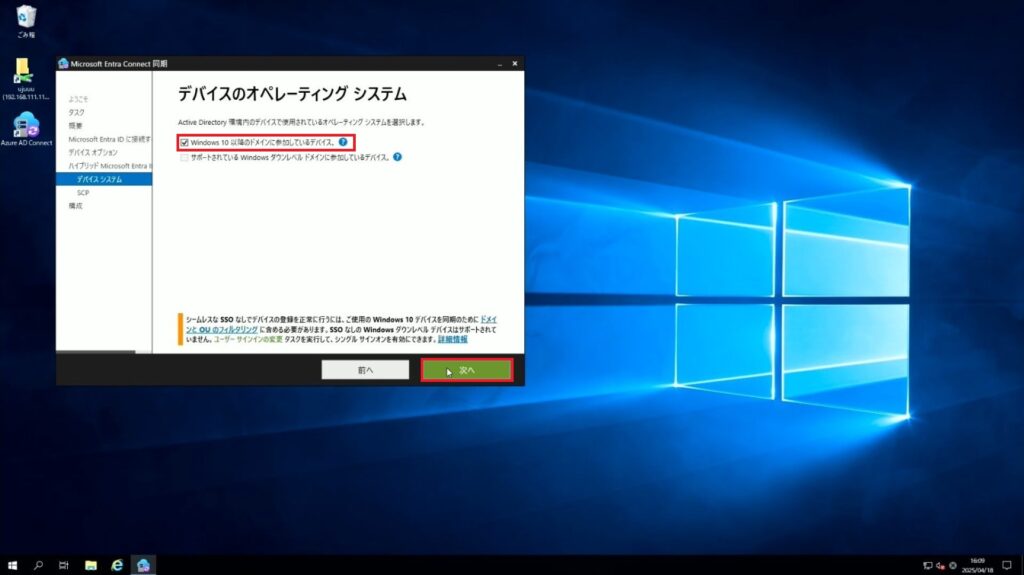

7.適切な方を選択し、「次へ」をクリックします。

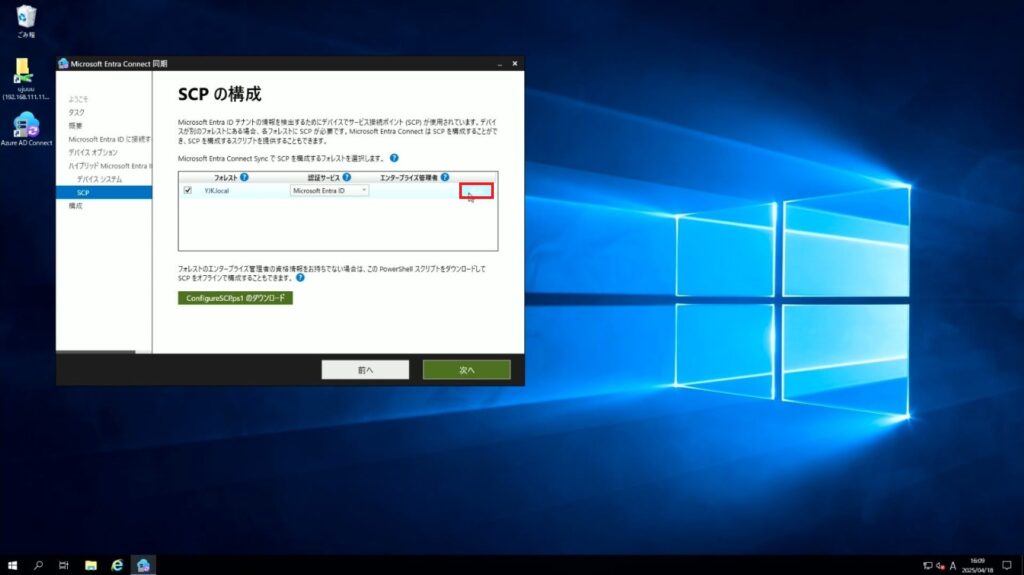

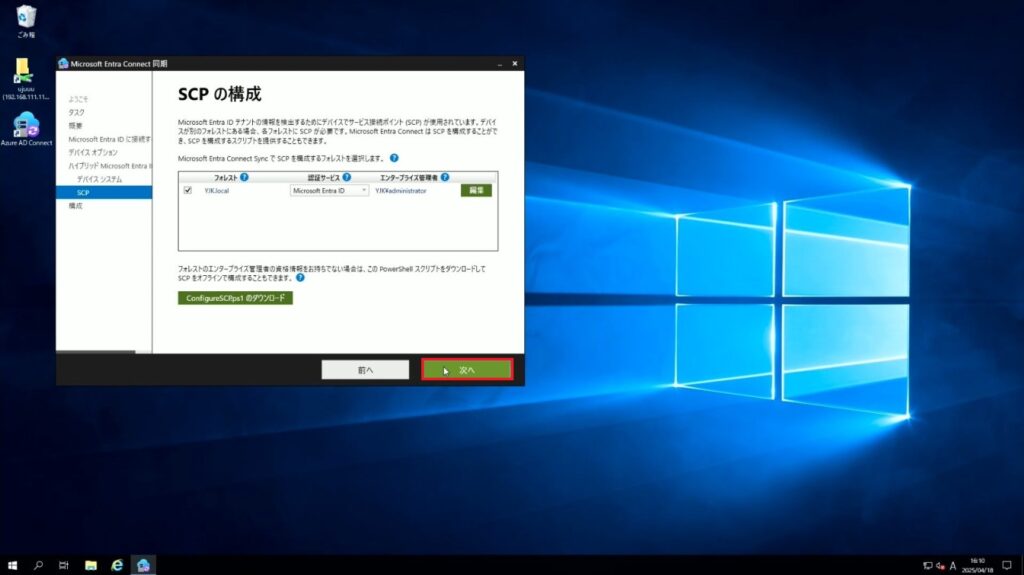

8.「追加」をクリックします。

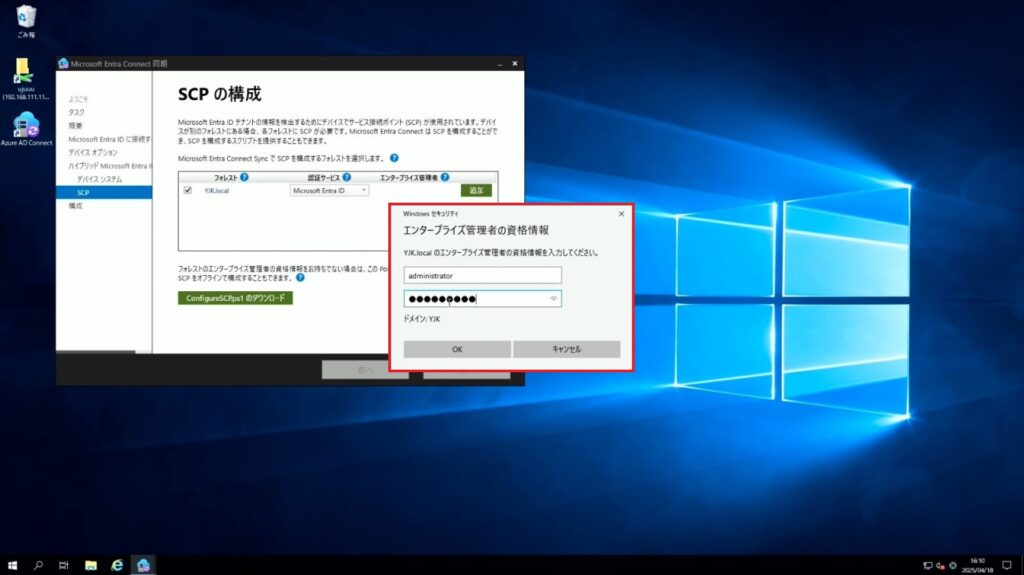

9.ADの管理者アカウントへログインします。

10.「次へ」をクリックします。

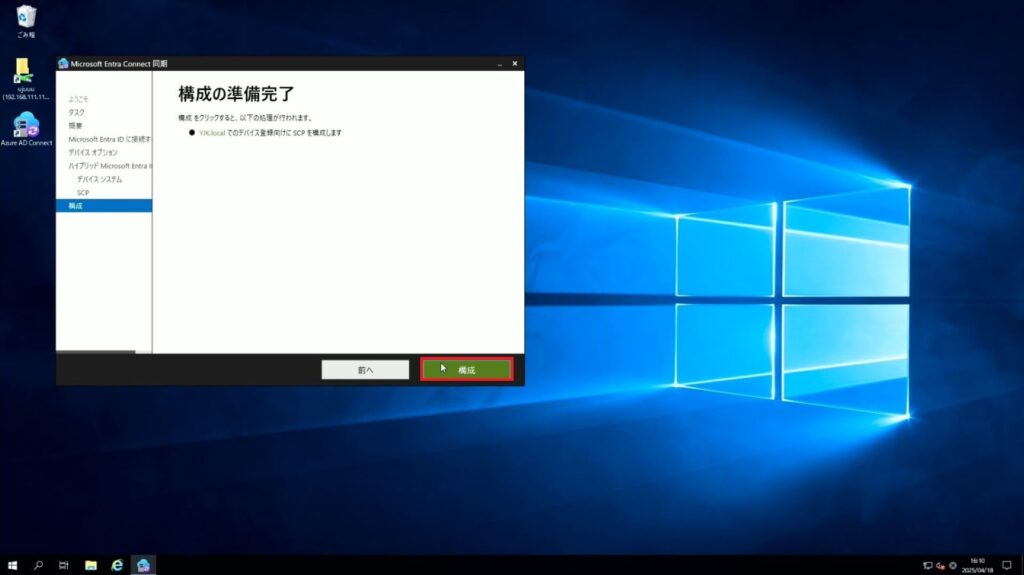

11.「構成」をクリックします。

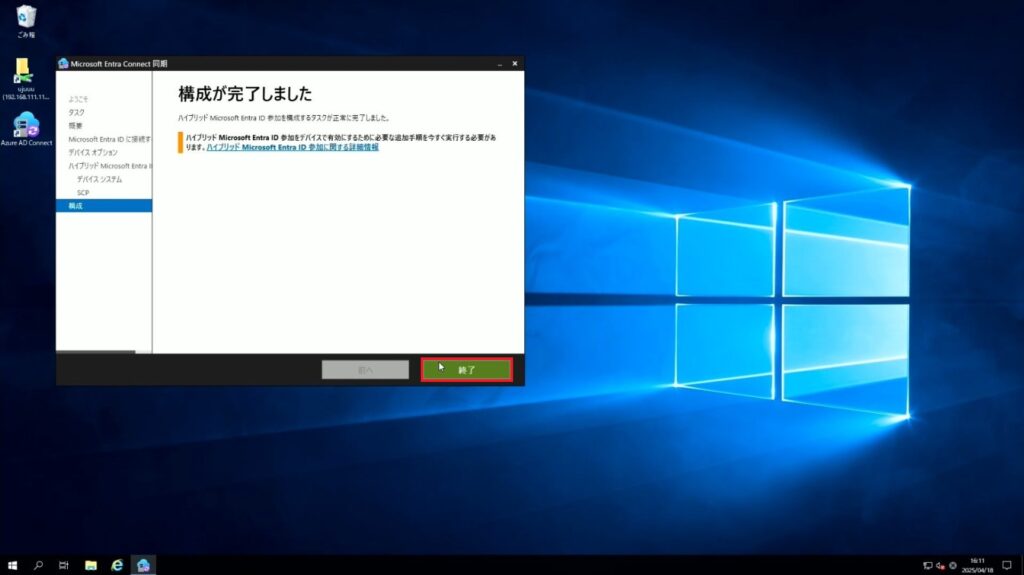

12.「終了」をクリックします。

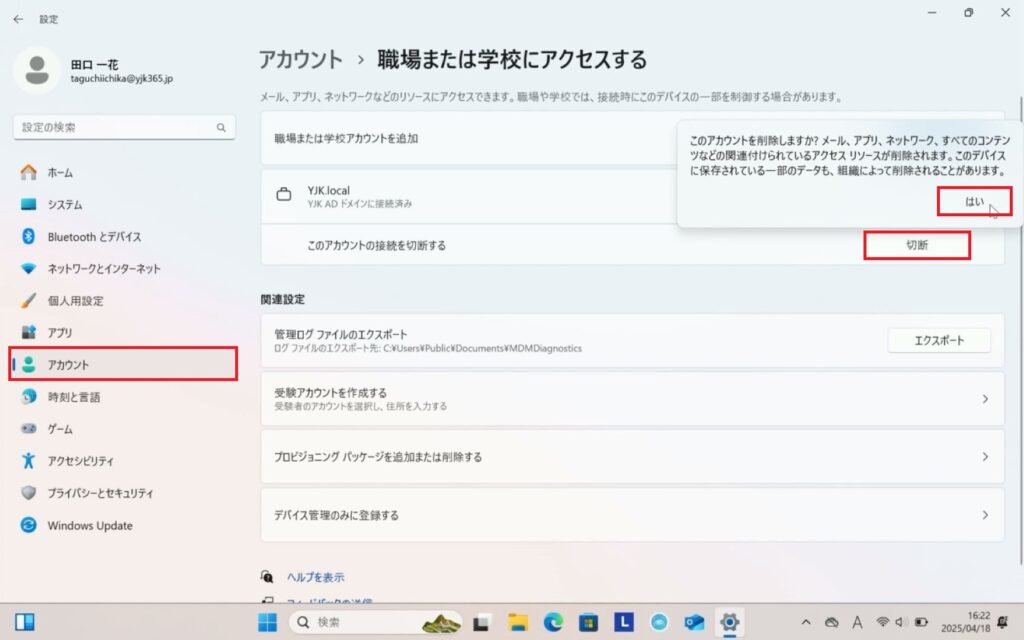

13.ドメイン参加済みPCから、ドメイン参加を切断します。「設定」から「アカウント」、「切断」をクリックします。

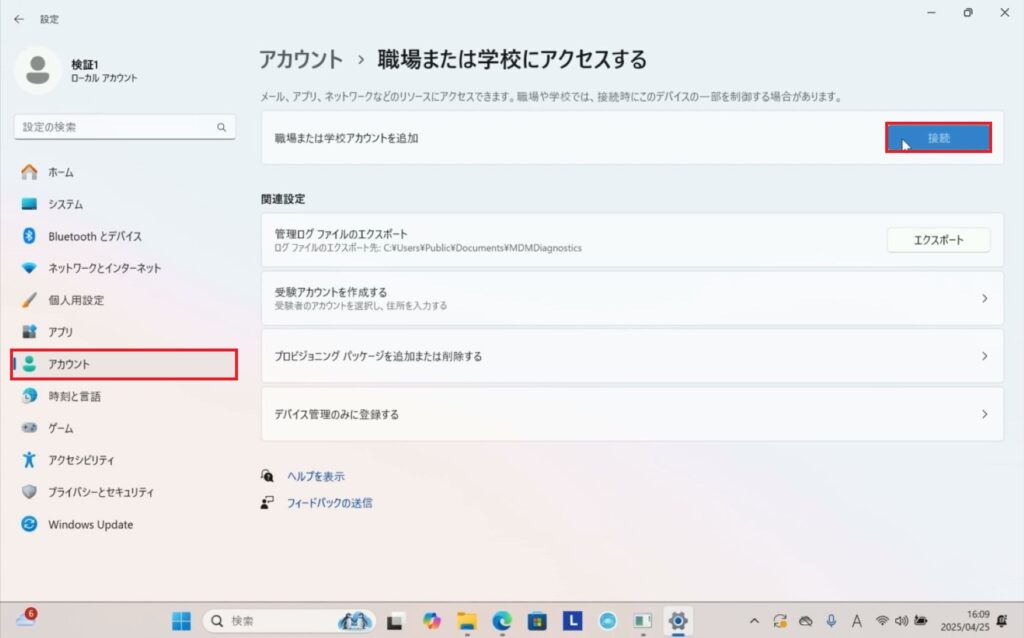

14.ドメイン参加を切断したPCで、再度ドメイン参加をします。「設定」から「アカウント」、「接続」をクリックします。

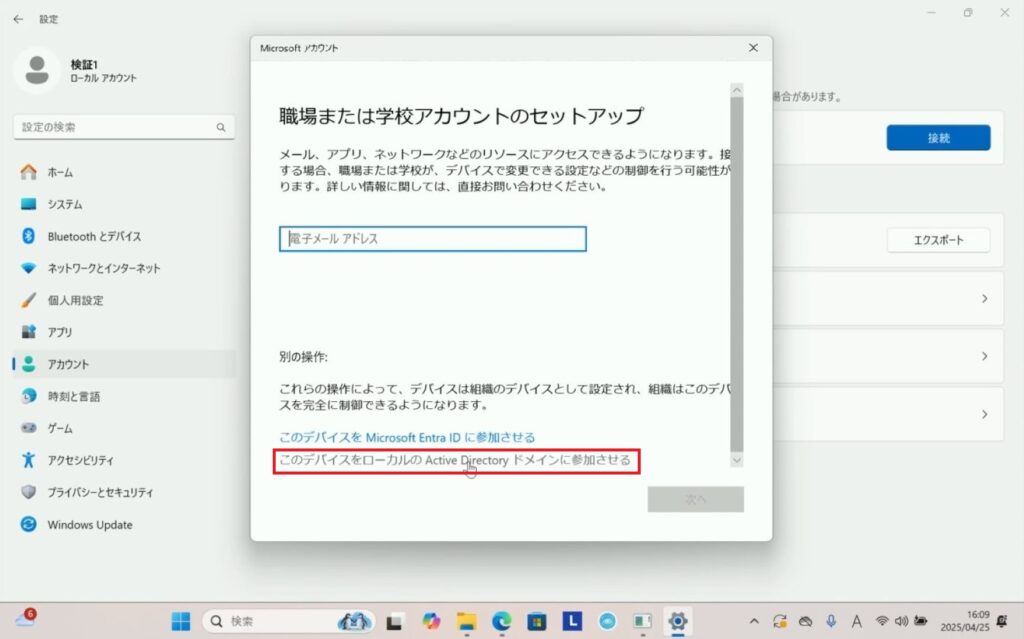

15.「このデバイスをローカルのActive Directoryドメインに参加させる」をクリックします。

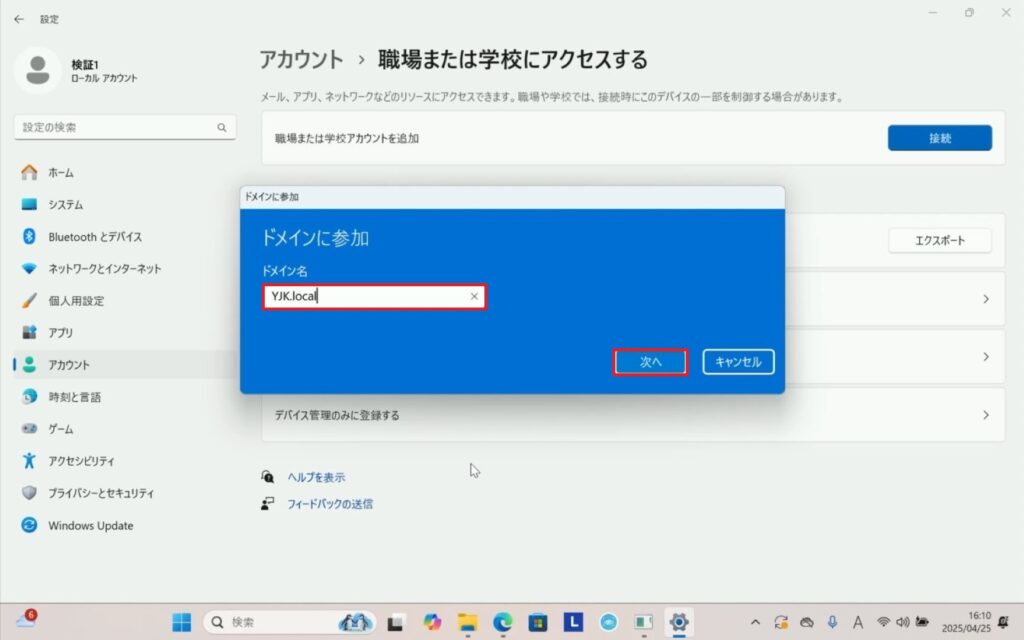

16.「ドメイン名」を入力し、「次へ」をクリックします。

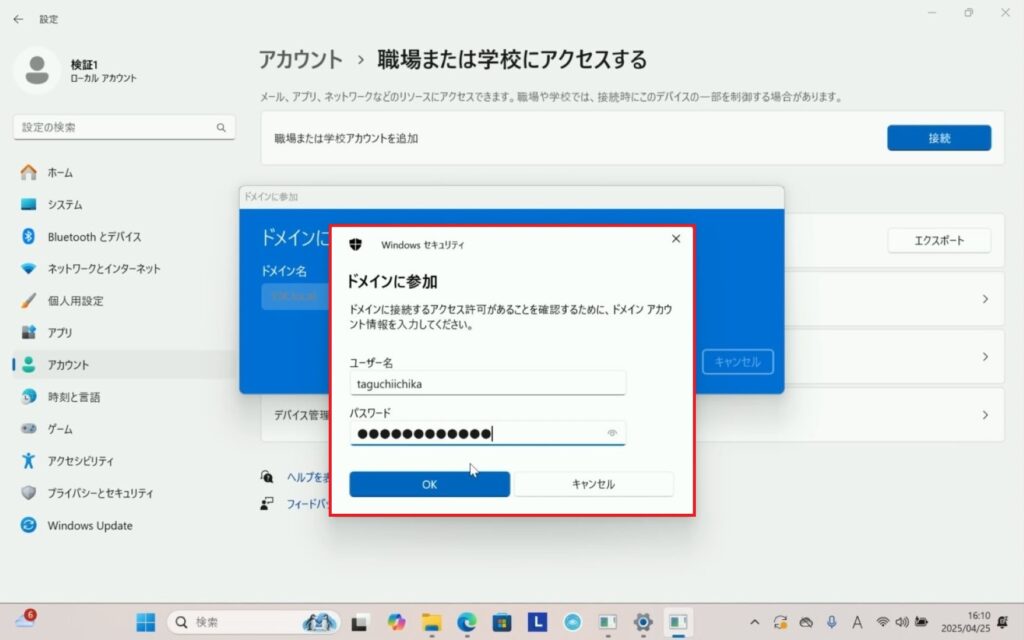

17.ADで作成したユーザーでログインします。

18.適切な「アカウントの種類」を選択し、「次へ」をクリックします。

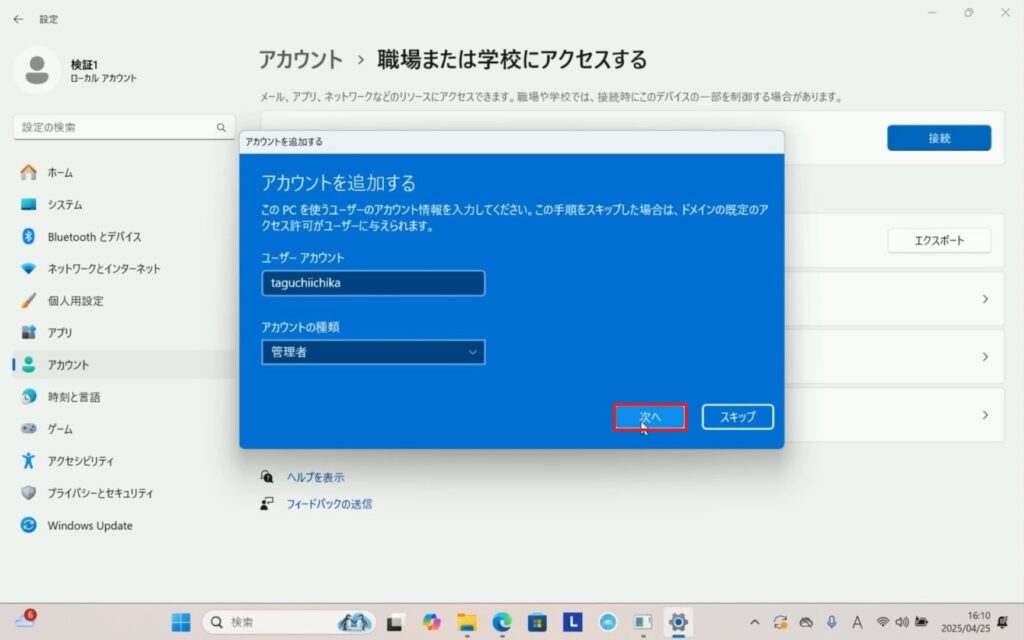

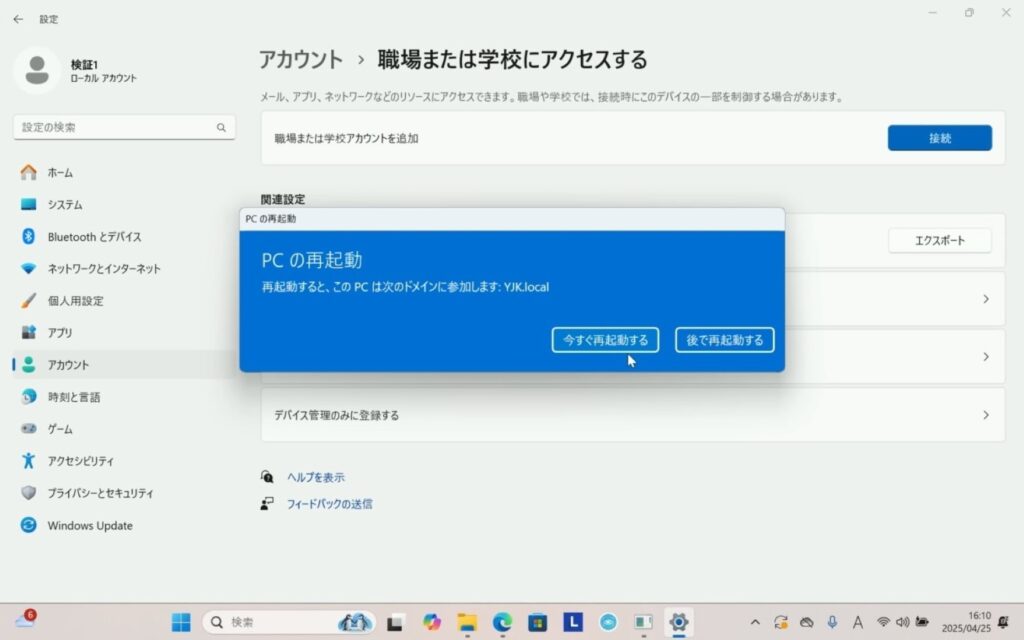

19.再起動します。

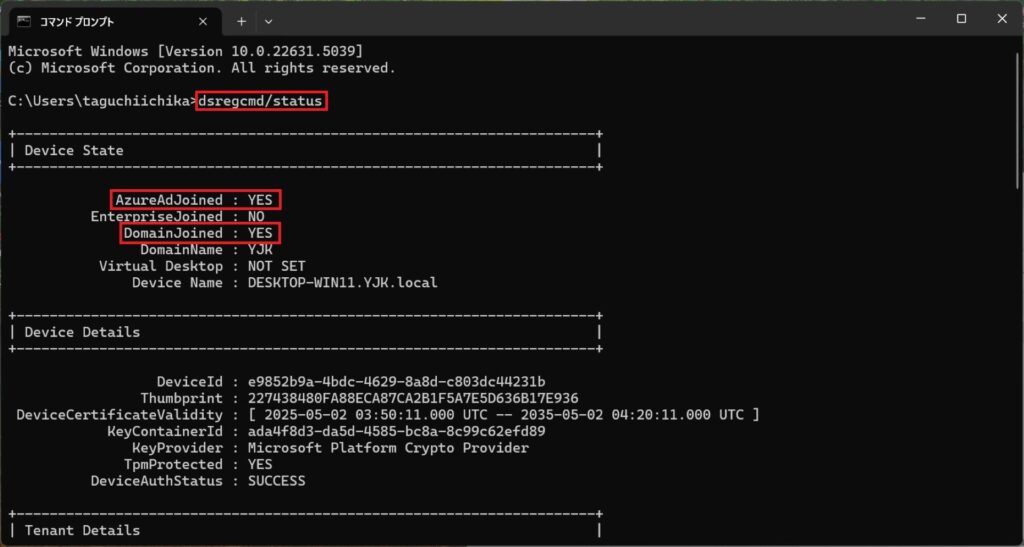

20.再起動後、「コマンドプロンプト」を実行し、下記コマンドを入力します。

dsregcmd/status結果、AzureAdJoinedとDomainJoinedがYESになっていれば成功です。

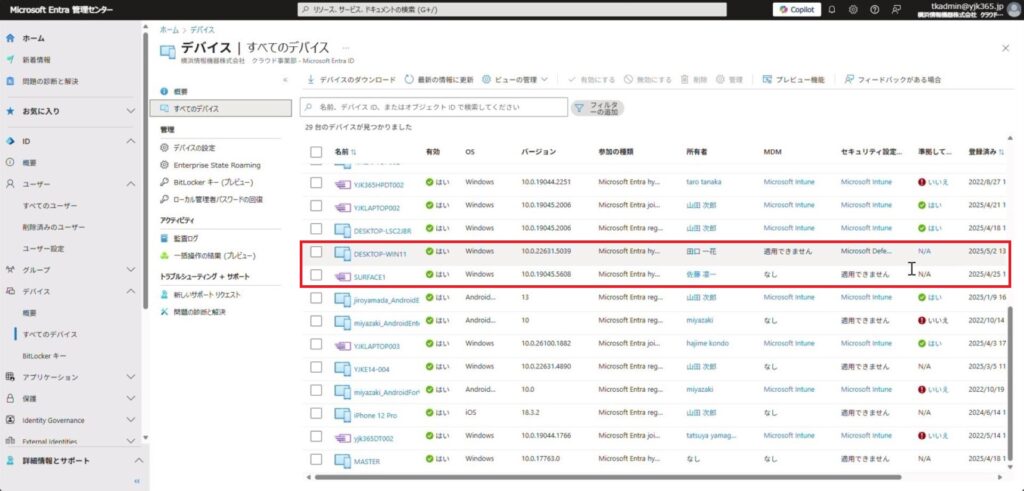

21.Entra管理センターにも、ユーザーに紐づいたデバイスが登録されています。

3.GPOでIntuneにデバイス登録

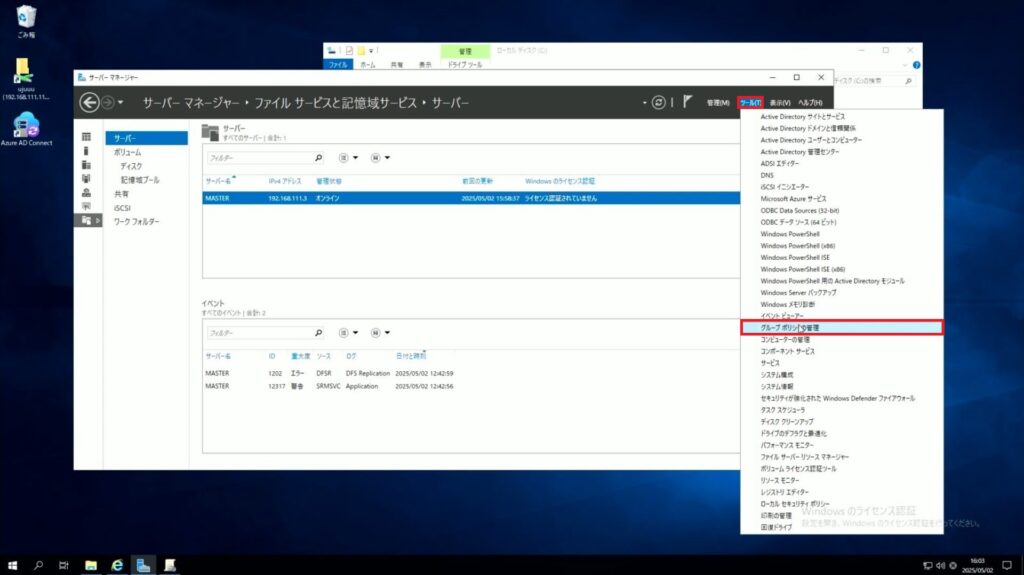

1.「サーバーマネージャー」から、「ツール」をクリックし、「グループポリシーの管理」をクリックします。

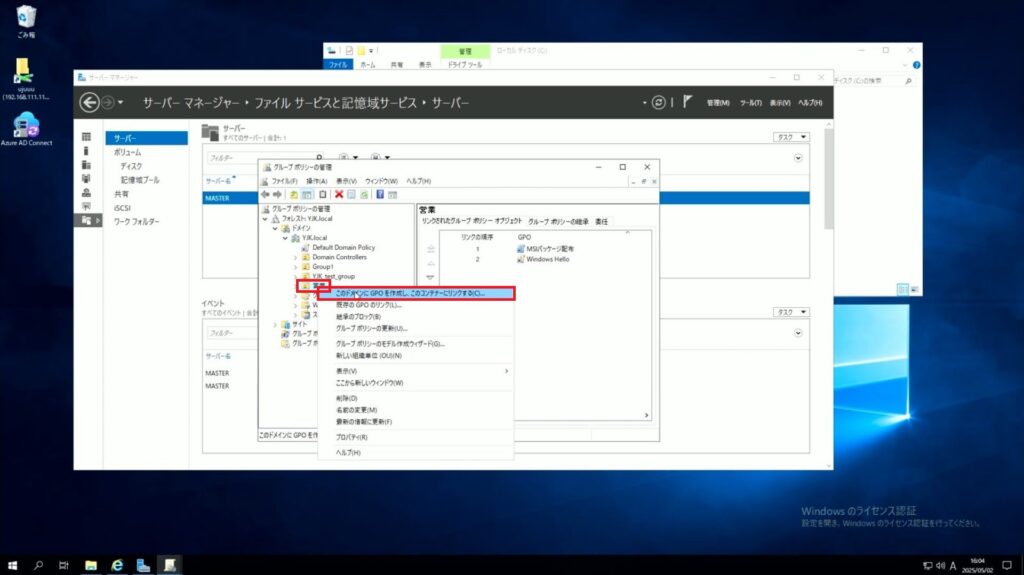

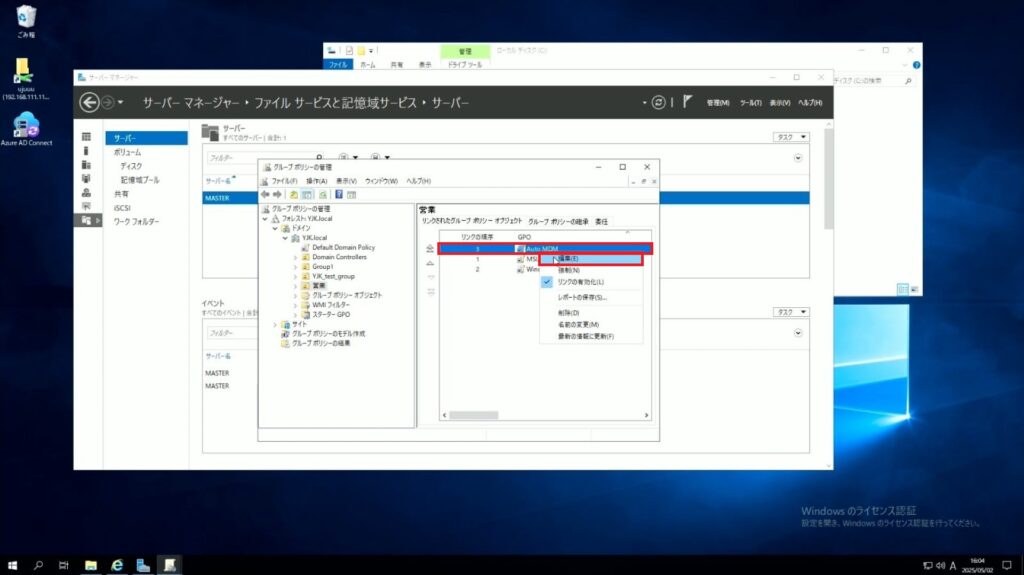

2.MDM登録するOUを右クリックし、「このドメインにGPOを作成し、このコンテナーにリンクする」をクリックします。

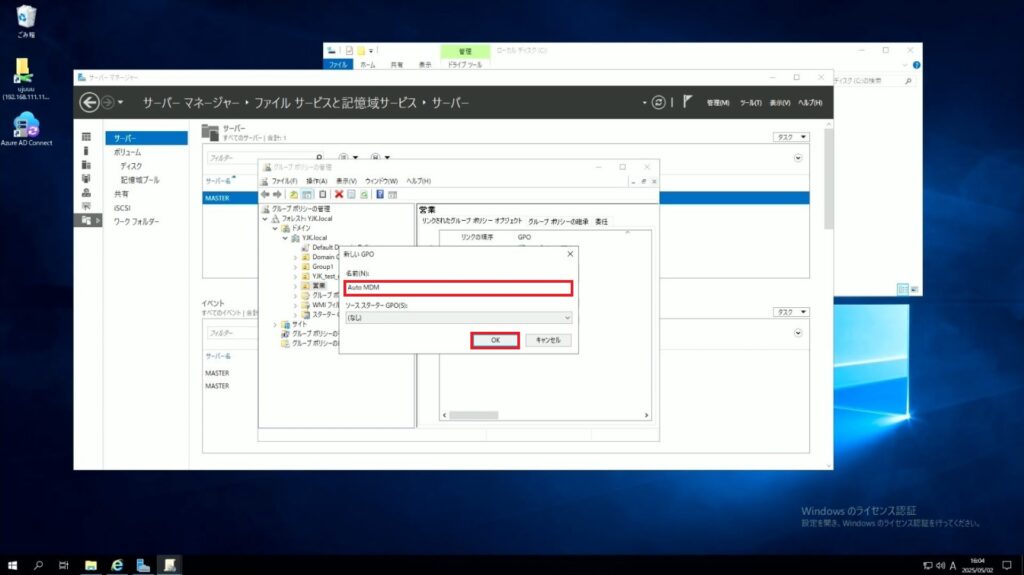

3.「名前」を入力し、「OK」をクリックします。

4.作成したGPOを右クリックし、「編集」をクリックします。

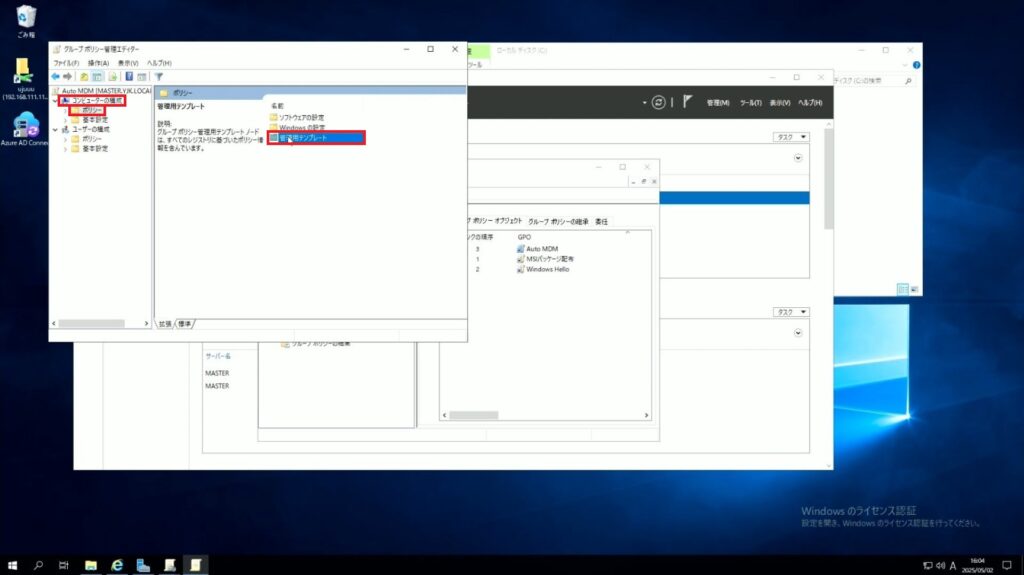

5.「コンピューターの構成」の「ポリシー」をクリックし、「管理用テンプレート」をクリックします。

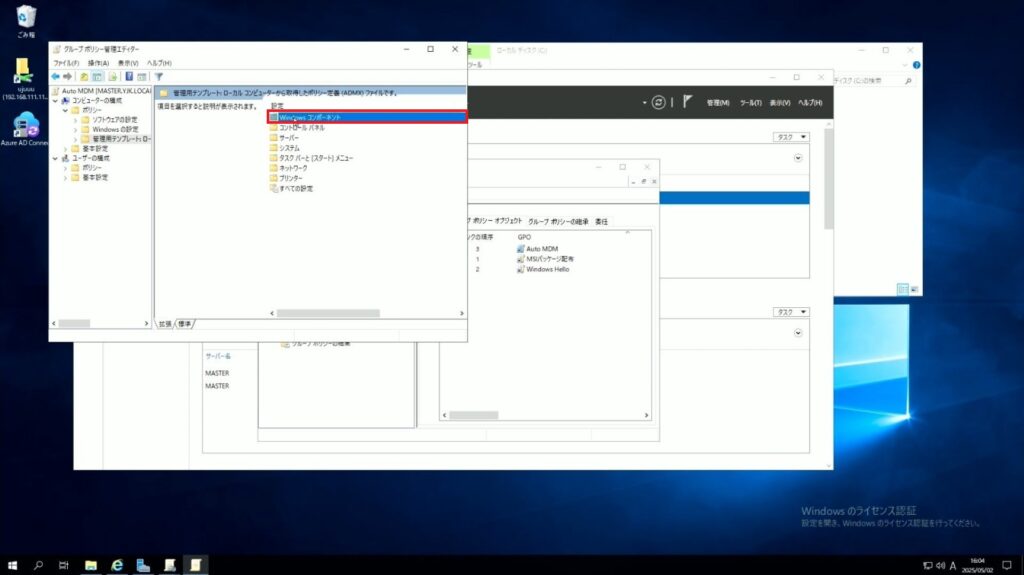

6.「Windows コンポーネント」をクリックします。

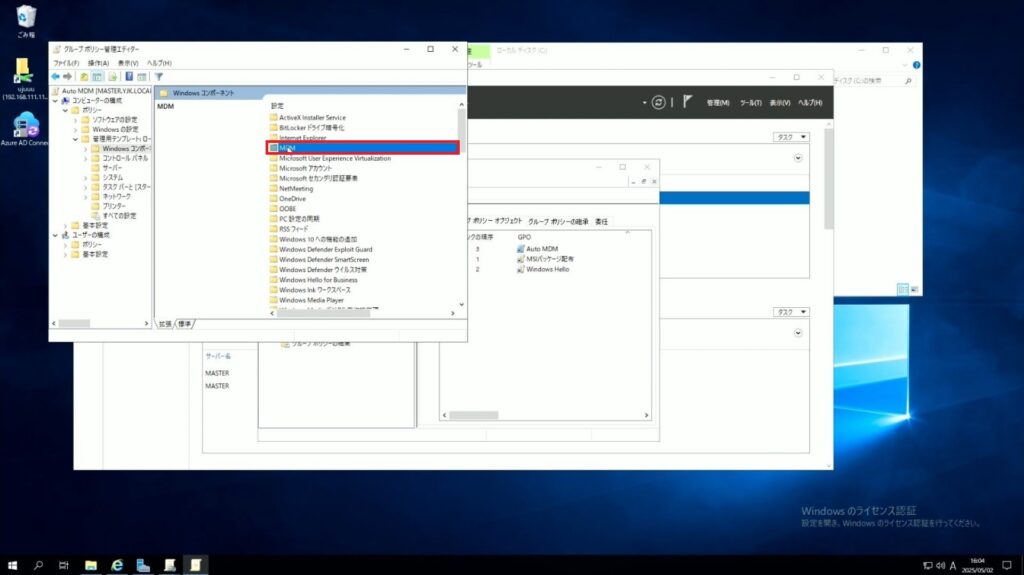

7.「MDM」をクリックします。

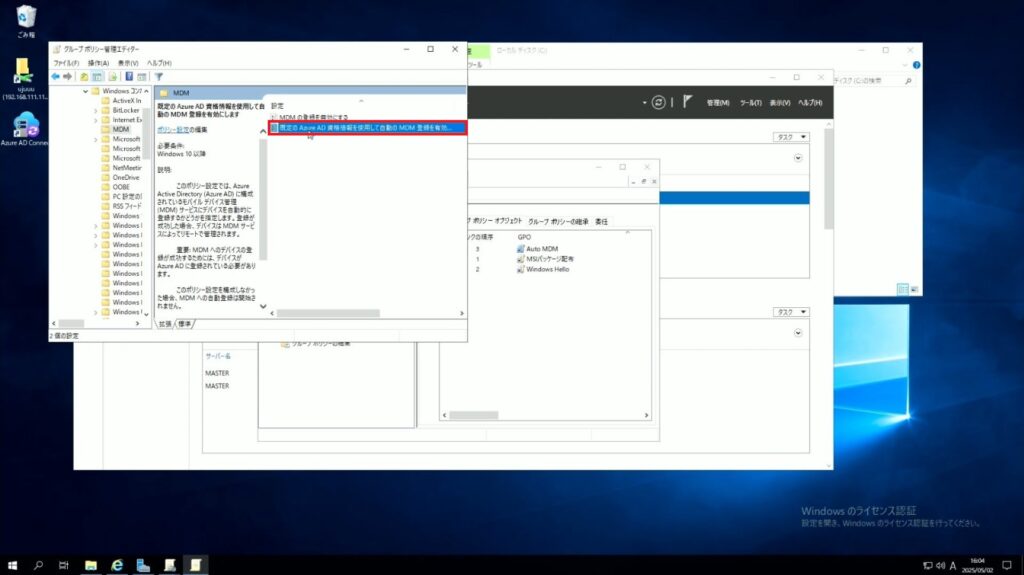

8.「規定のAzure AD資格情報を使用して自動のMDM登録を有効…」をクリックします。

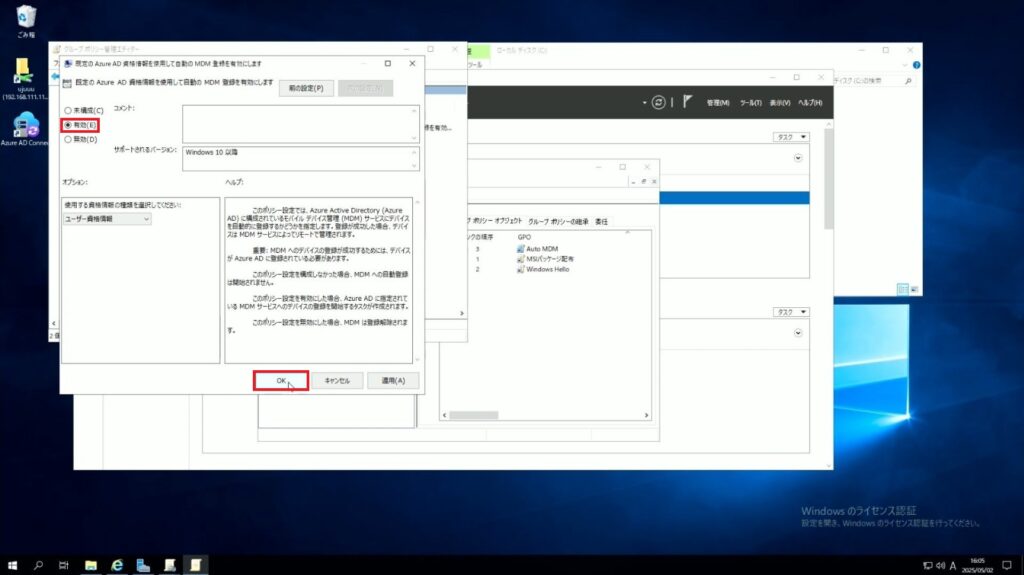

9.「有効」をクリックし、「OK」をクリックします。

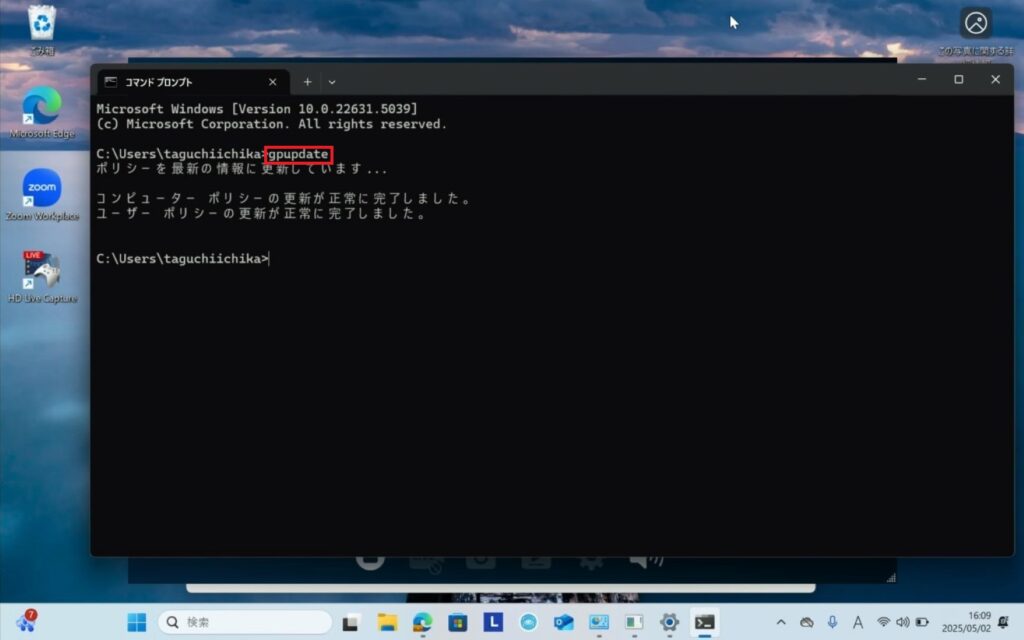

10.ドメイン参加しているPCで、コマンドプロンプトを開き、下記コマンドを入力します。

gpupdate※GPOを同期させるコマンドです。

11.「設定」から、「アカウント」、「情報」が出てくれば成功です。

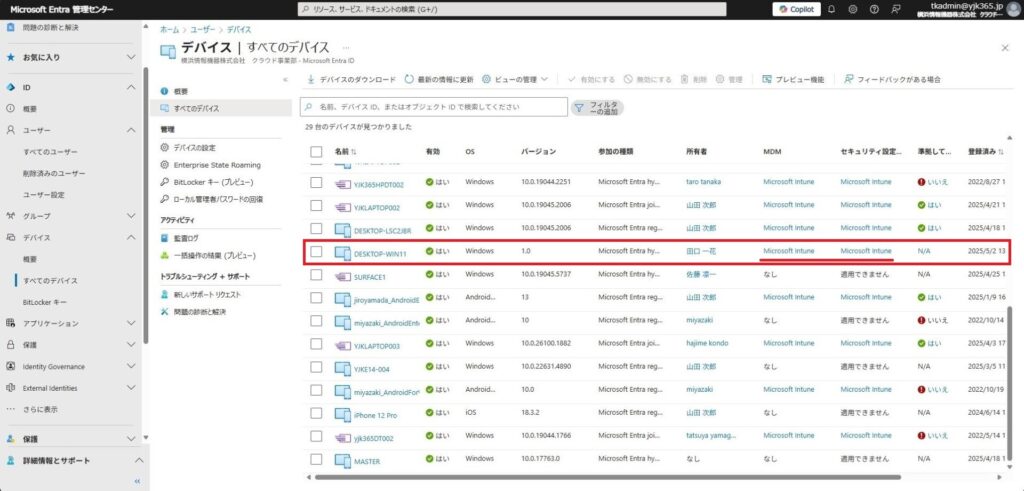

12.Entra管理センターのデバイス一覧で、今回登録したデバイスの「MDM」「セキュリティ設定の管理」が、「Microsoft Intune」になっています。

4.補足―Officeのライセンス変更、アカウント種類別説明

1.Officeのライセンス変更

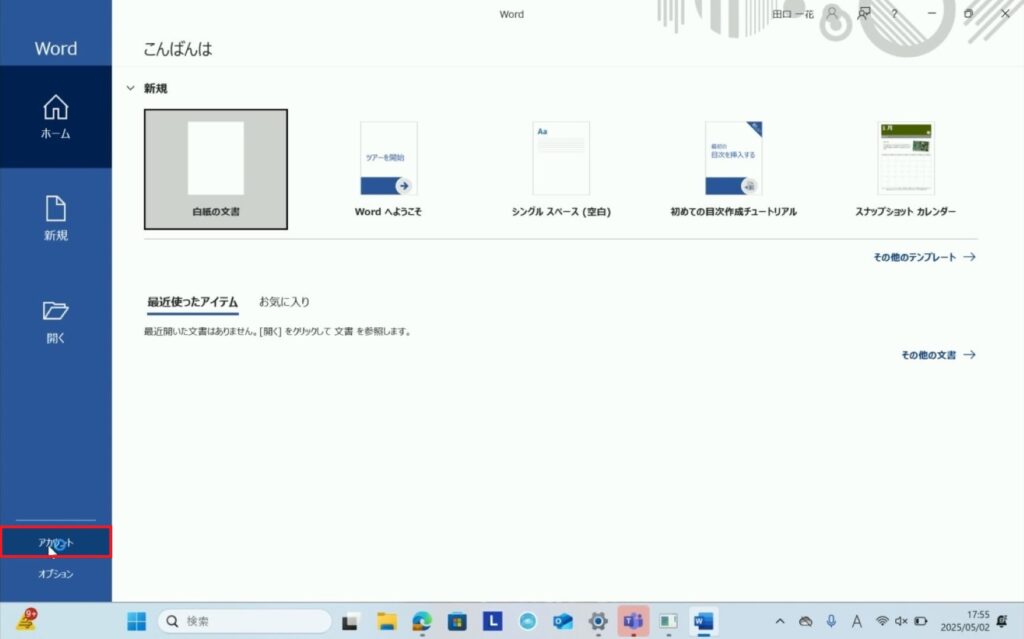

1.「Word」を開き、「アカウント」をクリックします。

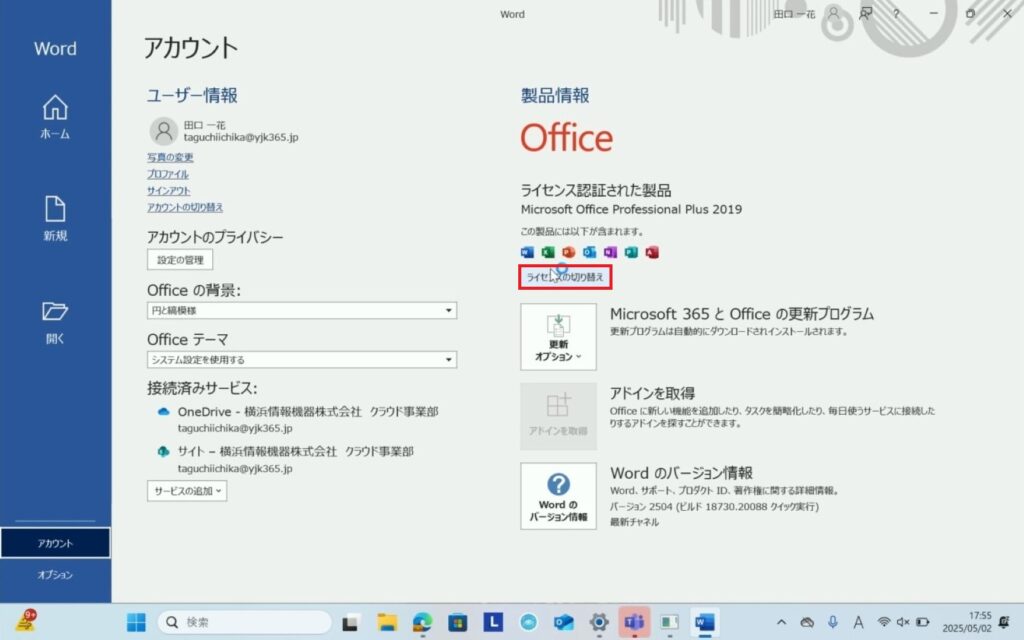

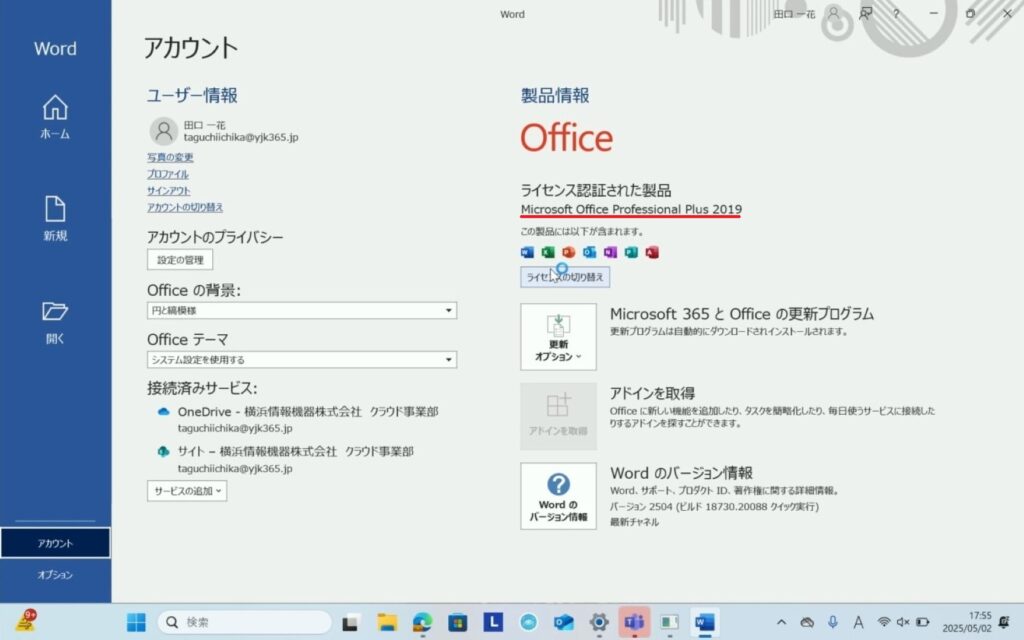

2.「ライセンスの切り替え」をクリックします。

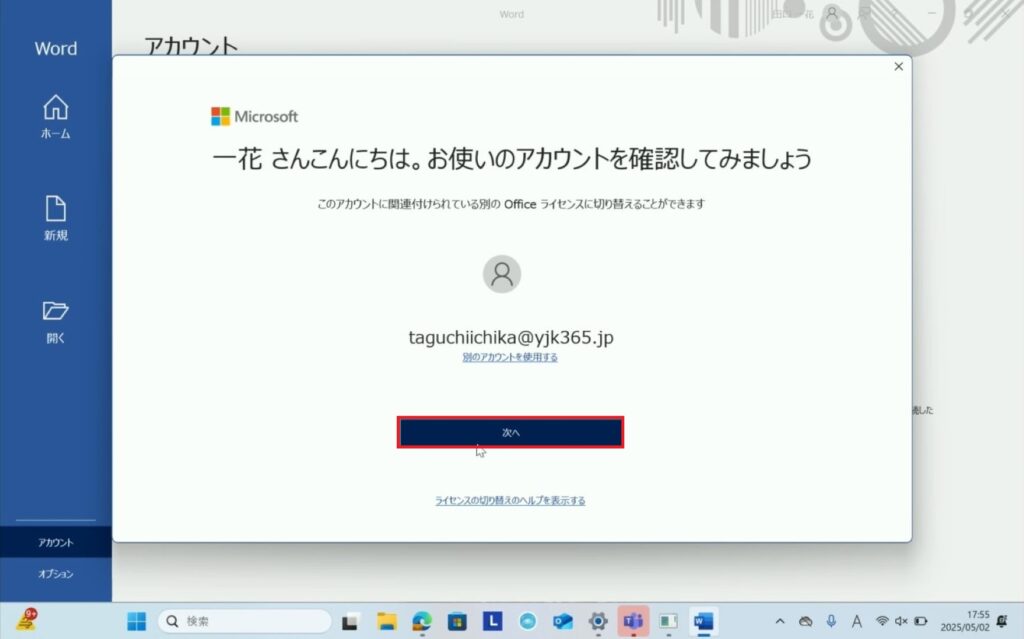

3.「次へ」をクリックします。

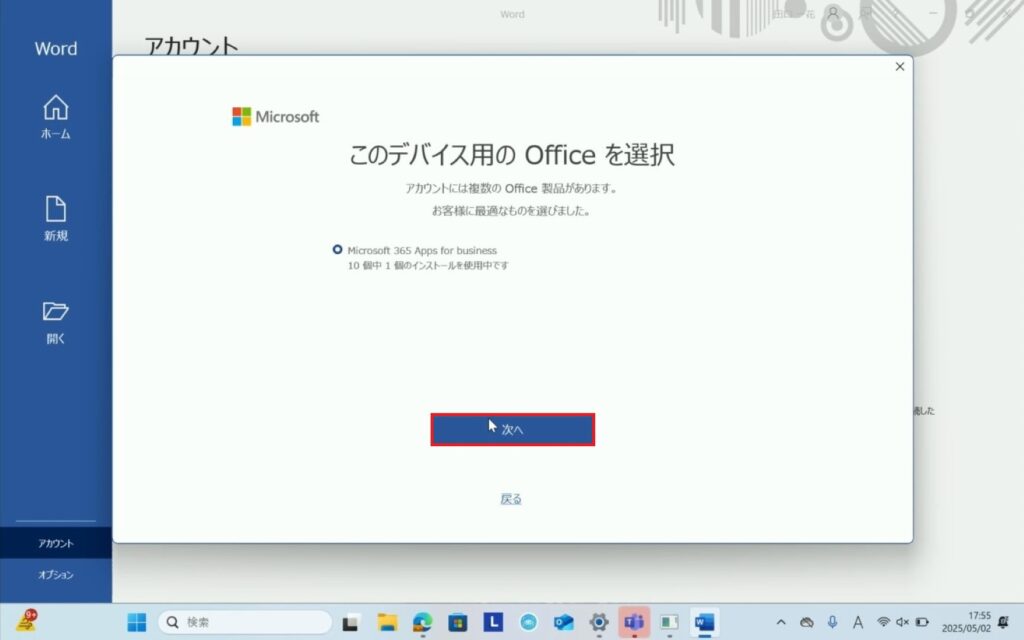

4.「次へ」をクリックします。

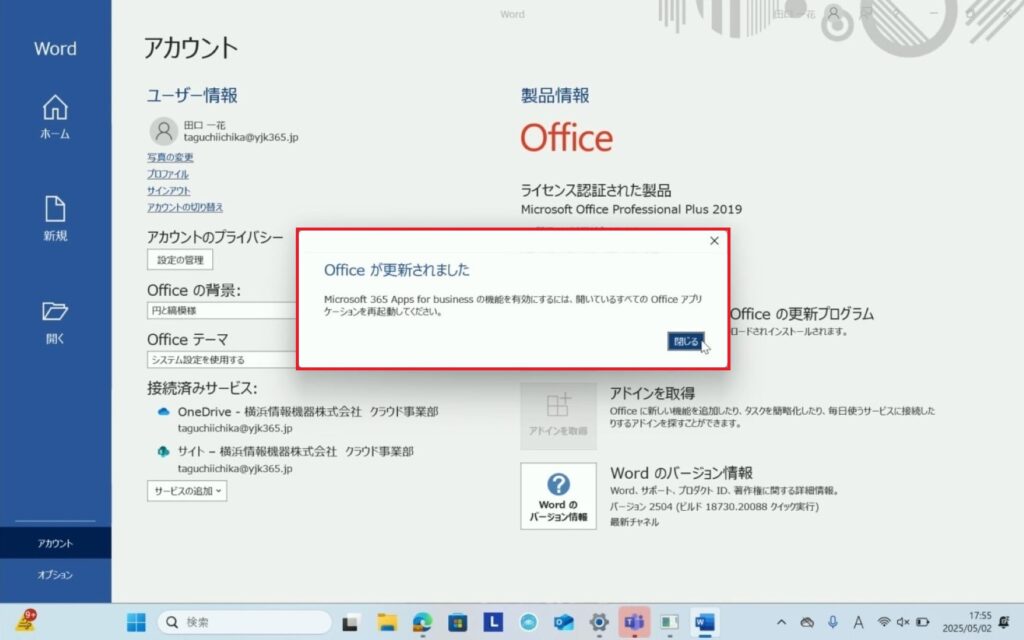

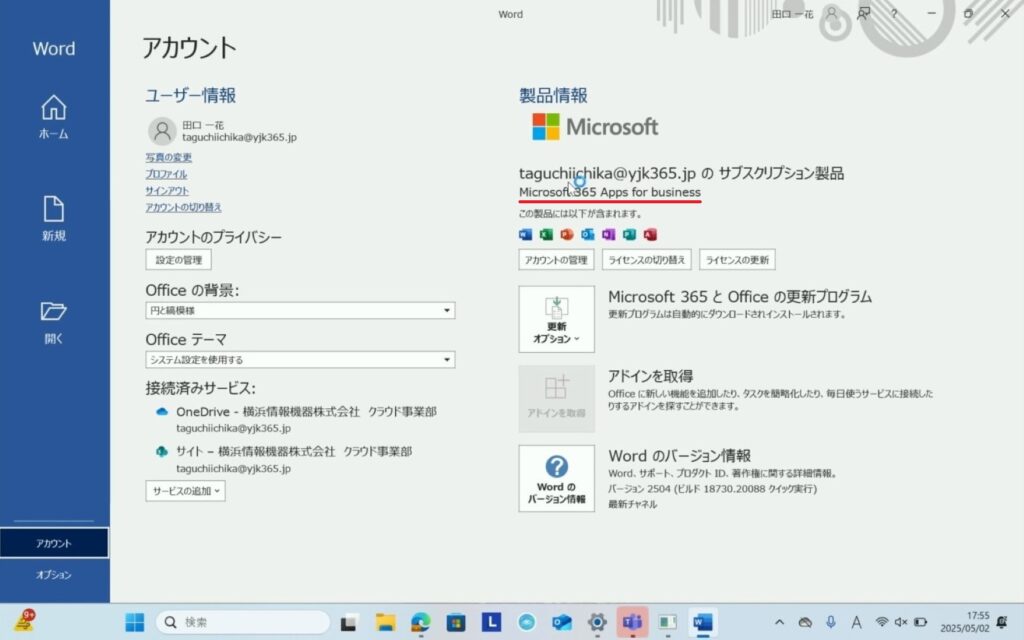

5.Officeが更新されたことを確認します。

→

2.アカウント種類別説明

| 項目 | ローカルアカウント | Microsoftアカウント | Active Directoryアカウント | Microsoft Entraアカウント |

| 定義 | コンピュータやデバイスに直接作成されるアカウント | Microsoftが提供するクラウドベースのアカウント | オンプレミスのActive Directoryで管理されるアカウント | Microsoft Entra IDで管理されるクラウドベースのアカウント |

| 設定者 | ユーザー自身 | ユーザー自身 | システム管理者 | システム管理者 |

| 用途 | 個人 | 個人 | 法人 | 法人 |

| 管理方法 | 個別管理 | 個別管理 | 管理者による一括管理 | 管理者による一括管理 |

| サインインURL | なし | https://account.live.com/ | なし | https://m365.cloud.microsoft/ |

| 多要素認証 | × | 一部対応 | × | 〇 |

表2.アカウント別表

| 項目 | 個人向けプラン | 法人向けプラン |

| アカウント | Microsoftアカウント | 職場および学校アカウント |

| ユーザー数 | Personal:1名 Family:最大6名 | 1名から利用可能(一般法人向けプランは最大300名) |

| ユーザー・ライセンス管理方法 | ユーザー自身が管理 | 管理者がライセンスを管理 |

| OneDrive | 個人用のOneDriveストレージ | ビジネス向けのOneDrive for Business |

| Teams | 個人向けのTeamsアプリ | 企業向けのTeamsアプリ |

| 決済方法 | クレジットカード(MOSP) | クレジットカード(MOSP)、請求書払い(リセラー) |

表3.プラン別表

5.参考

・Microsoft のディレクトリ ベースのサービスを比較する – Microsoft Entra ID | Microsoft Learn

・マネージド ドメイン用(AD FS なし) Hybrid Azure AD Join を一から構成する | Japan Azure Identity Support Blog

その他お困りごとも動画で解説!