Azure AD Application Proxyを利用すると社外からAzureAD認証で安全に社内アプリケーションを利用することができます。下記の様なケースが想定されます。

・社外からAzureAD認証で安全に社内アプリケーションを利用したい

・社外からVPNを使わずに社内アプリケーションを利用したい

・社内のアプリケーションをDMZに公開したくない

・オンプレ環境のアプリケーションをクラウド化できない事情がある

注意事項

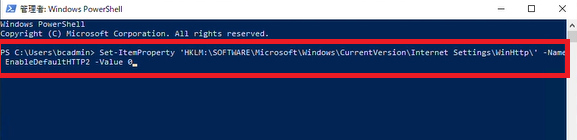

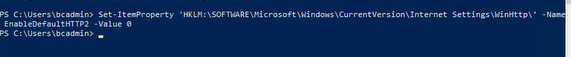

※コネクタを Windows Server 2019 にインストールする場合は、Kerberos の制約付き委任が正しく機能するように、WinHttp コンポーネントで HTTP2 プロトコルのサポートを無効にする必要があります。これは、サポートされているオペレーティングシステムの以前のバージョンではデフォルトで無効になっています。次のレジストリキーを追加してサーバーを再起動すると、Windows Server 2019 で無効になります。キーは、次のコマンドを使用して PowerShell 経由で設定できます。

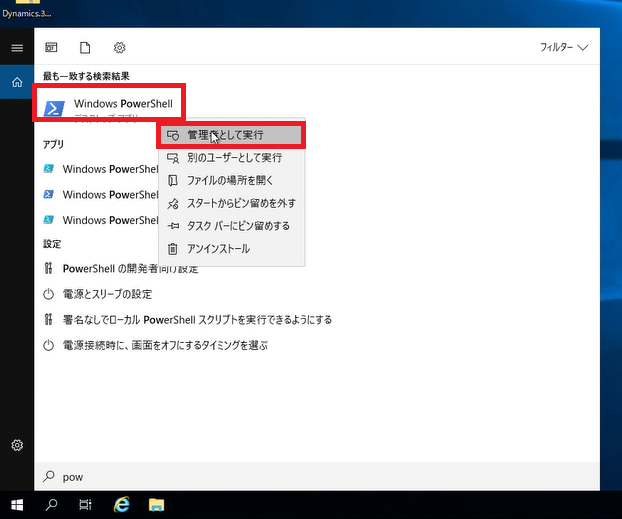

WinowsPowerShellを管理者として実行します。

下記コマンドを実行します。

Set-ItemProperty

‘HKLM:\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\WinHttp\’ -Name EnableDefaultHTTP2 -Value 0

1. アプリケーションプロキシコネクタのダウンロードとインストール

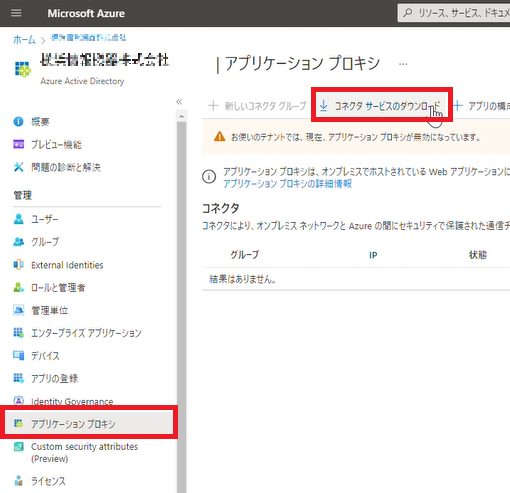

1-1.Azure Portalを開いて「Azure Active Directory」の「アプリケーションプロキシ」をクリックして、「コネクタサービスのダウンロード」をクリックします。

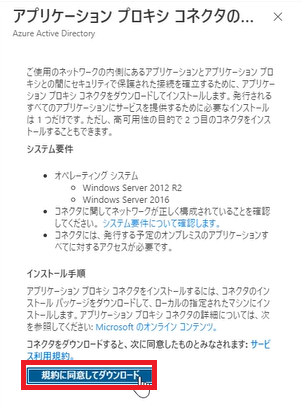

1-2.「規約に同意してダウンロード」をクリックします。

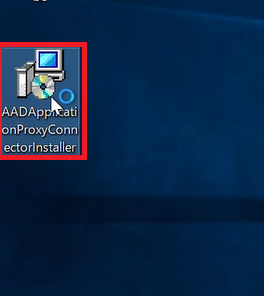

1-3.ダウンロードしたモジュールを、Application Proxyコネクタをインストールするサーバー上で実行します。

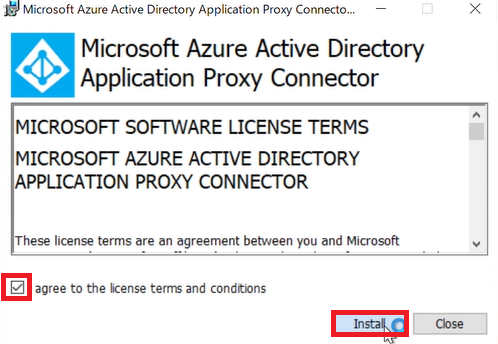

1-4.「I agree to the license terms and conditions」にチェックを入れて、「Install」をクリックします。

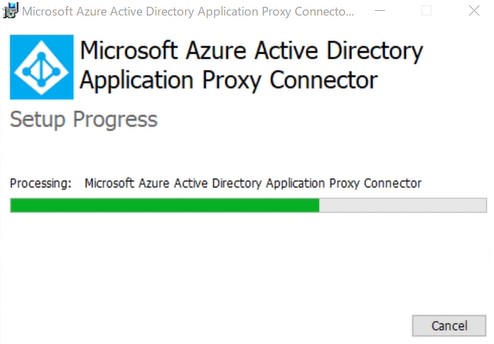

1-5.インストールをしています。

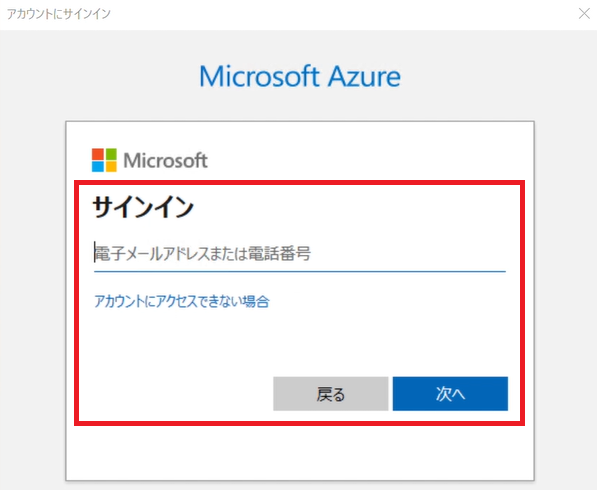

1-6.サインインする管理者アカウントを入力して「次へ」をクリックします。

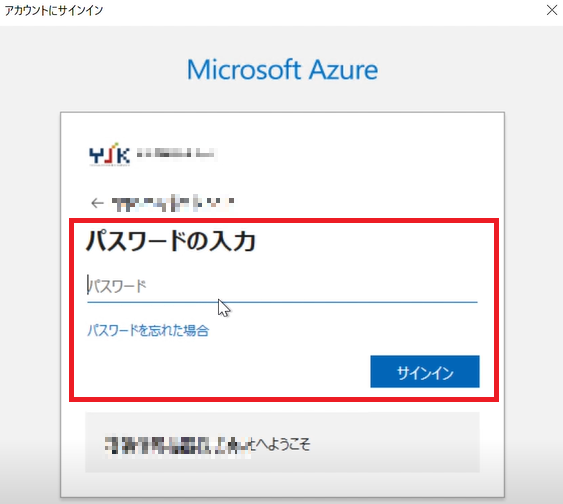

1-7.パスワードを入力して「サインイン」をクリックします。

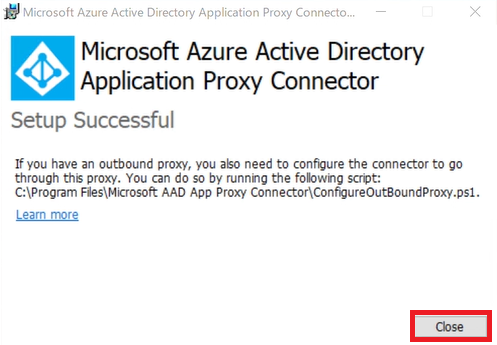

1-8.セットアップ完了画面が表示されたら「close」をクリックします。

2.サービス確認方法

App Proxy 上での確認方法

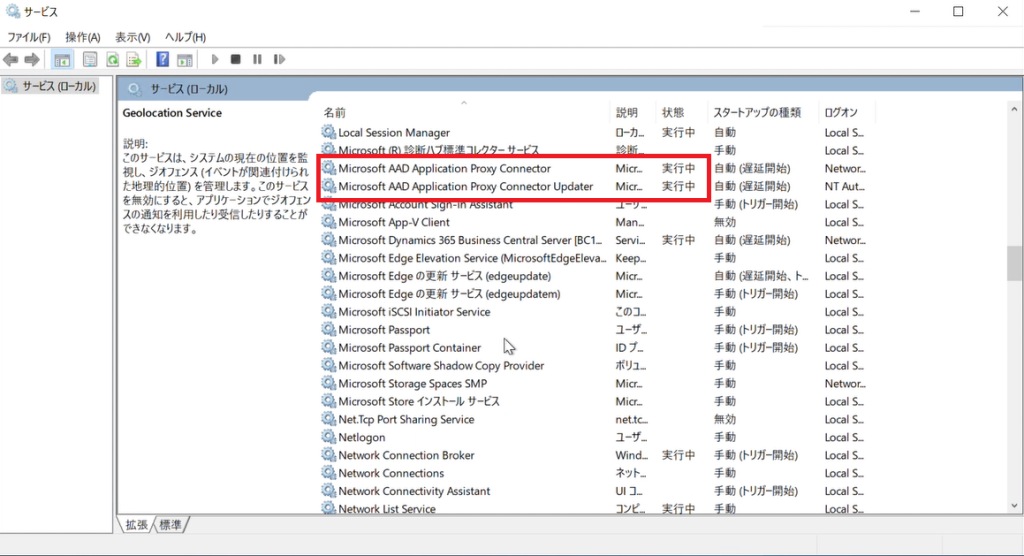

「services.msc」を起動して、「MicrosoftAAD Application Proxy Connector」

と「Microsoft AAD Application Proxy Connector Updater」が起動していることを確認します。

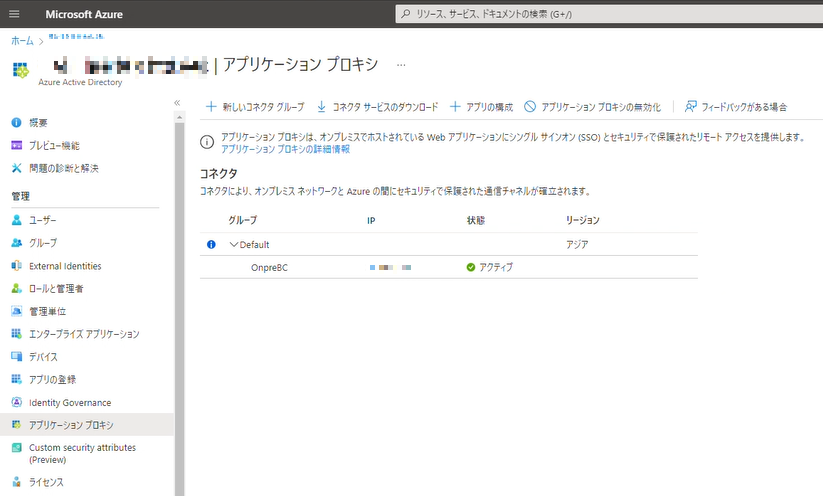

Azure Portal 上での確認方法

Azure Active Directoryを開いて「アプリケーションプロキシ」を開くと確認できます。

3.オンプレミスアプリケーションの追加

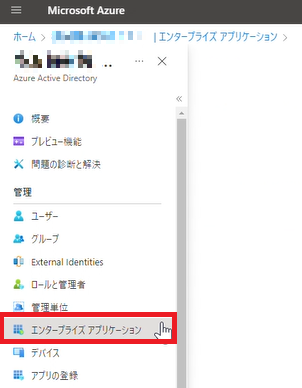

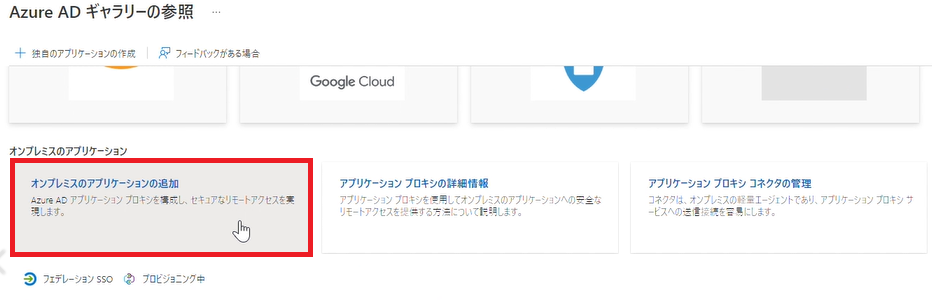

3-1.Azure Active Directoryを開いて「エンタープライズアプリケーション」を開きます。

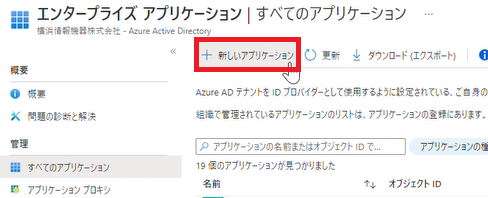

3-2.「新しいアプリケーション」をクリックします。

3-3.「オンプレミスのアプリケーション」をクリックします。

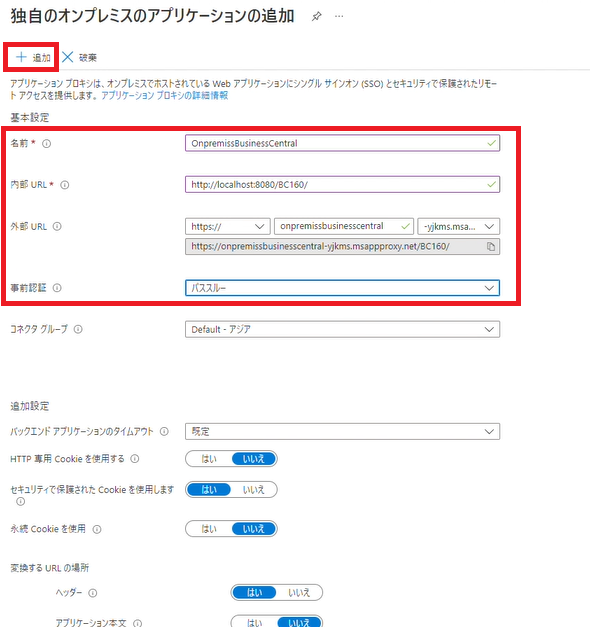

3-4 .下記のように設定します。

名前: 任意の名前を入力

内部URL: URLを入力

外部URL: URLを入力

事前認証: パススルー

「追加」をクリックします。

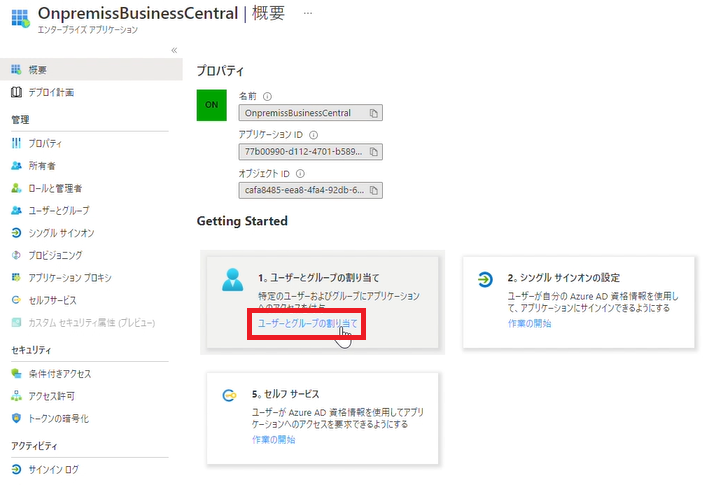

4.アプリケーションの割り当て

4-1.追加されたアプリケーションを再度開きます。

4-2.「ユーザーとグループ」をクリックします。

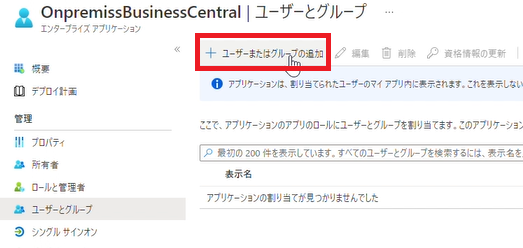

4-3.「ユーザーまたはグループの追加」をクリックします。

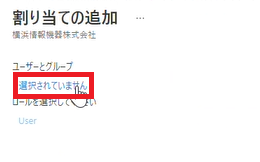

4-4.ユーザーとグループの「選択されていません」をクリックします。

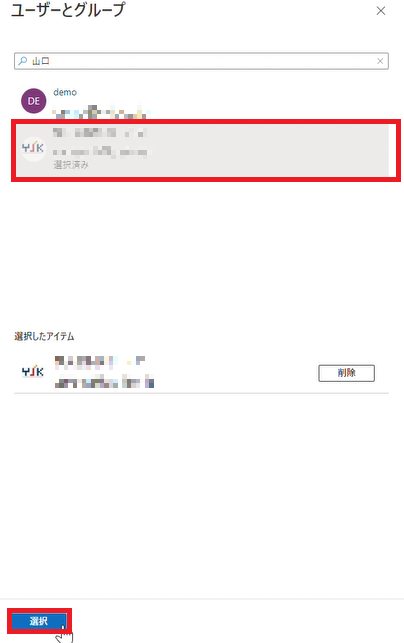

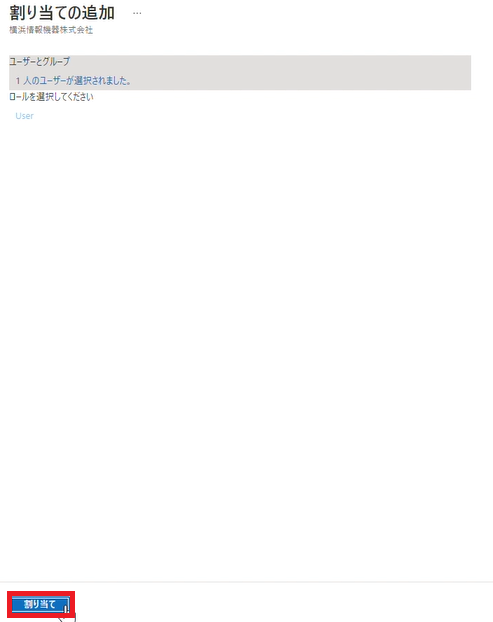

4-5.ユーザーまたはグループを選択して「選択」をクリックします。

4-6.「割り当て」をクリックします。

5. アクセスの確認

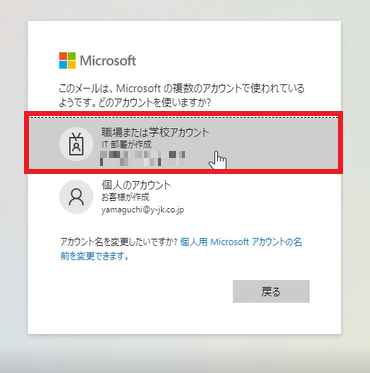

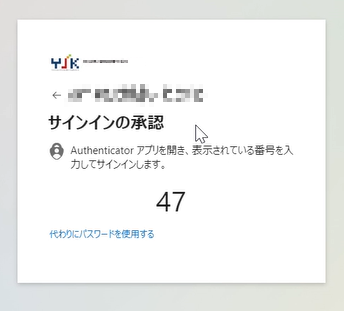

5-1.「https://myapps.microsoft.com」にアクセスして、ユーザー認証画面が表示されるので「職場または学校アカウント」をクリックします。

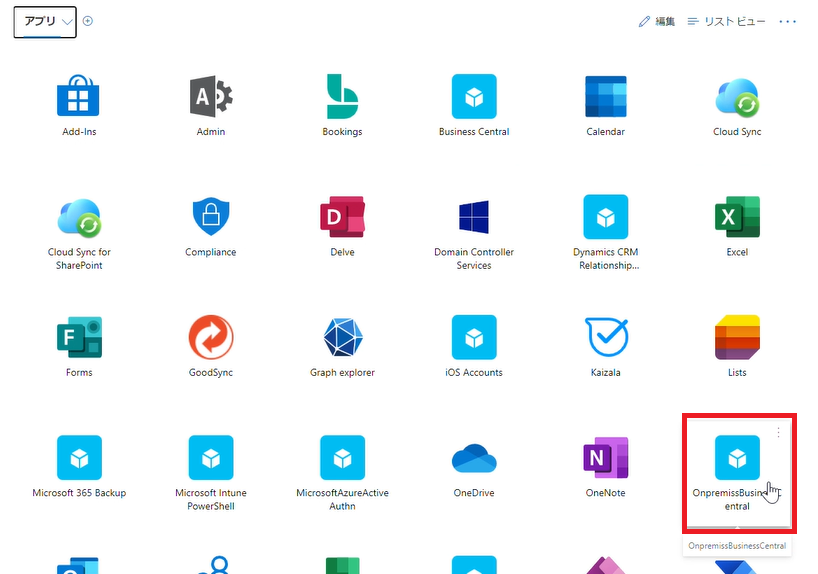

5-2.先ほど追加したオンプレミスアプリをクリックします。

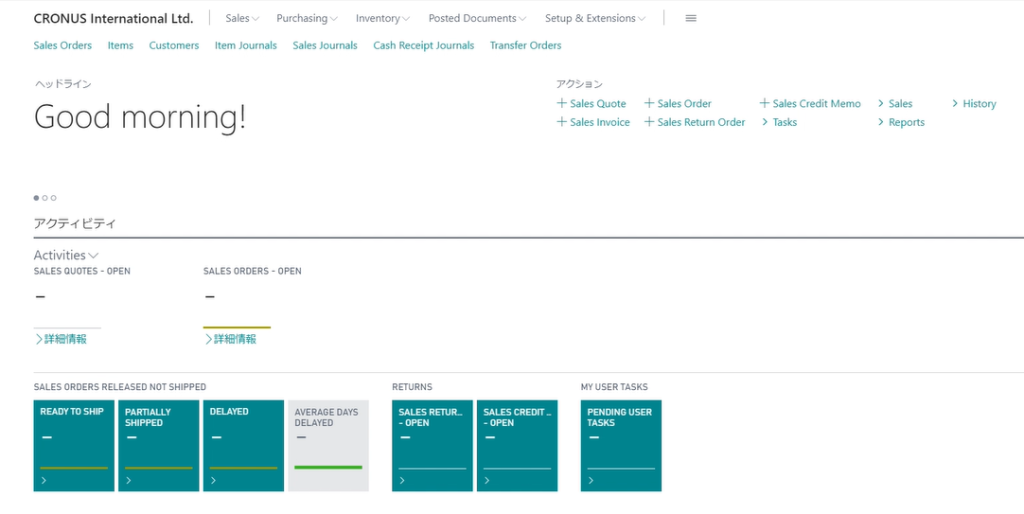

5-3.アクセスされました。

その他お困りごとも動画で解説!