条件付きアクセスとはMicrosoft Entra IDの設定の一つで、特定のアプリや場所、OSの種類に基づいてアクセス制御を設定しサイトへのアクセスを制限します。これにより、不適切なアクセスを防ぐことが可能です。

この記事では具体例2つを含めた各設定方法を解説します。

- 1. Windowsデバイスの場合、ブラウザーからのOffice 365 へのアクセスをブロック

- アクセスポリシー設定方法

- 2. 社内からのアクセスはWindowsとiOSのみ、社外からのアクセスはiOSのみ許可

- アクセスポリシー設定方法

- ポリシー1:WindowsとiOS以外のOSはブロック

- ポリシー2:Windowsで社内以外のすべての場所からアクセスした場合には拒否

1. Windowsデバイスの場合、ブラウザーからのOffice 365 へのアクセスをブロック

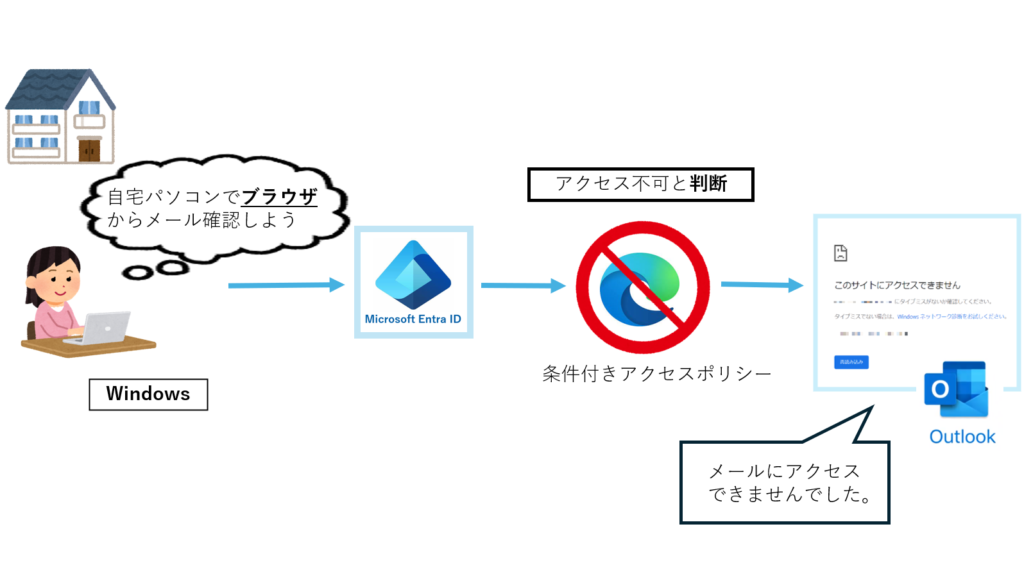

シナリオ: Windowsデバイスの場合、ブラウザーを使用してOffice 365 にアクセスすることをブロックします。

設定:クラウドアプリ、OSの種類、クライアントアプリにアクセス制御の条件を付ける。

<ポリシー設定一覧表>

| ポリシー | |

| ユーザーとグループ | すべてのユーザー |

| クラウドアプリ*1 | Office 365 |

| 条件- サインインリスク | |

| 条件- OS 種類 | Windows |

| 条件- 場所 | |

| 条件- クライアントアプリ *2 | ブラウザー |

| 条件- デバイスの状態 | |

| アクセス制御 | ブロック |

| セッション |

*1. クラウドアプリ : Microsoftの中でいうクラウドサービスのこと。

*2. クライアントアプリ : Webシステムやクラウドサービスを利用するためにユーザーが使用するソフトウェアである。ブラウザやスマートフォンアプリなど、様々な種類が存在する。

<アクセス出来るケース>※下記図ではOutlookで説明しています。

<アクセス出来ないケース>

条件付きアクセスポリシー設定方法

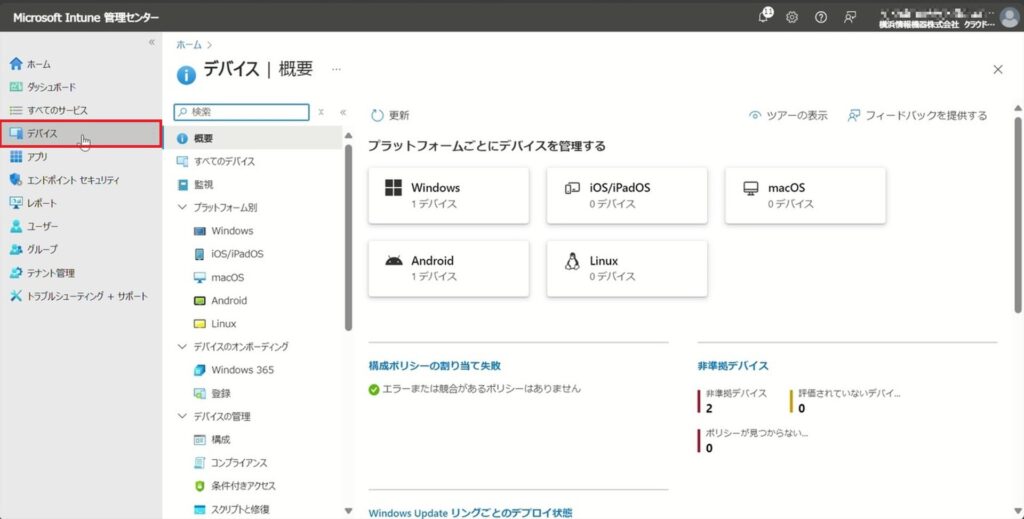

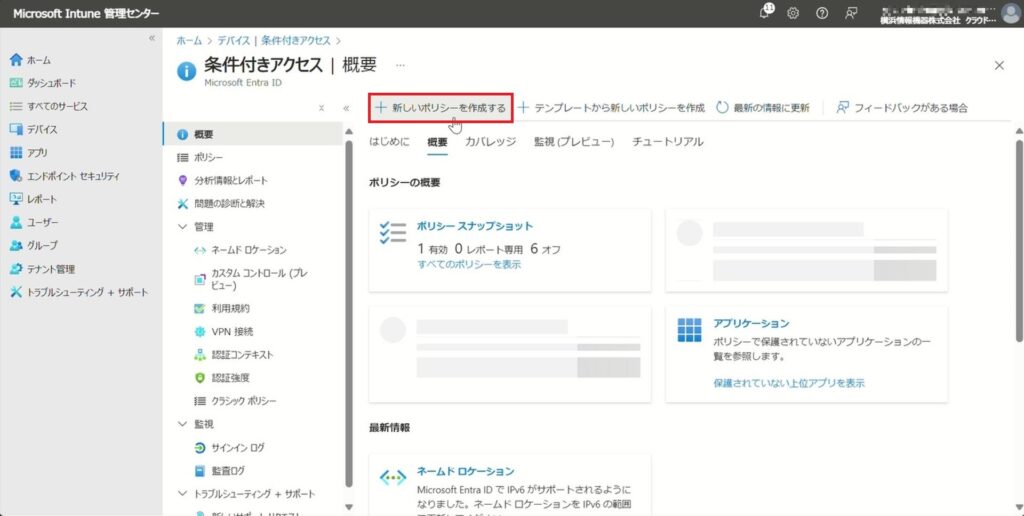

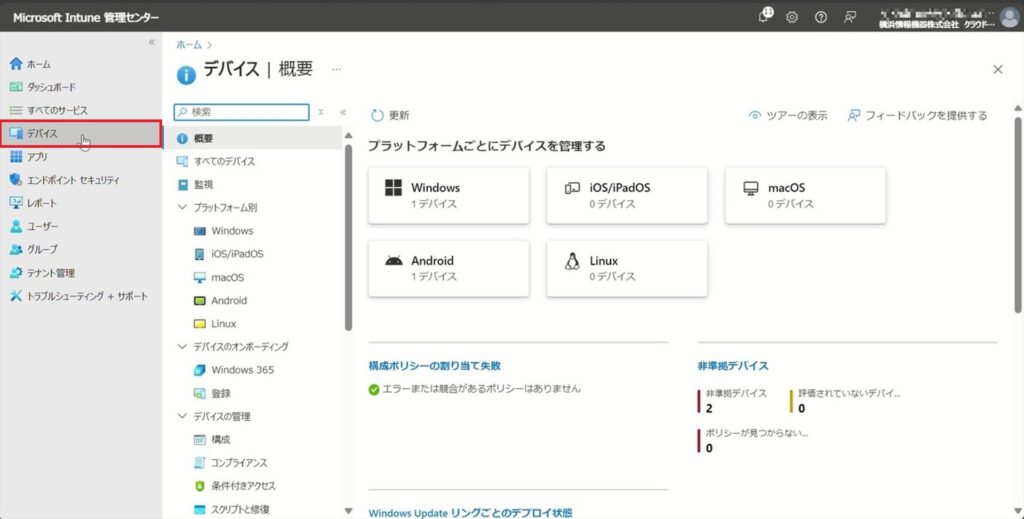

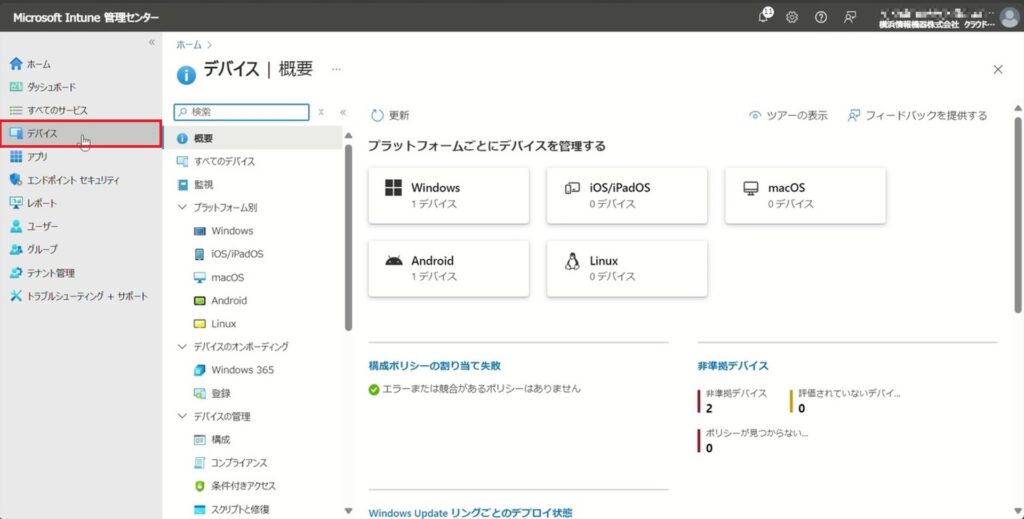

1.Microsoft Intune管理センターを開き、「デバイス」をクリックします。

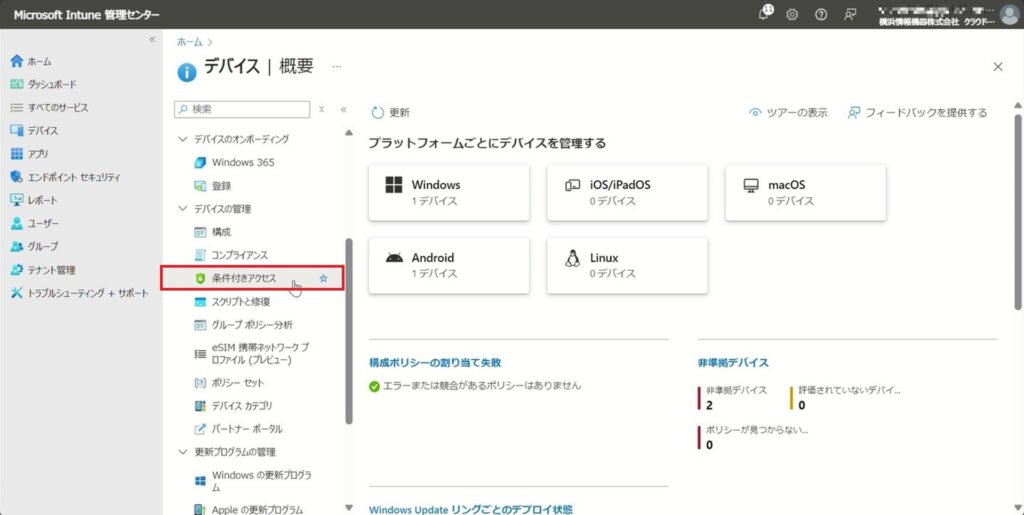

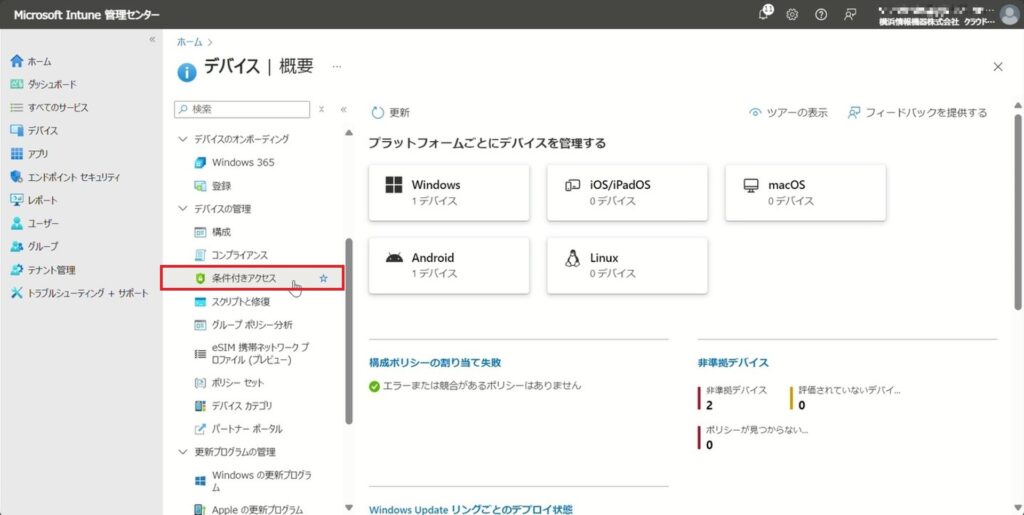

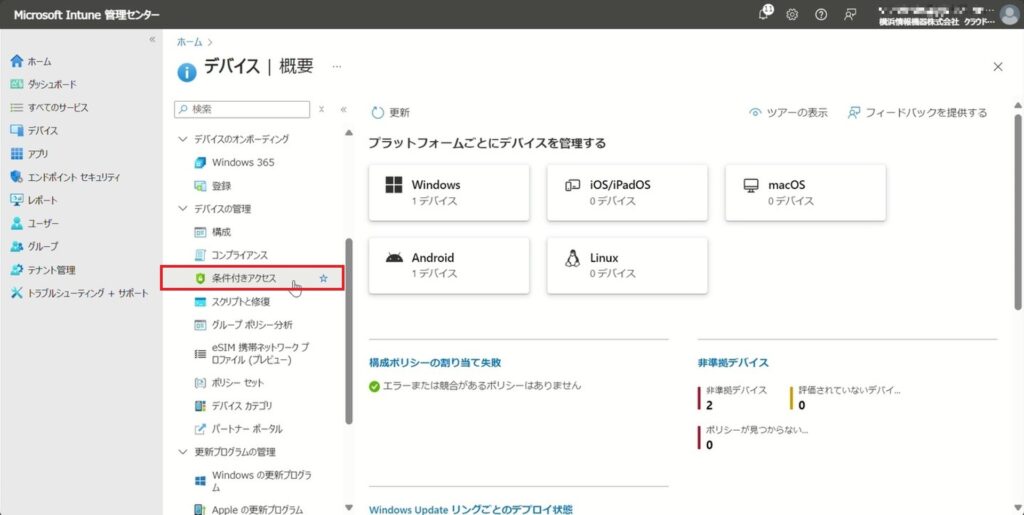

2.「条件付きアクセス」をクリックします。

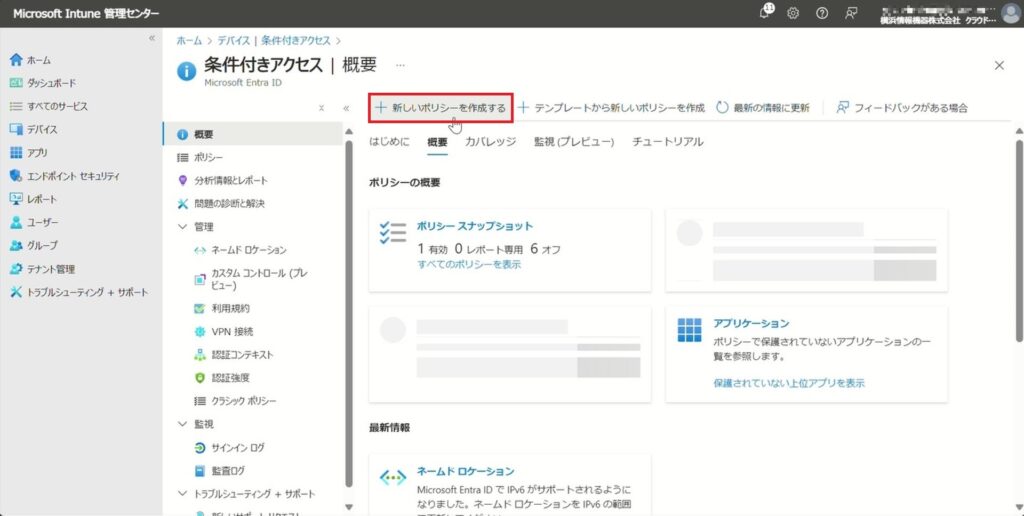

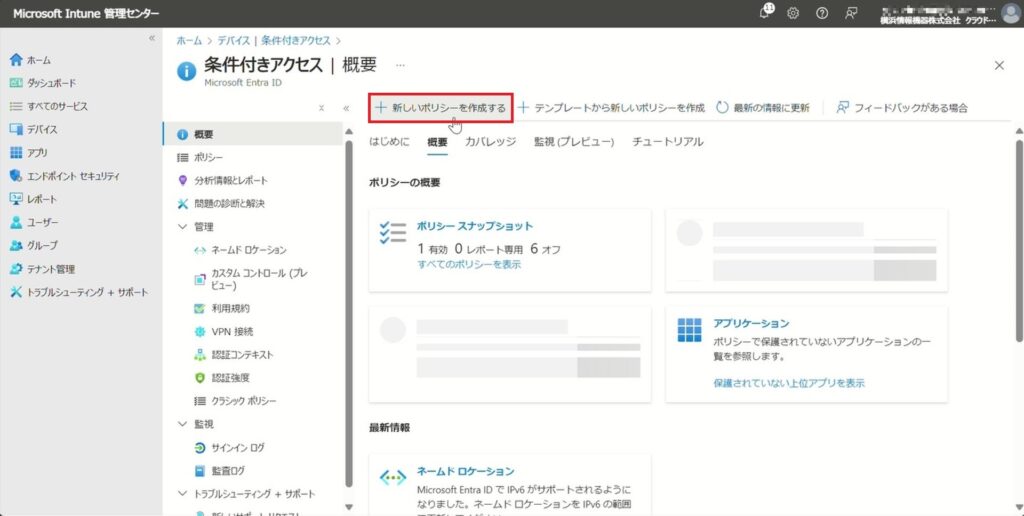

3.「新しいポリシーを作成する」をクリックします。

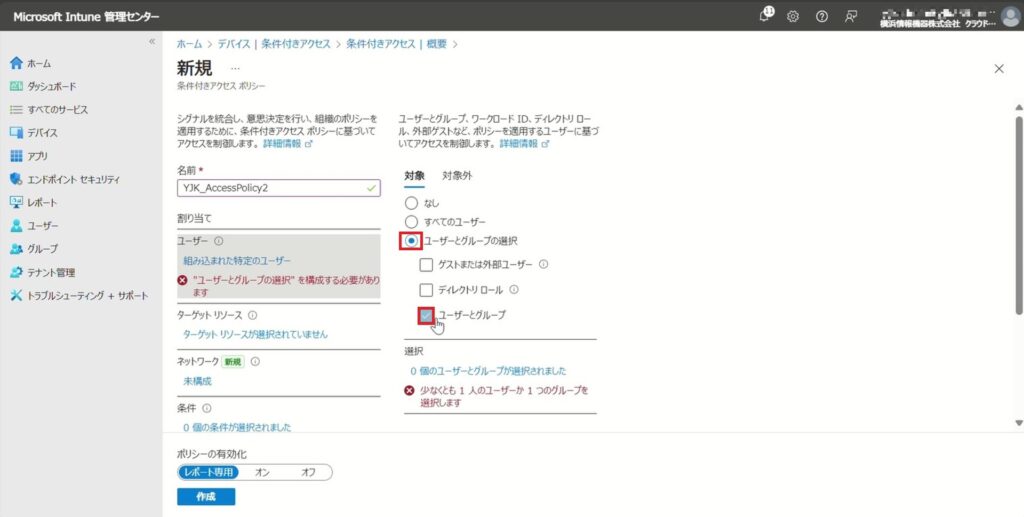

4.「名前」を入力し、「ユーザー」をクリックします。

※ここでは、名前に「YJK_AccessPolicy2」と入力します。

5. 「ユーザーとグループの選択」をクリックし、「ユーザーとグループ」を選択します。

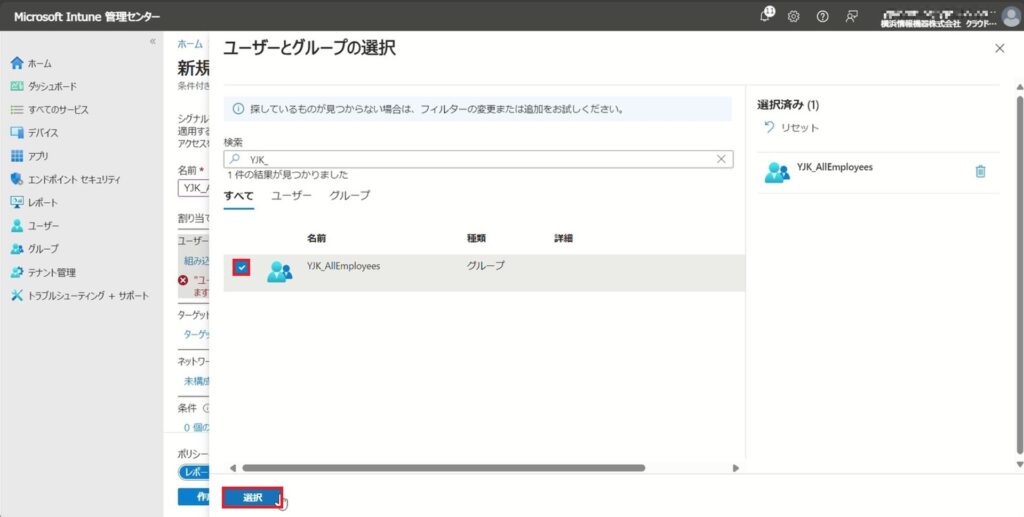

6.対象に含めるユーザーや、グループにチェックを入れ「選択」をクリックします。

7.「対象外」をクリックし、「ユーザーとグループ」をクリックします。

8.対象外に含めるユーザーや、グループにチェックを入れ「選択」をクリックします。

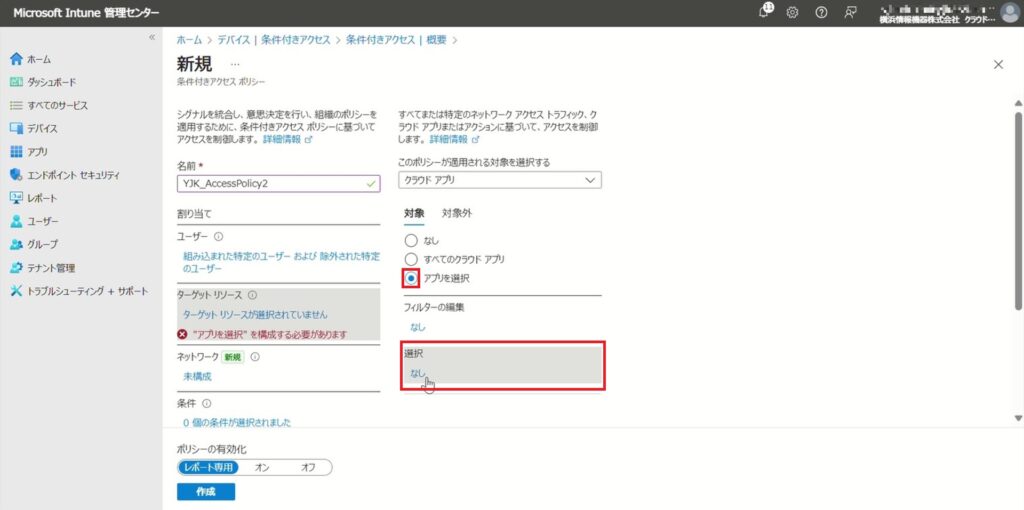

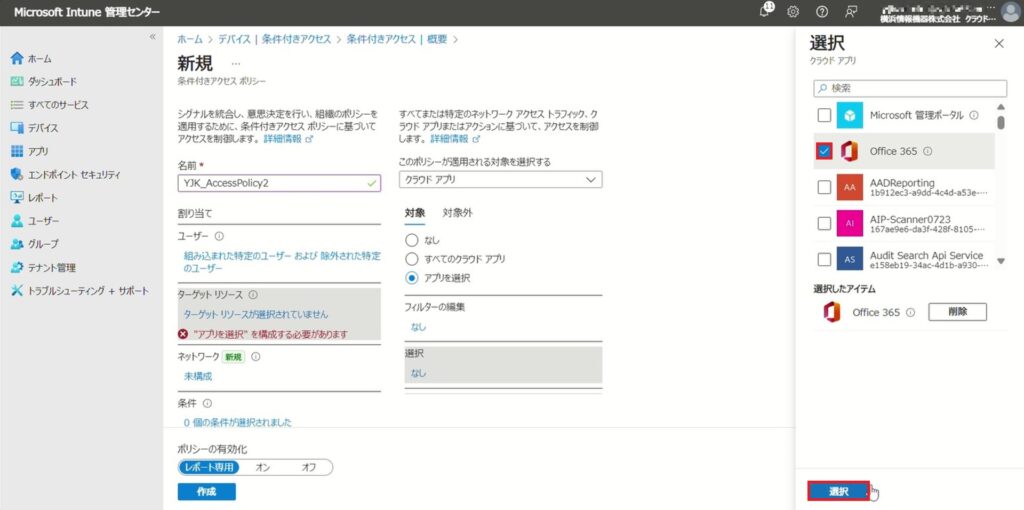

9.「ターゲットリソース」をクリックし、プルダウンから「クラウド アプリ」を選択します。

10.「アプリを選択」をクリックし、「選択」をクリックします。

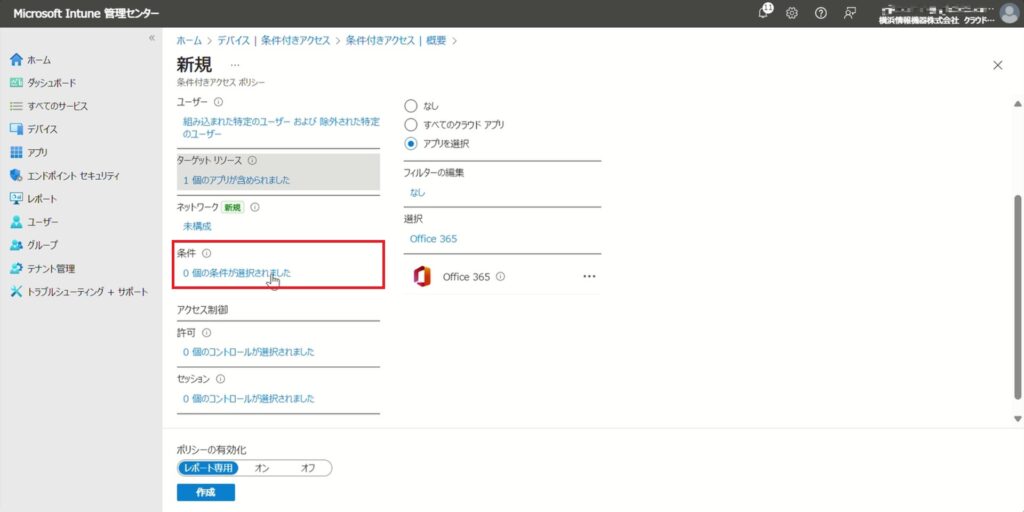

11.「Office 365」にチェックを入れ、「選択」をクリックします。

12.「条件」をクリックします。

13.「デバイス プラットフォーム」をクリックし、「構成」を「はい」に切り替えます。

14.「対象」では「デバイス プラットフォームの選択」をクリックし、「Windows」のみにチェックを入れます。

15.「対象外」には、「Windows」以外にチェックを入れ、「完了」をクリックします。

16.「クライアントアプリ」をクリックします。

17.「構成」を「はい」に切り替え、「ブラウザー」以外のチェックを外し、「完了」をクリックします。

18.「許可」をクリックし、「アクセスのブロック」を選択し、「選択」をクリックします。

19.「ポリシーの有効化」を「オン」に切り替え、「作成」をクリックします。

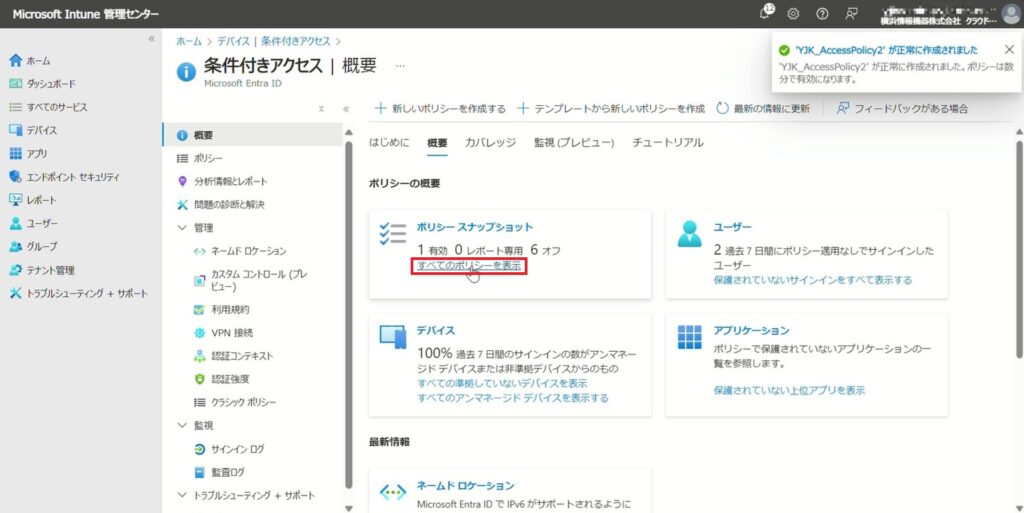

20.ポリシーが作成されました。

21.「すべてのポリシーを表示」をクリックします。

22.作成したポリシーが反映されました。

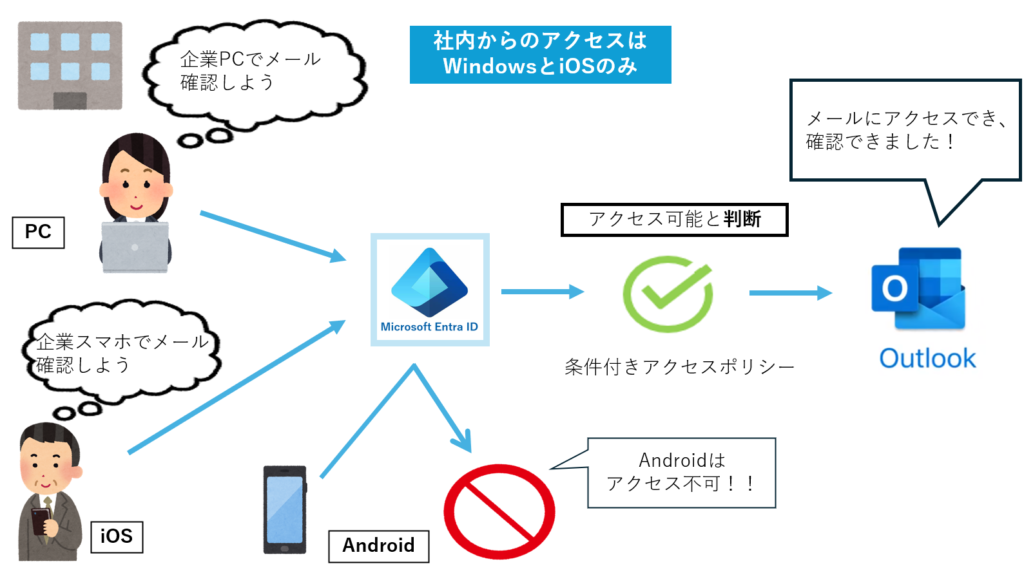

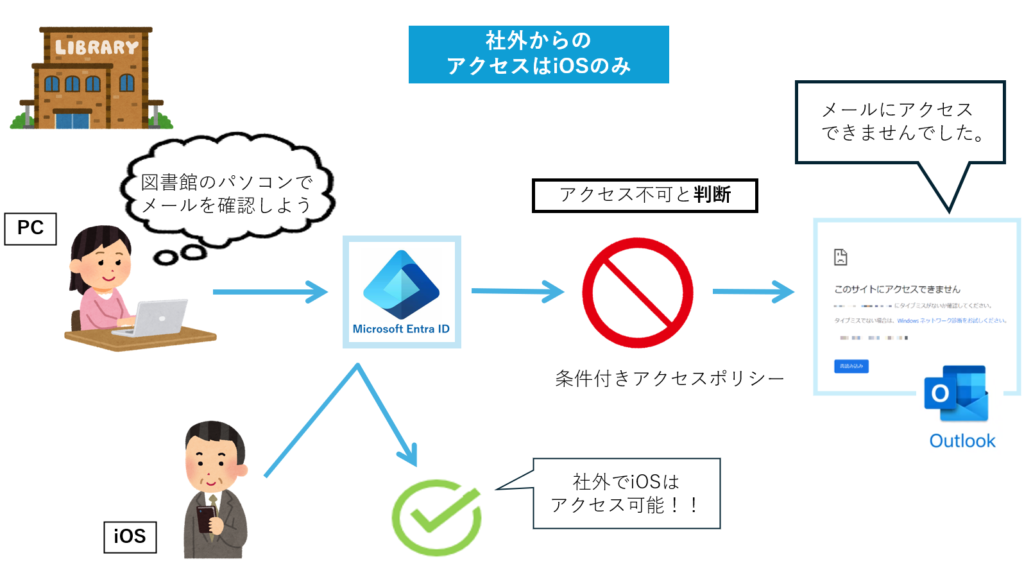

2. 社内からのアクセスはWindowsとiOSのみ、社外からのアクセスはiOSのみ許可

シナリオ:社内からのアクセスはWindowsとiOSのみ許可され、社外からのアクセスはiOSのみ許可します 。

設定:クラウドアプリ、OSの種類、場所にアクセス制御の条件を付ける。(ポリシーは2つ作成必要です。)

<ポリシー設定一覧表>

ポリシー1:WindowsとiOS以外のOSはブロック

ポリシー2:Windowsで社内以外のすべての場所からアクセスした場合には拒否

| ポリシー1 | ポリシー2 | |

| ユーザーとグループ | 管理者を除く、すべてのユーザー | 管理者を除く、すべてのユーザー |

| クラウドアプリ*1 | Office 365 | Office 365 |

| 条件- サインインリスク | ||

| 条件- OS 種類 | Windows, iOS 以外のすべてのOS | Windows |

| 条件- 場所 | 社内以外のすべての場所 | |

| 条件- クライアントアプリ *2 | ||

| 条件- デバイスの状態 | ||

| アクセス制御 | ブロック | ブロック |

| セッション |

<アクセス成功例>

<アクセス失敗例>

アクセスポリシー設定方法

ポリシー1:WindowsとiOS以外のOSはブロック

1.Microsoft Intune管理センターを開き、「デバイス」をクリックします。

2.「条件付きアクセス」をクリックします。

3.「新しいポリシーを作成する」をクリックします。

4.「名前」を入力し、「ユーザー」をクリックします。

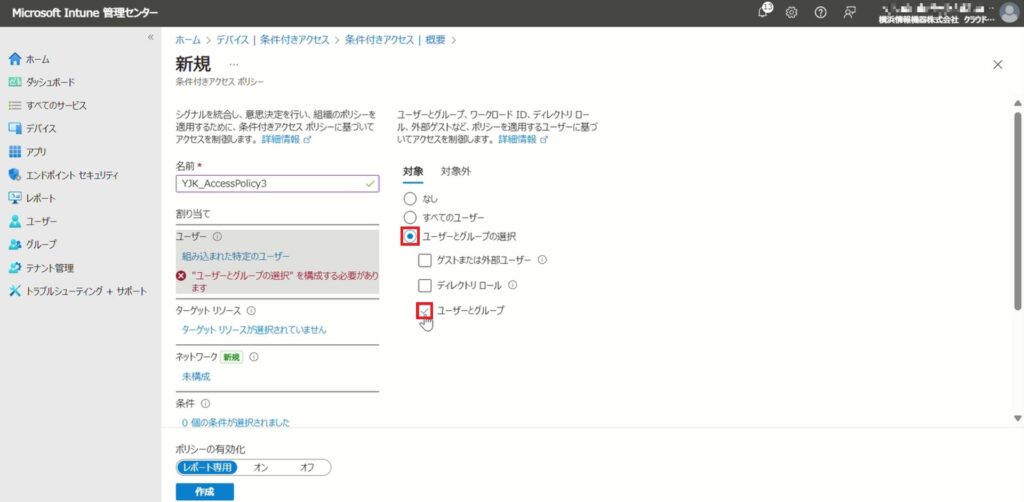

※ここでは、名前に「YJK_AccessPolicy3」と入力します。

5.「ユーザーとグループの選択」をクリックし、「ユーザーとグループ」を選択します。

6.対象に含めるユーザーや、グループにチェックを入れ「選択」をクリックします。

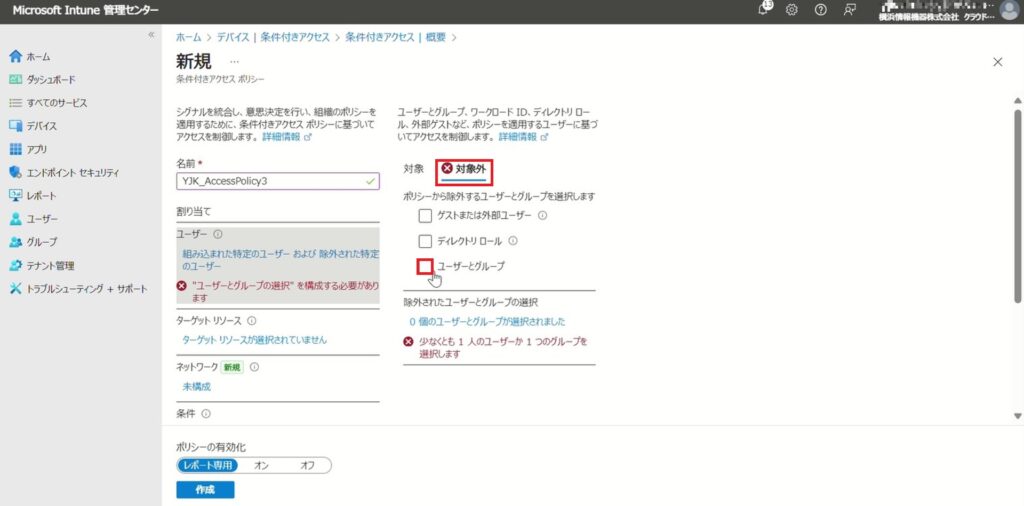

7.「対象外」をクリックし、「ユーザーとグループ」をクリックします。

8.対象外に含めるユーザーや、グループにチェックを入れ「選択」をクリックします。

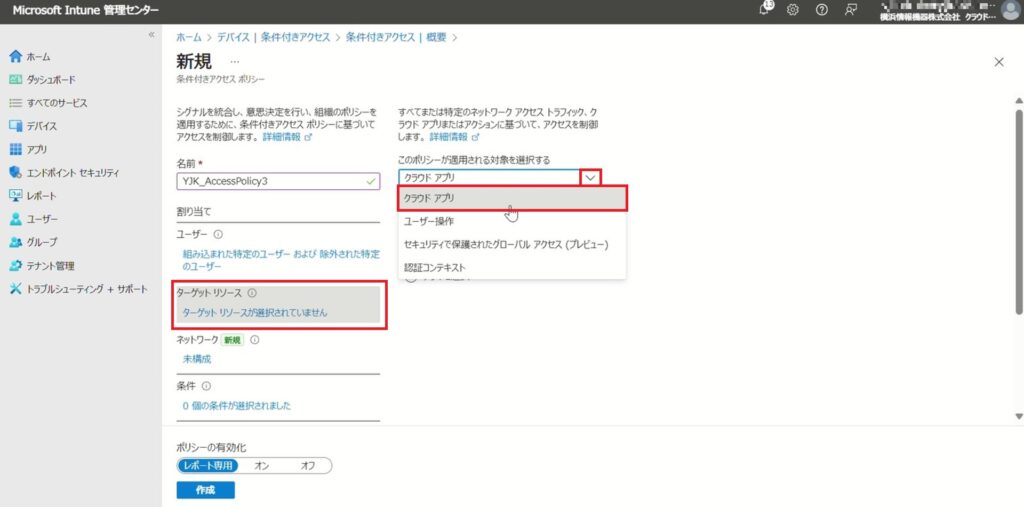

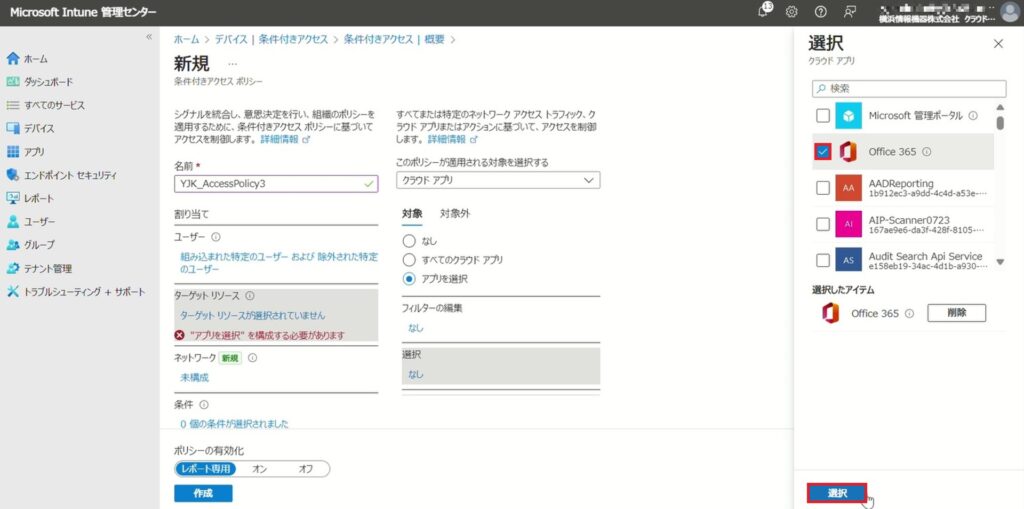

9.「ターゲットリソース」をクリックし、プルダウンから「クラウド アプリ」を選択します。

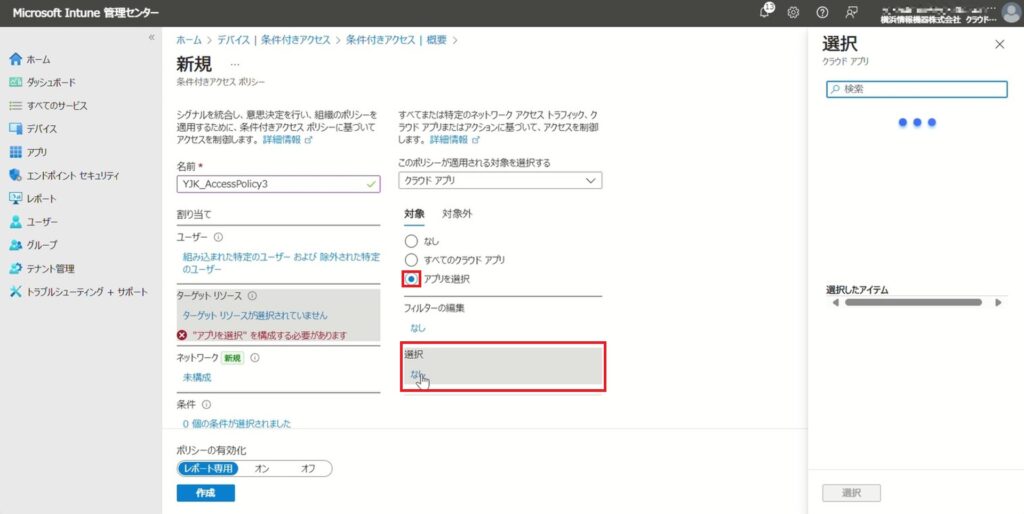

10.「アプリを選択」をクリックし、「選択」をクリックします。

11.「Office 365」にチェックを入れ、「選択」をクリックします。

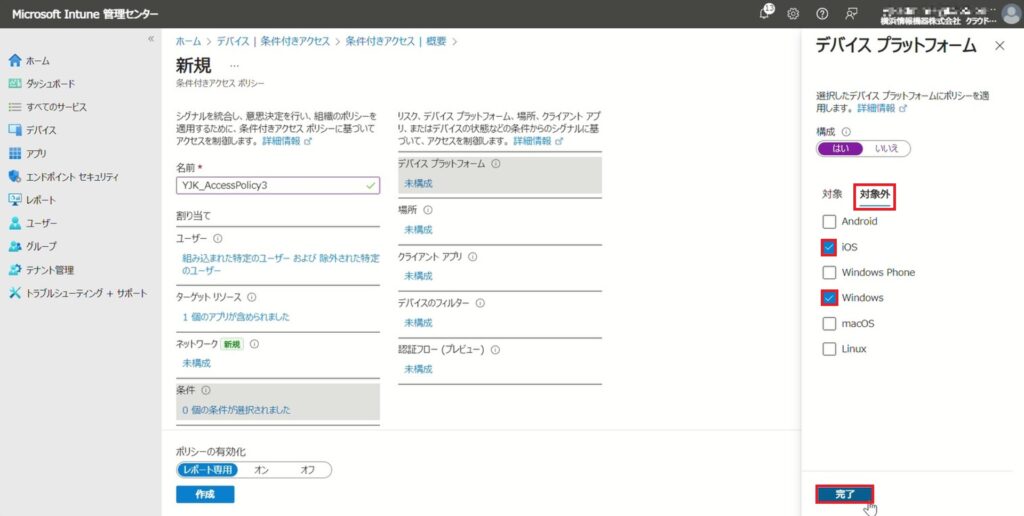

12.「条件」をクリックし、「デバイス プラットフォーム」をクリックします。

13.「構成」を「はい」に切り替え、「デバイス プラットフォームの選択」をクリックし、「Windows」と「iOS」以外にチェックを入れます。

14.「対象外」をクリックし、「Windows」と「iOS」にチェックを入れ、「完了」をクリックします。

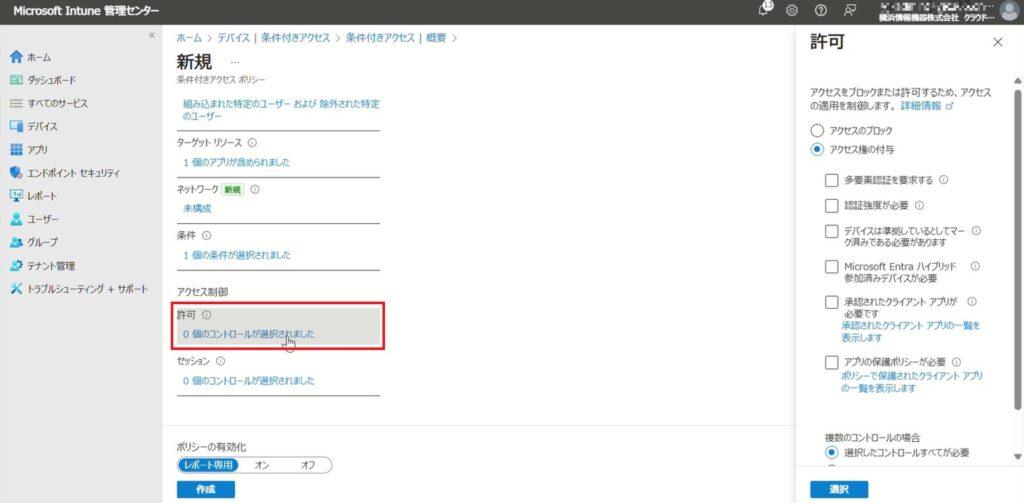

15.「許可」をクリックします。

16.「アクセスのブロック」を選択し、「選択」をクリックします。

17.「ポリシーの有効化」を「オン」に切り替え、「作成」をクリックします。

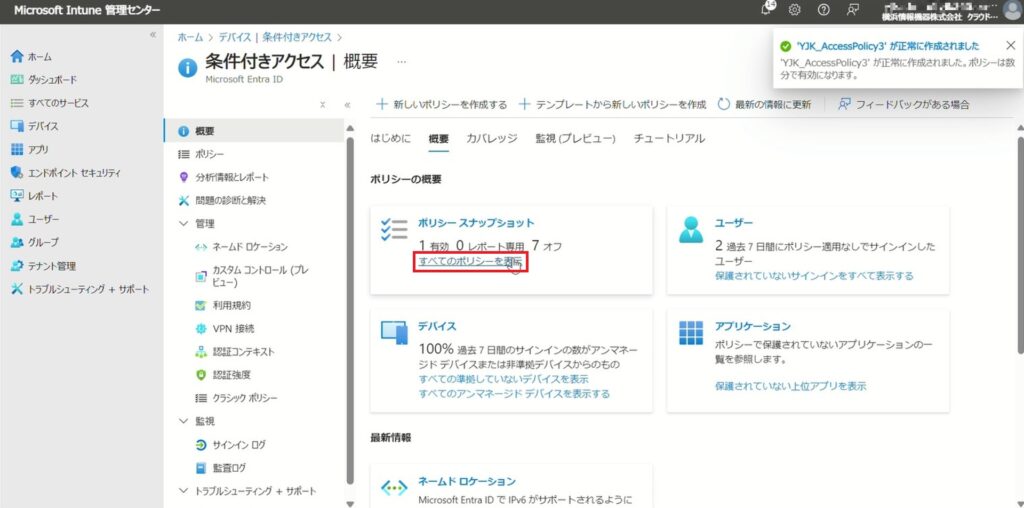

18.ポリシーが作成されました。

19.「すべてのポリシーを表示」をクリックします。

20.作成したポリシーが反映されました。

ポリシー2:Windowsで社内以外のすべての場所からアクセスした場合には拒否

1.Microsoft Intune管理センターを開き、「デバイス」をクリックします。

2.「条件付きアクセス」をクリックします。

3.「新しいポリシーを作成する」をクリックします。

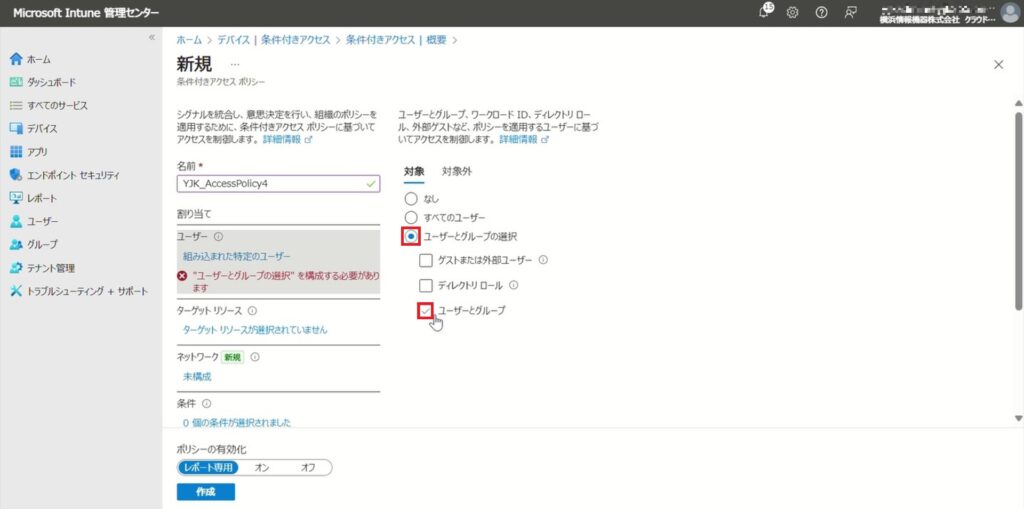

4.「名前」を入力し、「ユーザー」をクリックします。

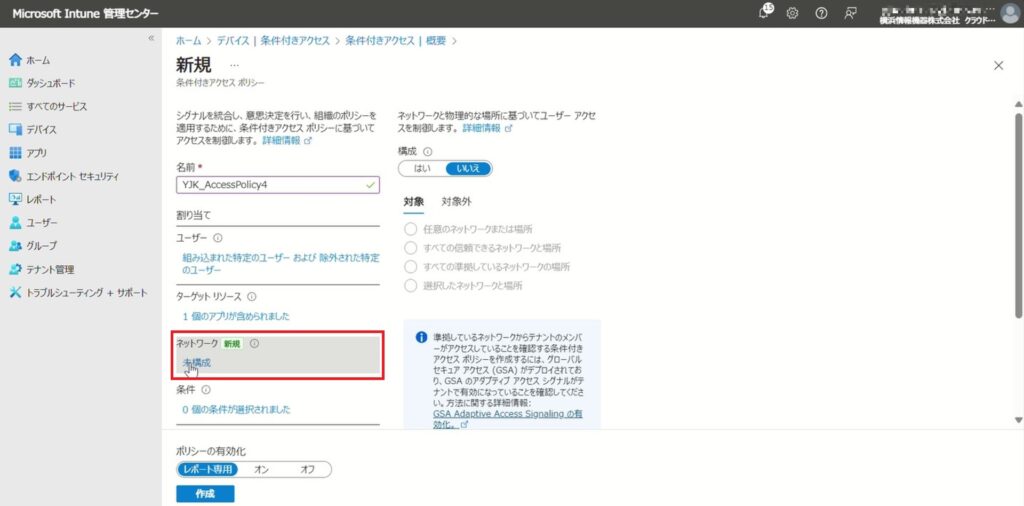

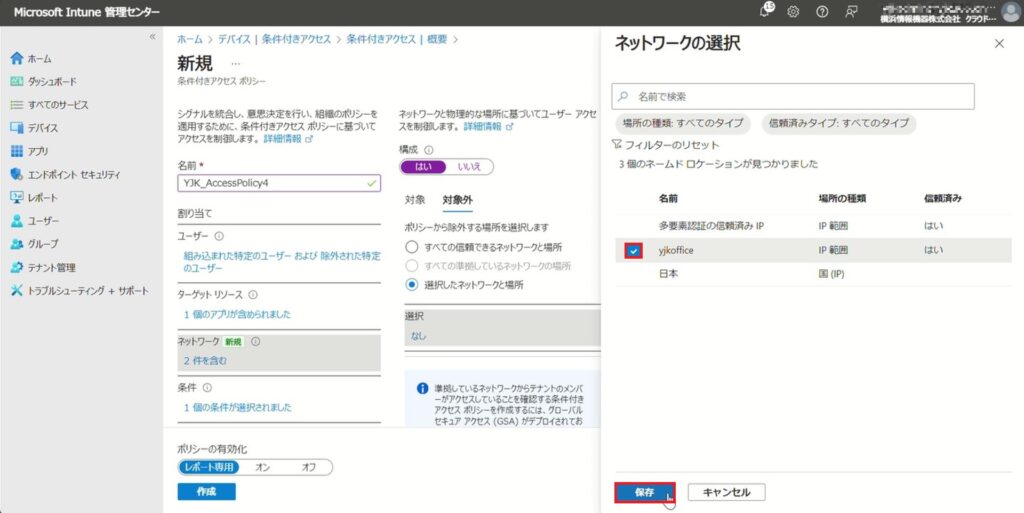

※ここでは、名前に「YJK_AccessPolicy4」と入力します。

5.「ユーザーとグループの選択」をクリックし、「ユーザーとグループ」を選択します。

6.対象に含めるユーザーや、グループにチェックを入れ「選択」をクリックします。

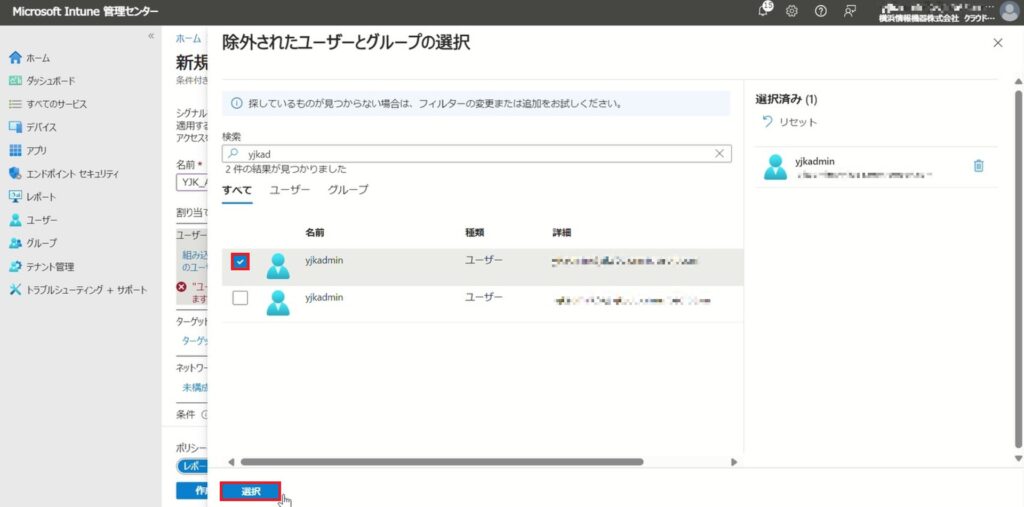

7.「対象外」をクリックし、「ユーザーとグループ」をクリックします。

8.対象外に含めるユーザーや、グループにチェックを入れ「選択」をクリックします。

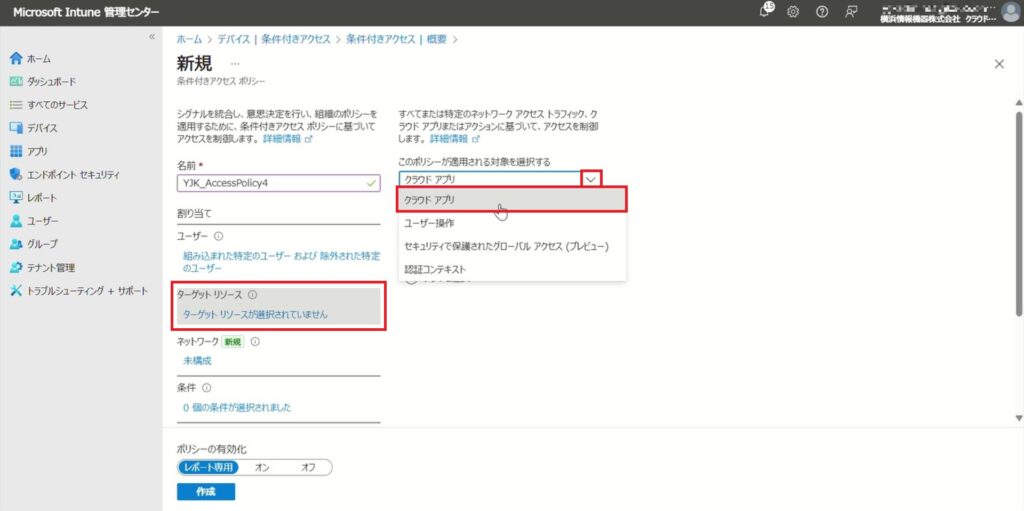

9.「ターゲットリソース」をクリックし、プルダウンから「クラウド アプリ」を選択します。

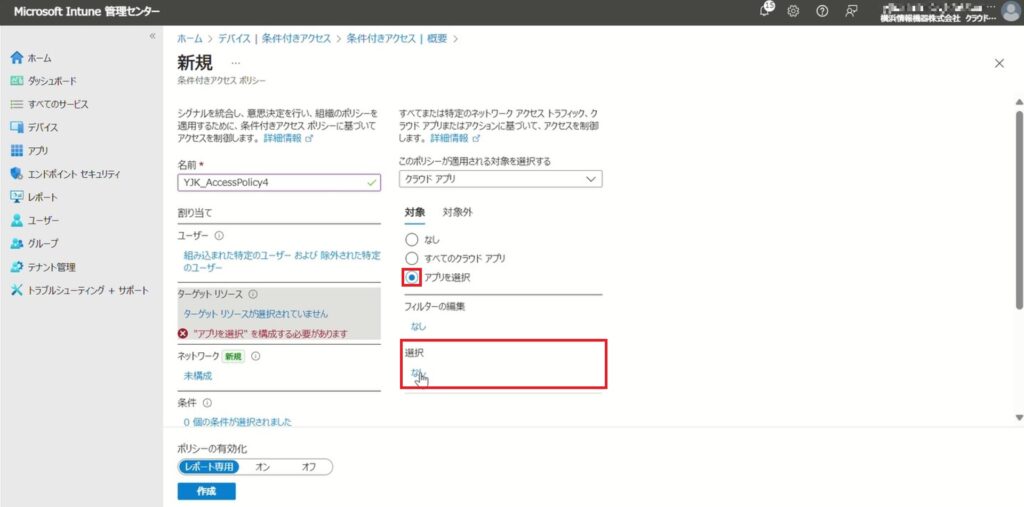

10.「アプリを選択」をクリックし、「選択」をクリックします。

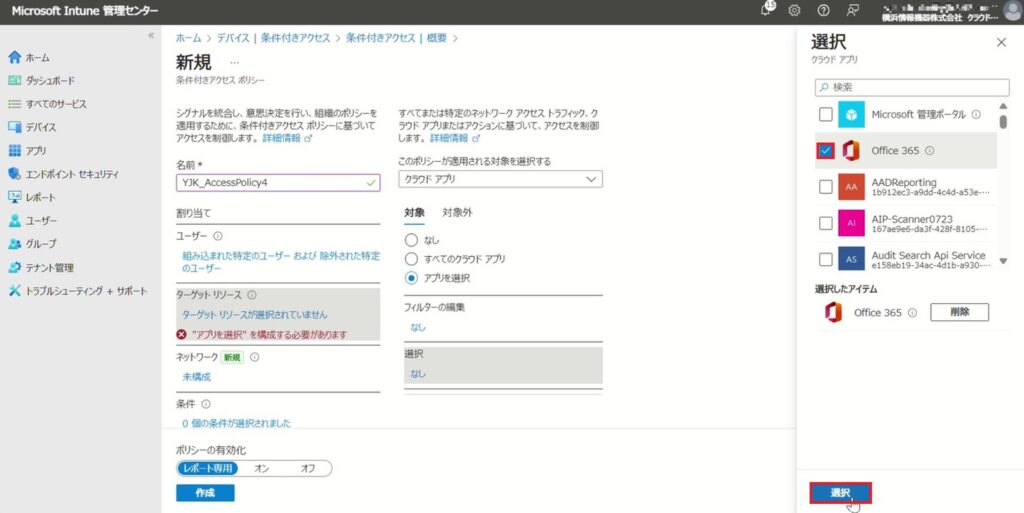

11.「Office 365」にチェックを入れ、「選択」をクリックします。

12.「ネットワーク」をクリックします。(画像3-12)

※”場所”条件が移行され、新たに”ネットワーク”が追加されました。場所は”ネットワーク”の割り当てになります。

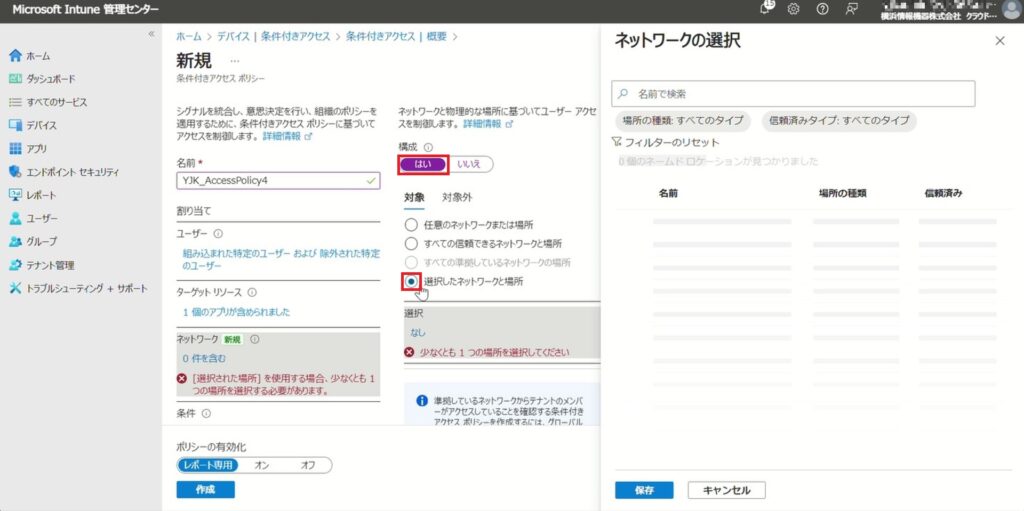

13.「構成」を「はい」に切り替え、「選択したネットワークと場所」をクリックします。

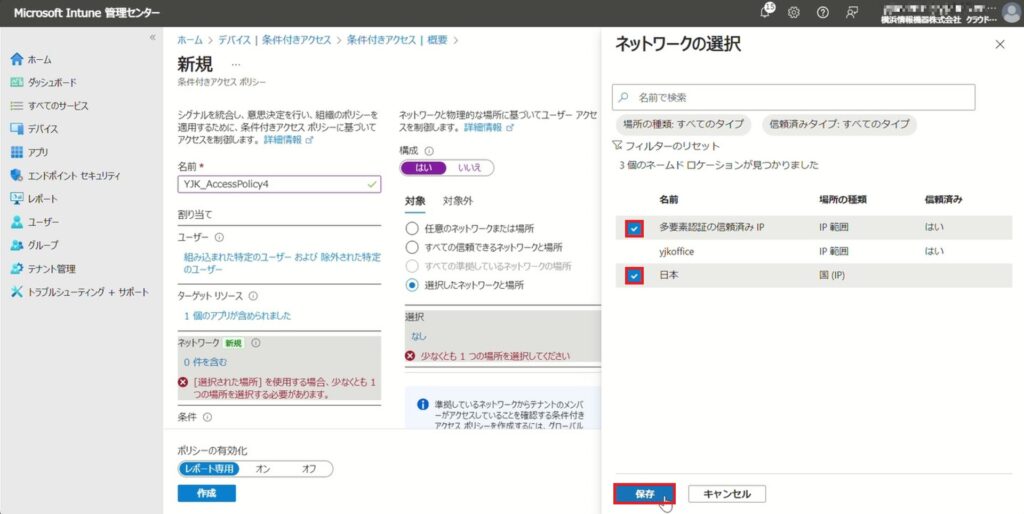

14.対象(社外)に含める場所にチェックを入れ「保存」をクリックします。

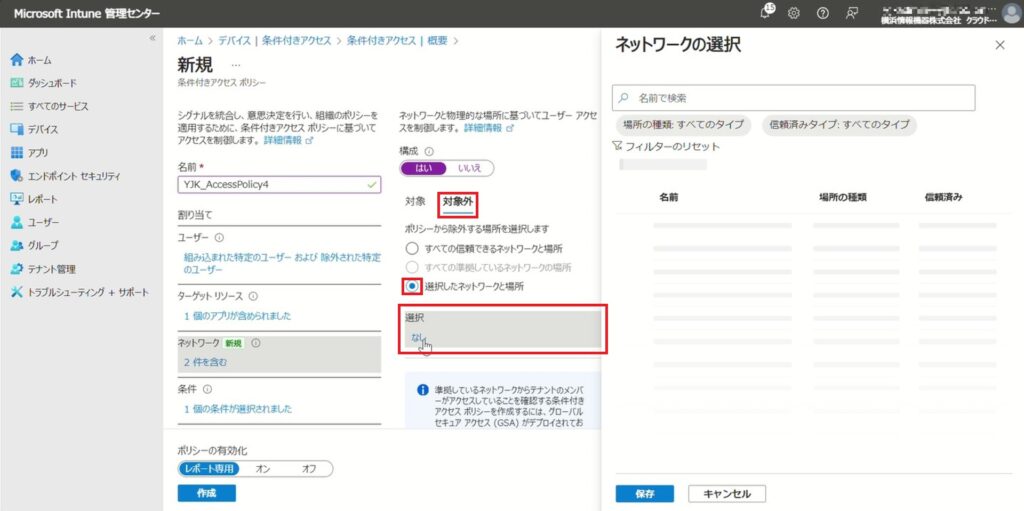

15.「対象外」をクリックし、「選択したネットワークと場所」を選択し、「選択」をクリックします。

16.対象外(社内)に含める場所にチェックを入れ「保存」をクリックします。

17.「条件」をクリックし、「デバイス プラットフォーム」をクリックします 。

18.「構成」を「はい」に切り替え、「デバイス プラットフォームの選択」をクリックし、「Windows」のみにチェックを入れます。

19.「対象外」には、「Windows」以外にチェックを入れ、「完了」をクリックします。

20.「許可」をクリックします。

21.「ポリシーの有効化」を「オン」に切り替え、「作成」をクリックします。

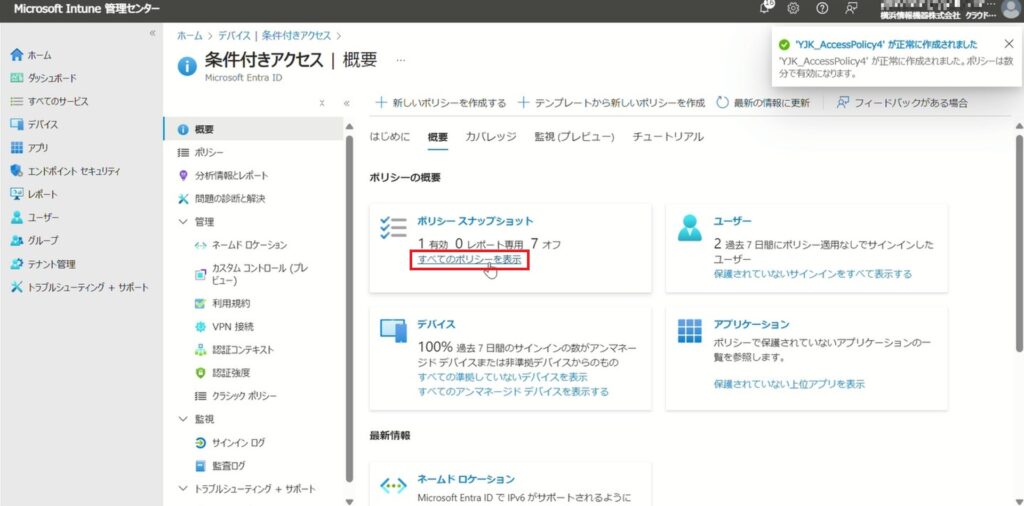

22.ポリシーが作成されました。

23.「すべてのポリシーを表示」をクリックします。

24.作成したポリシーが反映されました。

その他お困りごとも動画で解説!