AzureADでシングルサインオンをすることのメリット

・パスワードの入力を省略できる

・多要素認証がある

・パスワードをブラウザにキャッシュするのではなくAzureAD内にキャッシュするので、パスワードが盗まれる確率が低くなる

・AzureADは誰がいつどこからアクセスしたかについてログを収集するので、一元管理ができる

・ユーザーの管理負担が軽減する

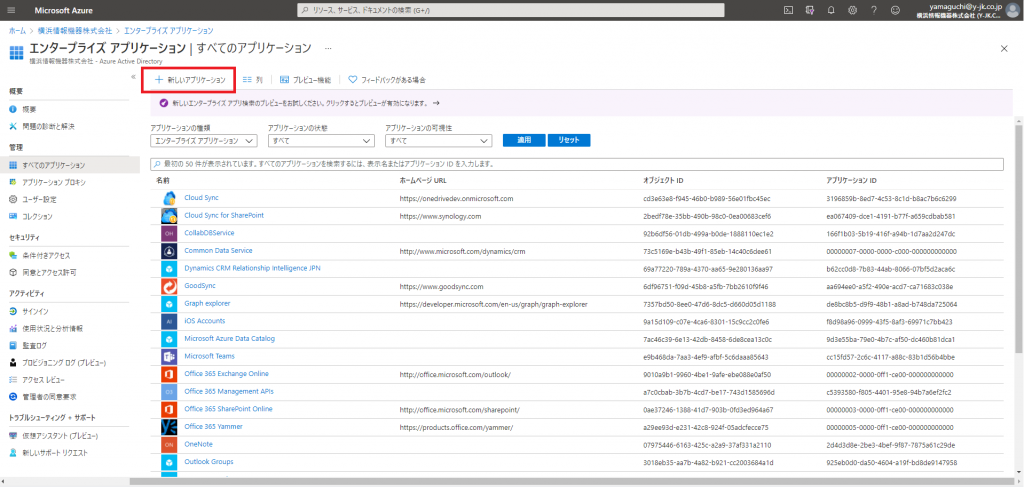

新しいアプリケーションを選択

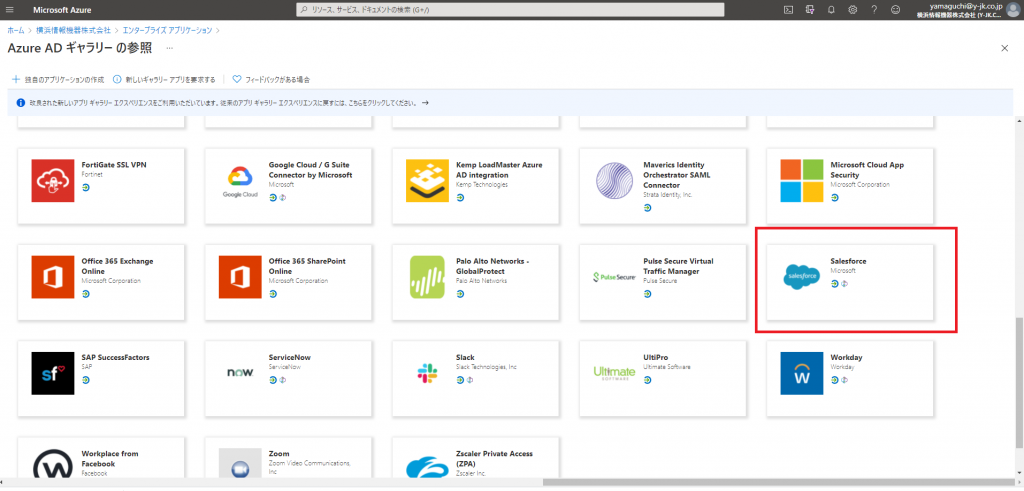

Salesforceを選択

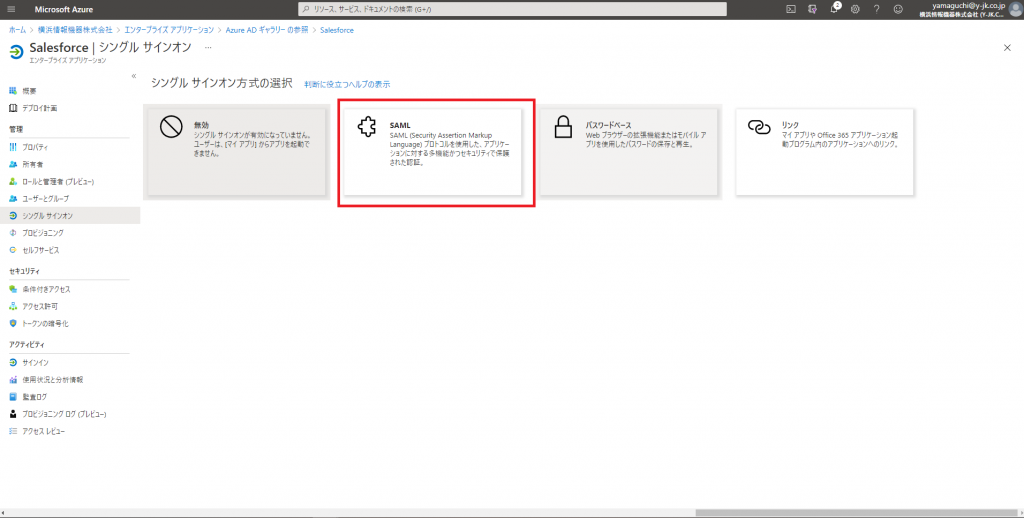

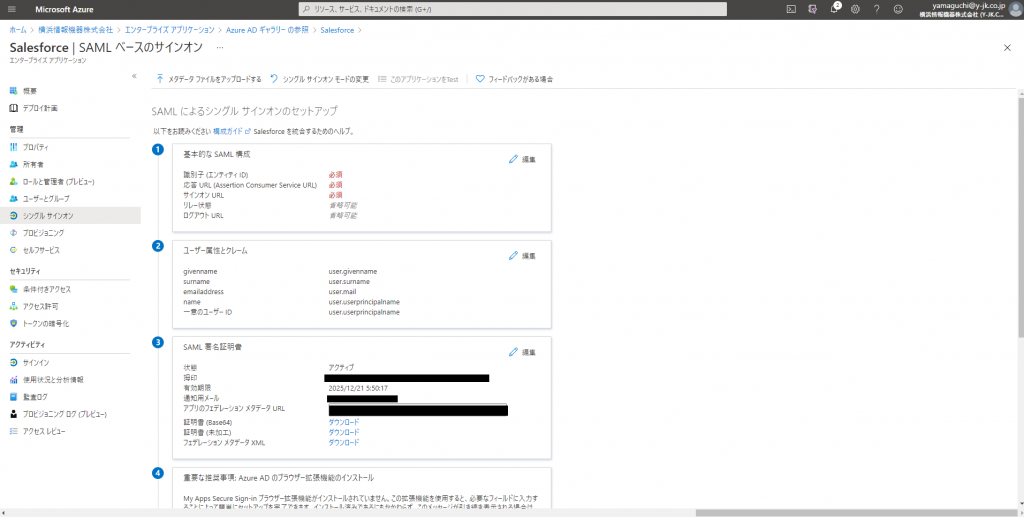

シングルサインオン→SAMLを選択

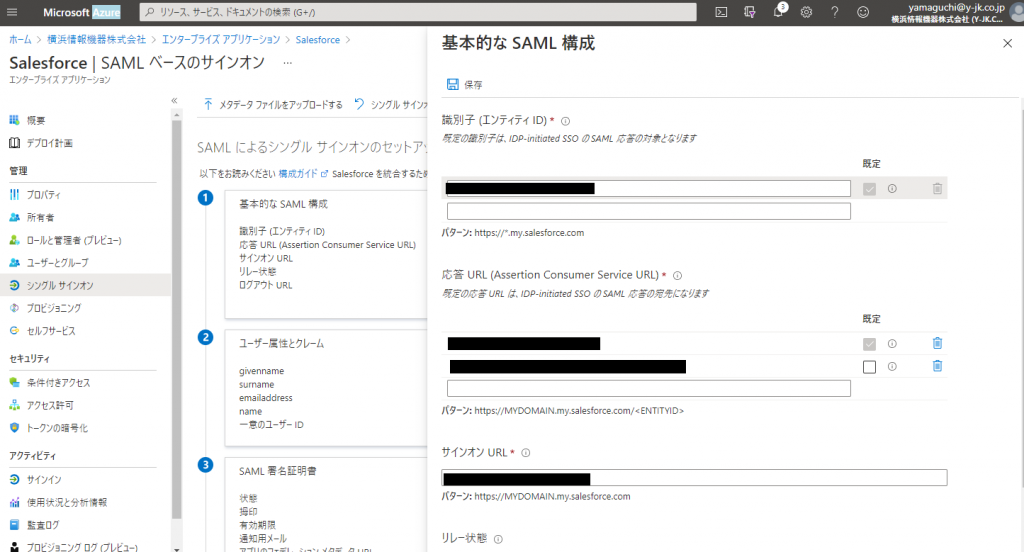

基本的なSAML構成を編集

識別子、応答URL、サインオンURLへSalesForceのサインインURLを入力

証明書(未加工)をダウンロード

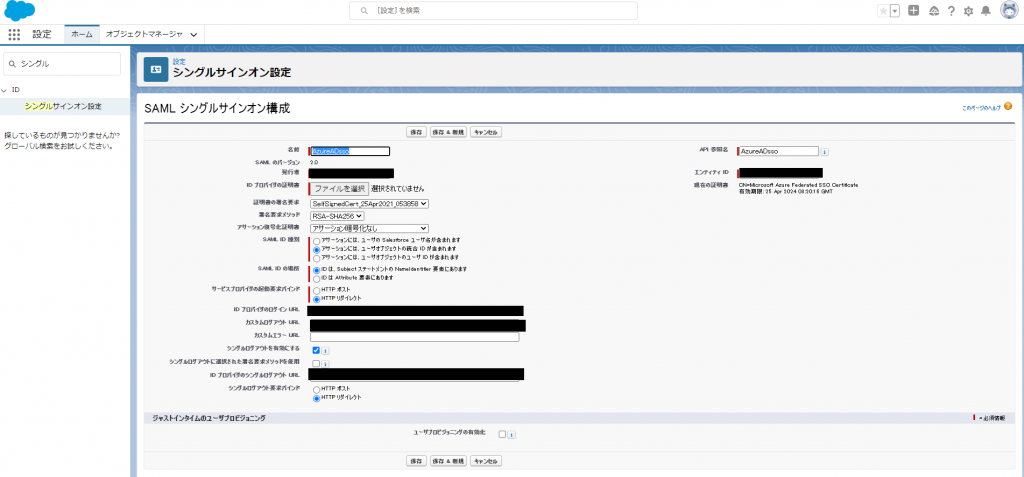

SalesForce側の設定に移ります

名前 任意

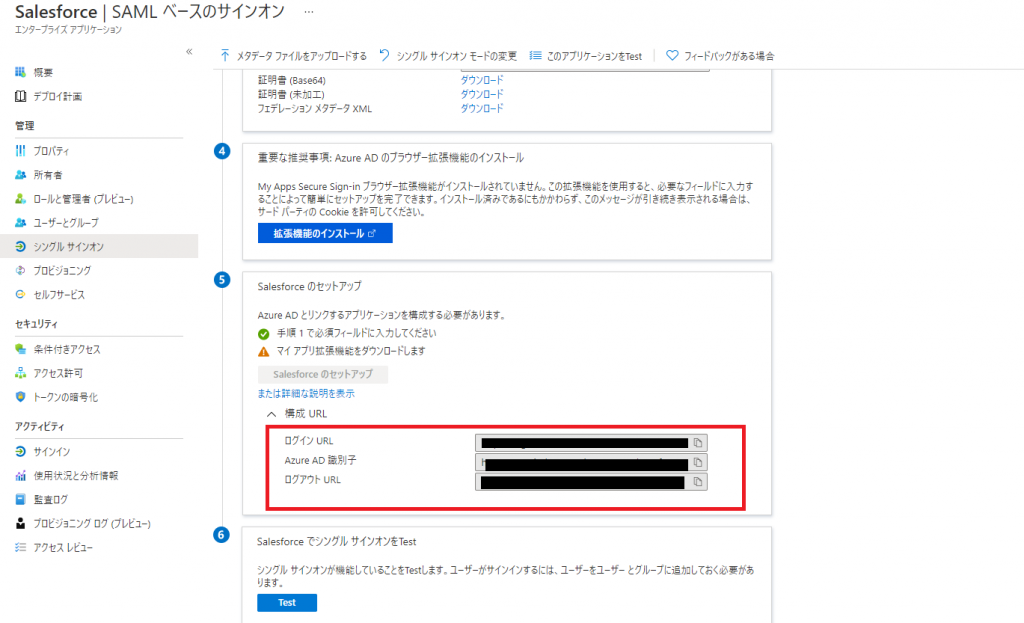

発行者 AzureAD識別子(下図参照)

IDプロバイダの証明書

アサーション複合化証明書 アサーション複合化なし

SAML ID種別 アサーションにはユーザオブジェクトの統合IDが含まれます

IDプロバイダのログインURL ログインURL(下図参照)

カスタムログアウトURL ログアウトURL(下図参照)

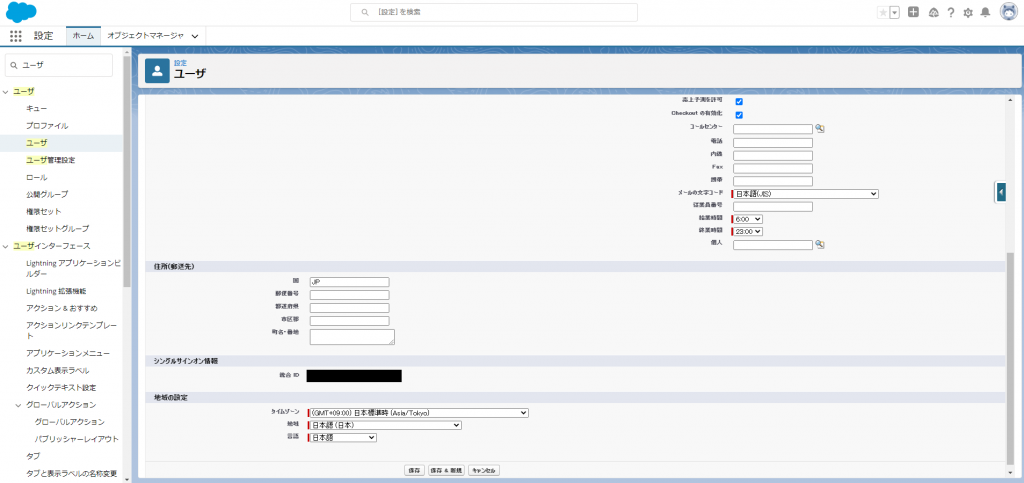

シングルサインオン情報へマイクロソフトアカウント(メールアドレス)を入力

SalesForceへサインインする際にAzureADssoが表示されます

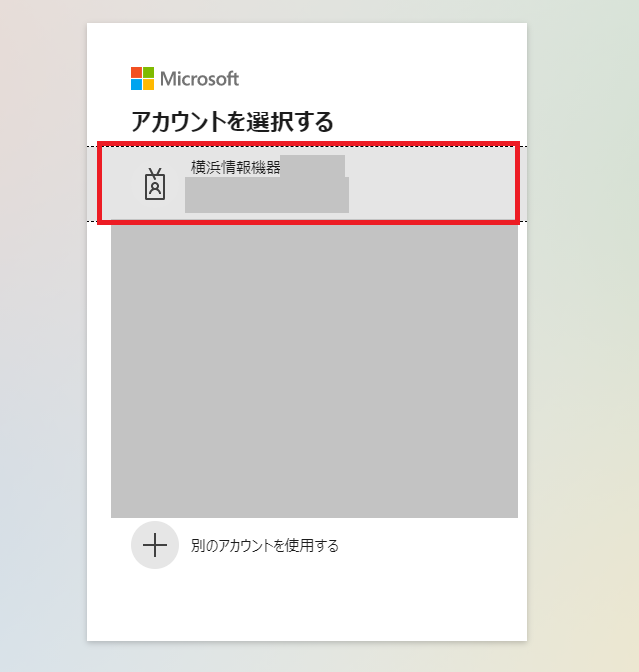

AzureADssoを選択するとマイクロソフトアカウントが表示されます

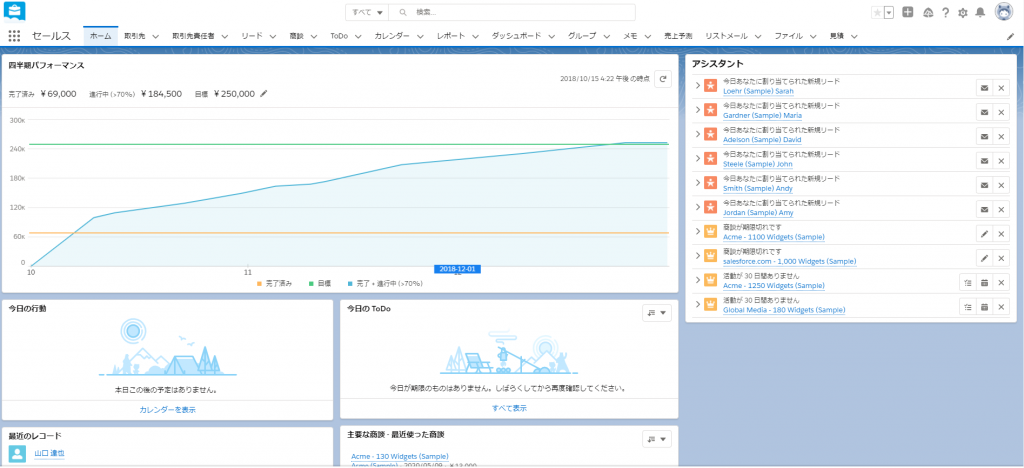

SalesForceへサインインができます

これでシングルサインオンが完了しました。

その他お困りごとも動画で解説!